Mise à jour : À partir de novembre 2025, Gmail renforcera sa conformité sur le trafic non conforme. Les messages qui ne répondent pas aux exigences d’envoi rencontreront des perturbations, incluant des rejets temporaires et définitifs.

Introduction

Face à l’évolution constante des défis liés au spam, au phishing et à la fraude par e-mail, les géants de la messagerie Microsoft, Google et Yahoo ont mis en œuvre des changements majeurs pour les expéditeurs en masse — les entreprises qui envoient plus de 5 000 e-mails par jour. Google et Yahoo ont été les premiers à annoncer ces exigences en octobre 2023, suivis par Microsoft en avril 2025. En 2026, ces exigences deviennent la norme du secteur et sont strictement appliquées par les trois fournisseurs.

Ces exigences se répartissent en quelques obligations principales qui peuvent être regroupées dans les catégories suivantes :

- Authentifiez votre domaine. Protégez vos destinataires des messages malveillants et protégez votre organisation contre l’usurpation d’identité.

- Facilitez le désabonnement. Offrez aux destinataires une option claire pour se désabonner de vos messages.

- Ne faites pas de spam. Envoyez uniquement des messages que les personnes souhaitent recevoir – et uniquement à celles qui se sont inscrites pour les recevoir.

Ces nouvelles politiques sont le fruit d’un engagement collectif pour rendre les boîtes de réception plus sûres et réduire le spam. Par leur position unie, Microsoft, Google et Yahoo affirment que la sécurité de l’e-mail n’est plus un luxe. D’ici 2026, les standards de sécurité autrefois considérés comme de bonnes pratiques sont désormais obligatoires. Ceux qui ne s’y conforment pas verront ces trois fournisseurs limiter les taux d’envoi ou marquer les messages légitimes comme spam. Pour les utilisateurs de Microsoft, les messages non conformes seront entièrement rejetés.

Que vous soyez marketeur, professionnel IT ou propriétaire d’une petite entreprise envoyant plus ou environ 5 000 e-mails par jour à des boîtes Microsoft, Google ou Yahoo, ce guide vous aidera à comprendre les exigences, leurs avantages et comment vous y préparer.

Ce qui a changé et ce qu’il faut faire maintenant

Le paysage des expéditeurs en masse a radicalement changé entre 2024 et 2026. Voici un aperçu rapide des évolutions et de ce qu’il faut mettre en place.

Calendrier des changements d’application

Date | Fournisseur | Ce qui a changé |

Février 2024 | Google, Yahoo | Début de l’application des nouvelles règles. Les messages non conformes commencent à rencontrer des reports temporaires (erreurs 421) |

Avril 2024 | Google, Yahoo | Renforcement de l’application. Augmentation des rejets pour les messages non authentifiés |

Mai 2025 | Microsoft | Mise en place de l’application chez Outlook.com. Rejet des messages non conformes pour les adresses hotmail.com, live.com, outlook.com |

Novembre 2025 | Renforcement massif de l’application. Le trafic non conforme se voit désormais opposer des rejets permanents (erreurs 550) | |

2026 | Google, Yahoo & Microsoft | Application complète par Microsoft, Google et Yahoo. Ces exigences deviennent la norme du secteur |

Ce que vous devez faire dès maintenant

Si vous n’êtes pas encore conforme :

- Vérifiez votre statut actuel. Utilisez Red Sift Investigate pour envoyer un e-mail test depuis chacun de vos services d’envoi. Vous obtiendrez une analyse visuelle précise de ce qui doit être corrigé.

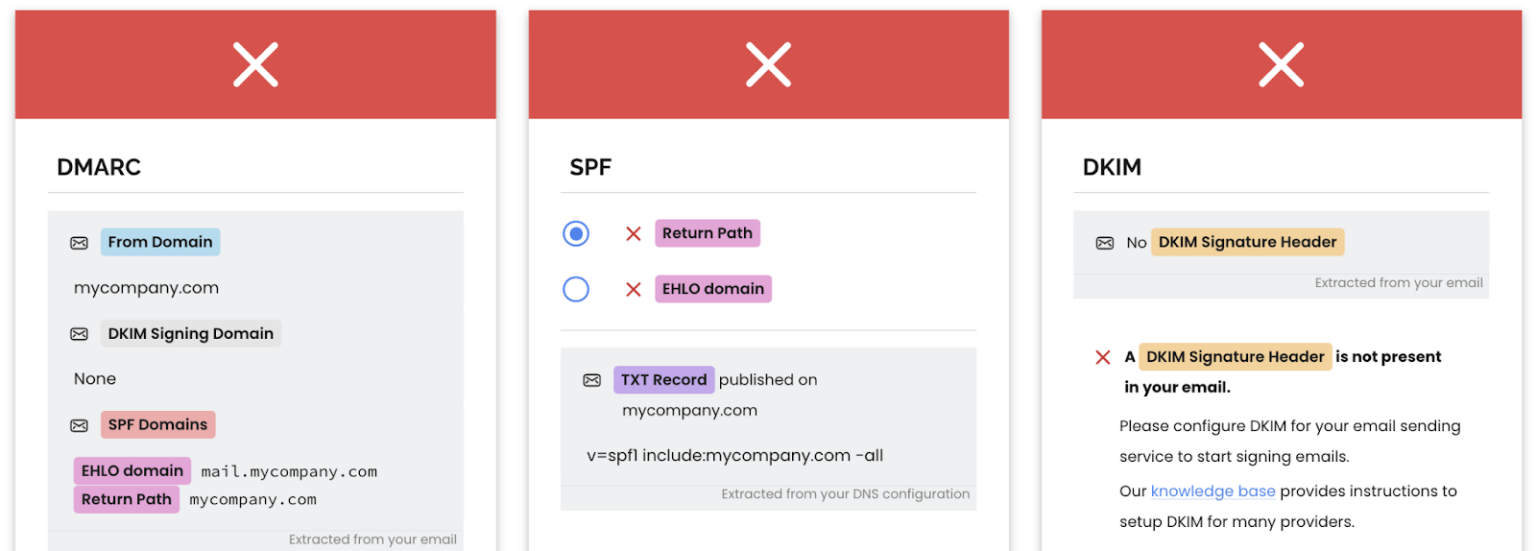

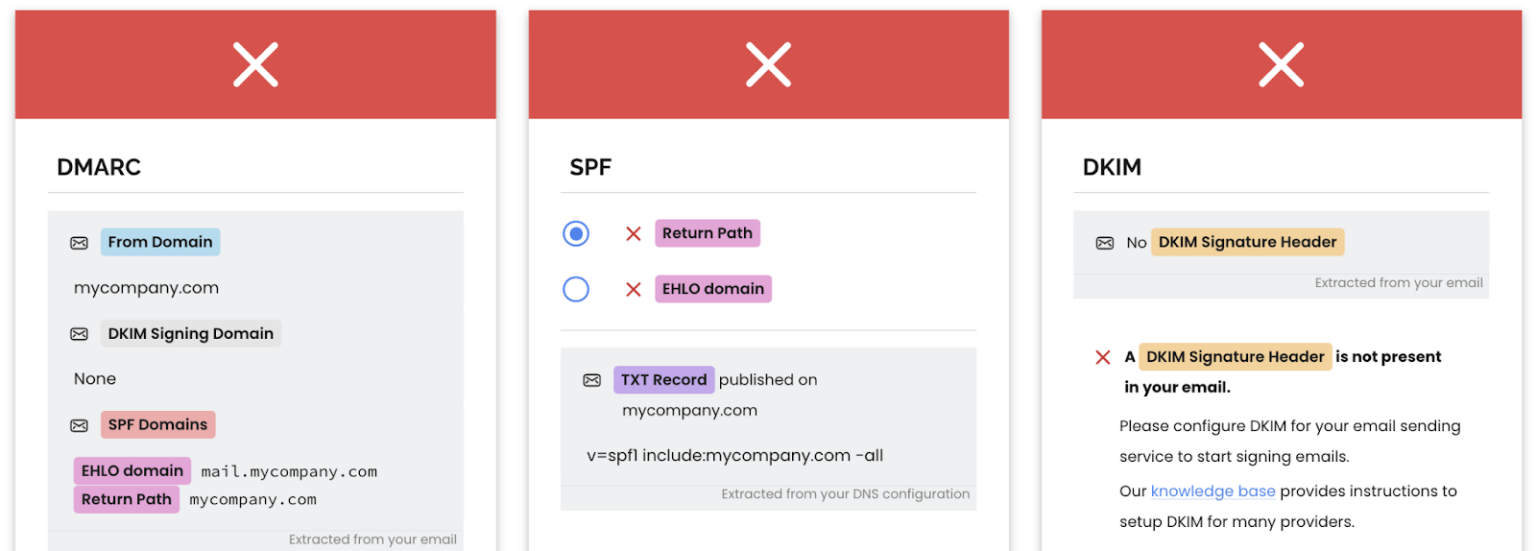

- Corrigez les défauts d’authentification. Les problèmes les plus courants que nous rencontrons : Enregistrement SPF manquant ou mal configuré DKIM non paramétré pour tous les services d’envoi Aucun enregistrement DMARC publié SPF ou DKIM non aligné avec le domaine De

- Activez le désabonnement en un clic. Vérifiez les paramètres de votre ESP (HubSpot, Mailchimp, Salesforce Marketing Cloud, etc). La plupart des plateformes l’activent par défaut, mais vérifiez que cela fonctionne.

- Surveillez votre taux de spam. Configurez Google Postmaster Tools et Yahoo's Complaint Feedback Loop. Gardez votre taux en dessous de 0,1 % et ne l’approchez jamais de 0,3 %.

Si vous êtes déjà conforme :

- Allez vers une application DMARC stricte. L’exigence actuelle est p=none, mais la meilleure pratique est p=reject. Cela vous protège intégralement contre l’usurpation de domaine.

- Surveillez en continu. L’authentification peut échouer si vous ajoutez de nouveaux services, changez d’ESP ou modifiez le DNS. Mettez en place une surveillance continue à l’aide d’un outil comme Red Sift OnDMARC.

- Gardez un œil sur les évolutions de politiques. Microsoft, Google ou Yahoo pourraient durcir encore les exigences. DMARC en p=reject pourrait devenir obligatoire à l’avenir.

Guide décisionnel rapide

Vous devez agir si :

- Vous envoyez plus de 5 000 e-mails par jour à des adresses Gmail, Yahoo ou Outlook.com

- Vous avez rencontré des erreurs SMTP 421 ou 550 liées à l’authentification

- Votre enregistrement DMARC manque ou est à p=none sans alignement SPF/DKIM

- Vous ne signez pas tous vos e-mails avec DKIM

- Votre procédure de désabonnement dure plus de 2 jours

- Votre taux de plaintes spam dépasse 0,1 %

Votre configuration est solide si :

- SPF et DKIM passent pour tous les services d’envoi

- Au moins SPF ou DKIM est aligné avec votre domaine De

- DMARC est publié (idéalement avec p=reject ; minimum p=none)

- Le désabonnement en un clic est activé et effectif sous 2 jours

- Le taux de spam reste sous 0,1 %

- FCrDNS est configuré pour vos IP d’envoi

- TLS est activé pour la transmission des e-mails

Liste de contrôle pour l’application

Utilisez cette liste pour vérifier la conformité de tous vos services d’envoi d’e-mails. N’oubliez pas : vous devez vérifier chaque ESP et chaque domaine d’envoi séparément.

Liste de vérification de l’authentification des e-mails

Exigence | Statut | Comment vérifier | Comment corriger |

Enregistrement SPF publié | [ ] | Utilisez Red Sift Investigate ou vérifiez qu’il existe un enregistrement TXT DNS qui commence par « v=spf1 » | Ajoutez un enregistrement SPF dans le DNS. Incluez toutes les IP autorisées à envoyer |

Signature DKIM présente | [ ] | Envoyez un e-mail test et vérifiez dans les en-têtes « DKIM-Signature » | Configurez DKIM dans votre ESP et ajoutez la clé publique au DNS |

SPF validé | [ ] | Vérifiez l’en-tête de l’e-mail pour « spf=pass » | Assurez-vous que l’IP d’envoi est incluse dans l’enregistrement SPF |

DKIM validé | [ ] | Vérifiez l’en-tête de l’e-mail pour « dkim=pass » | Vérifiez que les clés DKIM sont bien publiées dans le DNS |

SPF ou DKIM aligné | [ ] | Le domaine SPF ou DKIM doit correspondre au domaine De dans l’en-tête | Configurez votre ESP pour utiliser des domaines alignés |

Enregistrement DMARC publié | [ ] | Vérifiez le DNS pour un enregistrement TXT à _dmarc.votredomaine.com | Ajoutez un enregistrement DMARC : v=DMARC1; p=none; rua=mailto:dmarc@votredomaine.com |

Politique DMARC au moins p=none | [ ] | Vérifiez votre enregistrement DMARC | Mettez la politique à jour sur p=none (minimum) ou p=reject (recommandé) avec le support de Red Sift |

FCrDNS configuré | [ ] | Une requête DNS inverse sur l’IP d’envoi doit retourner un nom d’hôte qui résout la même IP | Contactez votre hébergeur ou fournisseur d’accès pour configurer le reverse DNS |

TLS activé | [ ] | Vérifiez les en-têtes d’e-mail pour des indicateurs de chiffrement TLS | Activez le TLS dans les paramètres de l’ESP (la plupart l’activent par défaut) |

Démarrez dès maintenant avec des résultats automatiques

Liste de vérification – désinscription en un clic

Exigence | Statut | Comment vérifier | Comment corriger |

En-tête List-Unsubscribe présent | [ ] | Vérifiez les en-têtes de l'e-mail pour "List-Unsubscribe" et "List-Unsubscribe-Post" | Activez dans les paramètres de votre ESP |

Désabonnement en un clic fonctionnel | [ ] | Testez le lien de désabonnement dans vos e-mails | Configurez le désabonnement conforme à RFC 8058 dans votre ESP |

Désabonnements traités sous 2 jours | [ ] | Testez le désabonnement et vérifiez la suppression de la liste | Examinez les paramètres d'automatisation de votre ESP |

Liste de vérification du taux de spam

Exigence | Statut | Comment vérifier | Comment corriger |

Taux de spam inférieur à 0,1 % | [ ] | Google Postmaster Tools | Listes propres, améliorez le contenu, vérifiez le double opt-in |

Le taux de spam n’atteint jamais 0,3 % | [ ] | Google Postmaster Tools | Action immédiate requise si au-dessus de 0,3 % |

Surveillance active | [ ] | Confirmez l’accès à Postmaster Tools et Yahoo CFL | Créez les comptes et vérifiez vos domaines |

Codes d’erreur courants et leur signification

Si vous ne respectez pas les exigences, vous verrez ces codes d’erreur SMTP :

Code d’erreur | Signification | À corriger |

421-4.7.26 | L’authentification SPF et DKIM ont toutes deux échoué | Mettez en place l’authentification SPF et DKIM |

421-4.7.30 | DKIM ne passe pas (expéditeur en masse) | Configurez DKIM pour votre service d’envoi |

421-4.7.32 | Aucun alignement DMARC | Vérifiez que le domaine SPF ou DKIM correspond au domaine De |

550-5.7.26 | Message non authentifié rejeté (définitif) | Corrigez immédiatement SPF et DKIM. Ce n’est plus un report temporaire |

Si vous voyez des erreurs 421 : Vos messages sont temporairement différés. Corrigez les problèmes d’authentification avant que Google ne passe au rejet définitif (erreurs 550).

Si vous voyez des erreurs 550 : Vos messages sont rejetés définitivement. Cela requiert une intervention immédiate.

Quelles sont les exigences ?

Les exigences pour les expéditeurs de masse/grand volume couvrent trois domaines clés. Dans le tableau ci-dessous, nous détaillerons chaque domaine et ses exigences spécifiques (y compris les sous-exigences), en commençant par la plus complexe et chronophage : l’authentification des e-mails.

Veuillez noter que ces exigences devront être mises en place pour chaque service ou plateforme d’envoi que vous utilisez – plus d’informations à ce sujet ci-dessous.

Exigences pour les expéditeurs de masse

Exigence | Explication | Bénéfice | Calendrier d’application |

Authentification des e-mails | |||

Configurez SPF et DKIM pour chaque domaine qui envoie des e-mails. | SPF et DKIM sont deux protocoles de sécurité e-mail. Vous devrez définir les enregistrements pour chaque protocole et les ajouter à votre DNS ou sur la plateforme hébergeant SPF et DKIM pour votre domaine. SPF valide l’adresse IP de l’expéditeur, et DKIM garantit l’intégrité du message. Avec le protocole DMARC (autre exigence, expliquée plus loin), ces protocoles protègent votre domaine contre l’usurpation. | Améliore l’intégrité des e-mails et la vérification de l’expéditeur. | Google et Yahoo ont commencé l’application en 2024. Microsoft commence au 5 mai 2025. En 2026, les trois fournisseurs appliquent strictement ces exigences. |

Envoyez à l’aide d’un domaine « From » aligné avec le domaine SPF ou DKIM. | L’alignement SPF et DKIM garantit que le domaine indiqué dans l’adresse « From » correspond aux domaines autorisés par les enregistrements SPF et couverts par la signature DKIM. Microsoft, Google et Yahoo imposent l’alignement SPF ou DKIM. Sans cela, DMARC ne passera pas. Il est donc essentiel qu’au moins l’un des protocoles corresponde et soit validé. | Sans alignement, vous risquez que vos e-mails aillent en spam et non dans la boîte de réception. Si vous obtenez l’alignement pour vos services d’envoi, vous êtes prêt à protéger votre domaine et à adopter une politique DMARC en rejet. | Voir ci-dessus |

Publiez une politique DMARC pour chaque domaine, avec au moins une politique « none ». | DMARC est un protocole de sécurité e-mail. Avec SPF et DKIM, il protège votre domaine de toute usurpation exacte dans les e-mails. Vous devrez configurer un enregistrement DMARC avec une politique « none ». C’est la première étape – vous devriez ensuite passer à une politique de rejet pour une protection totale. | Une fois la politique de rejet atteinte, DMARC aide à bloquer l’usurpation exacte de domaine, protégeant collaborateurs, clients et partenaires contre des e-mails malveillants envoyés en votre nom. | Voir ci-dessus |

Vérifiez que les domaines ou adresses IP d’envoi disposent d’un FcrDNS | FCrDNS signifie Forward Confirmed Reverse DNS. Il sert à attester de la relation entre une adresse IP et un domaine. FCrDNS est configuré par le propriétaire du domaine et de l’IP. Si vous ne possédez pas l’IP, contactez votre hébergeur ou FAI pour la configuration du reverse DNS. | Aide à la délivrabilité. Sans FCrDNS, certains fournisseurs peuvent bloquer ou considérer l’e-mail comme spam. | Voir ci-dessus |

Utilisez une connexion TLS pour la transmission des e-mails | TLS chiffre les communications entre deux points (l’expéditeur et le destinataire) pour garantir la confidentialité en transit. | Empêche les fraudeurs d’espionner vos e-mails. | Voir ci-dessus |

Désabonnement en un clic | |||

Activez le désabonnement en un clic pour les destinataires d’e-mails promotionnels. | Facilitez l’opt-out de vos messages avec un lien de désabonnement en un clic, traité sous 2 jours. | Diminue les risques de signalement comme spam (et augmente les chances d’atteindre la boîte de réception), ce qui a un impact positif sur le taux de spam. | Google et Yahoo appliquent dès 2024. Microsoft commence l’application le 5 mai 2025. En 2026, les trois fournisseurs imposent cette exigence. |

Taux de spam faible | |||

Gardez le taux de spam en dessous de 0,10 % | Google et Yahoo recommandent de rester sous 0,1 % de spam. Évitez d’atteindre 0,3 %. Pour vérifier vos taux, consultez Google’s Postmaster Tools ou le programme Yahoo Complaint Feedback Loop. | Améliore la réputation d’expéditeur et la délivrabilité | Google et Yahoo appliquent ceci depuis 2024. Microsoft ne l’oblige pas, mais c’est une bonne pratique pour tous les expéditeurs en 2026. |

Scénarios courants pouvant mener à l’échec

Voici une liste illustrative – mais non exhaustive – des scénarios pouvant mener à l’échec face aux nouvelles exigences pour les expéditeurs de masse.

Scénarios courants pouvant entraîner l’échec des expéditeurs de masse

Composants d’en-tête | Politique DMARC | SPF | Alignement SPF | DKIM | Alignement DKIM | FCrDNS | Conformité | |

Configuration DMARC | Message 1 FROM : @example.com MAILFROM/RP : @example.com DKIM : d=example DMARC : p=reject rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🌟 C'est la meilleure pratique pour les expéditeurs en masse |

Message 2 FROM : @example.com MAILFROM/RP : @example.com DKIM : d=example DMARC : p=none rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ✅ Les expéditeurs sont seulement tenus d'avoir un enregistrement DMARC, pas de politique DMARC appliquée | |

Message 3 FROM : @example.com MAILFROM/RP : @example.com DKIM : d=example DMARC : aucun enregistrement rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ❌ Un enregistrement DMARC est obligatoire. | |

SPF & DKIM | Message 4 FROM : @example.com MAILFROM/RP : @example.comDMARC : p=reject rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🔴 | 🔴 | 🟢 | ❌ Nécessite SPF & DKIM |

Message 5 FROM : @example.com MAILFROM/RP : @somethingelse.com DKIM : d=example DMARC : p=reject rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🟢 | 🔴 L'IP d'envoi n'est pas présente dans l'enregistrement SPF | 🔴 | 🟢 | 🟢 | 🟢 | ❌ Nécessite SPF & DKIM | |

Message 6 FROM : @example.com MAILFROM/RP : @somethingelse.com DMARC : aucun enregistrement DKIM : d=somethingelse rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🔴 | 🟢 | 🔴 | 🟢 | ❌ Nécessite un alignement SPF ou DKIM. N'ayant ni l'un ni l'autre, ce message n'est pas non plus capable d'avoir DMARC. | |

FcrDNS | Message 7 FROM : @example.com MAILFROM/RP : @example.com DKIM : d=example DMARC : p=reject rDNS = aucun enregistrement Enregistrement A : mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ L'adresse IP d'envoi ne résout pas vers un nom d'hôte valide. |

Message 8 FROM : @example.com MAILFROM/RP : @example.com DKIM : d=example DMARC : p=reject rDNS = 1.23.45.6 -> mta.example.com Enregistrement A : aucun enregistrement | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ L'enregistrement A ne correspond pas à l'adresse IP d'envoi. |

Aide ! Où sont configurées les exigences de Microsoft, Google et Yahoo ?

Dans le tableau ci-dessous, nous détaillons quelles exigences sont configurées au niveau du fournisseur de service de messagerie (ESP) (Hubspot, MailChimp, etc.) et/ou au niveau du domaine. Cela vous aidera à identifier où vous devez agir sur chaque exigence.

Il est important de noter que si votre organisation utilise plusieurs ESP, vous devrez configurer ces éléments sur chaque plateforme. Il en va de même pour l'utilisation de plusieurs domaines.

Où sont configurées les exigences de Microsoft, Google et Yahoo

Exigence | Configuré au niveau ESP/Plateforme | Configuré au niveau DNS |

Mise en place des deux, SPF et DKIM | ✅ | ✅ |

Envoi avec un domaine "From" aligné sur au moins l'un des domaines SPF ou DKIM | ✅ | ✅ |

Envoi depuis un domaine avec une politique DMARC d'au moins p=none (inclusion du tag RUA recommandée par Yahoo*) | ❌ | ✅ |

Utilisation d'une connexion TLS pour transmettre les emails | ✅ | ❌ |

DNS direct et inverse valides (FCrDNS) | ✅ | ✅ |

Désabonnement en un clic (RFC 8058) | ✅ | ❌ |

Taux de signalement en spam faible | ✅** | ❌ |

*Bien que l'inclusion du tag RUA ne soit actuellement recommandée par Yahoo et non obligatoire, nous rejoignons fortement leur approche. Le tag RUA précise où envoyer les rapports agrégés DMARC, qui fournissent un aperçu quotidien du trafic email d'un domaine. Ces rapports donnent des informations cruciales sur l'état d'authentification SPF, DKIM et DMARC, ainsi que sur l'endroit où votre domaine est utilisé, ce qui facilite l'identification des emails qui ne respectent pas les exigences d'authentification.

**Bien qu'un taux de spam faible soit du ressort de l'expéditeur, l'envoi s'effectue au niveau de l'ESP. Si, par exemple, vous utilisez Salesforce Marketing Cloud pour des emails marketing et SendGrid pour des notifications transactionnelles avec Mailgun en secours, votre taux global de signalement en spam, quel que soit le(s) plateforme(s) d'envoi, doit rester sous le seuil de 0,3%.

Qui est concerné par ces changements ?

Les règles d'envoi d'emails de Google précisent que ces exigences s'appliquent aux entreprises qui envoient des emails vers toute boîte Gmail personnelle, donc un « compte se terminant par @gmail.com ou @googlemail.com ». Ils précisent également que « les exigences ne s'appliquent pas aux messages entrants ou internes de Google Workspace ». Dès 2026, Google applique strictement ces exigences à tous les expéditeurs en masse.

La réglementation de Yahoo s'applique à « tous les domaines et les marques email grand public hébergées par Yahoo Mail ».

Pour Microsoft, les politiques de messagerie Outlook.com s'appliquent aux adresses des domaines grand public hotmail.com, live.com et outlook.com. Ces exigences sont entrées en vigueur le 5 mai 2025 et sont pleinement appliquées depuis 2026.

Comment Red Sift peut vous aider à vous préparer

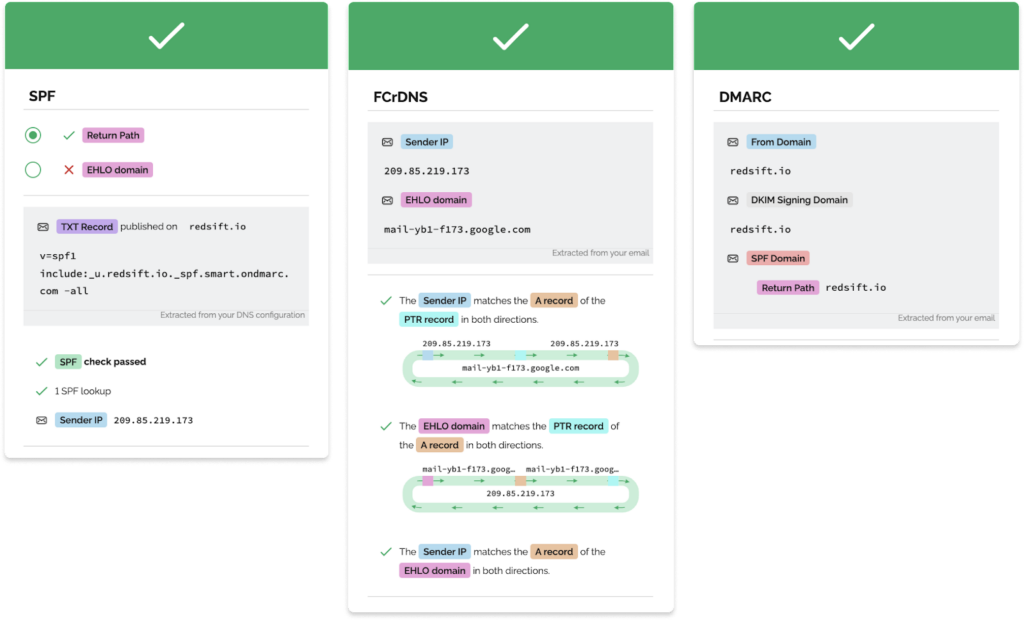

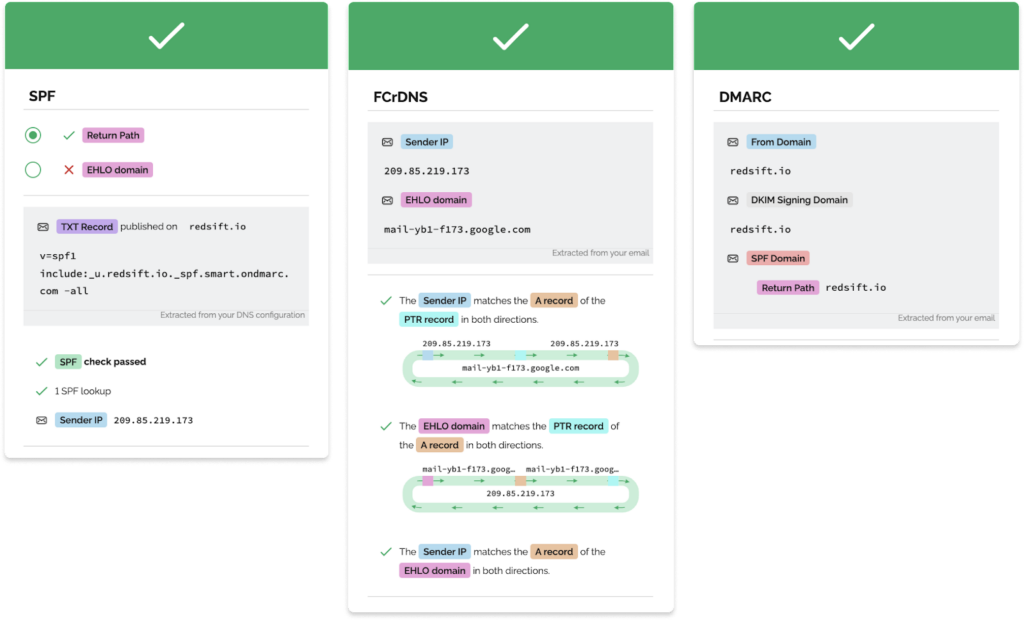

Vous souhaitez vérifier facilement la conformité de vos domaines d'envoi d'emails ? En moins d'une minute, notre outil Investigate gratuit vérifie votre conformité vis-à-vis des exigences Microsoft, Google et Yahoo, et fournit une synthèse visuelle des actions à entreprendre.

Tout ce qu'il faut faire pour démarrer avec Red Sift Investigate est d'envoyer un e-mail à une boîte de test.

Comprendre les codes d'erreur de contrôle de Google

Les codes d'erreur SMTP (Simple Mail Transfer Protocol) sont des codes à trois chiffres renvoyés par les serveurs de messagerie pour indiquer le statut d'une tentative de livraison d'email. Ces codes aident à diagnostiquer les problèmes de distribution en fournissant une explication sur le pourquoi de l'échec d'un message.

Si vous ne respectez pas encore les exigences pour les expéditeurs en masse, il y a de fortes chances que vous ayez vu ces codes et que vous vous demandiez ce qu'ils signifient. Ces codes indiquent que vos courriels non authentifiés ont été rejetés et aident à identifier et corriger les problèmes liés à votre domaine.

Bien que Google n'ait pas encore mis à jour son article sur les erreurs et codes SMTP, nous savons que les codes d’erreur 421 suivants existent désormais :

1) SPF et DKIM ont tous deux échoué :

421-4.7.26 This mail has been rate limited because it is unauthenticated. Gmail 421-4.7.26 requires all senders to authenticate with either SPF or DKIM. 421-4.7.26 421-4.7.26 Authentication results: 421-4.7.26 DKIM = did not pass 421-4.7.26 SPF [redacted] with ip: [redacted] = did not pass 421-4.7.26 421-4.7.26 For instructions on setting up authentication, go to 421 4.7.26 https://support.google.com/mail/answer/81126#authentication [redacted] - gsmtp (in reply to end of DATA command))

2) Le message a été envoyé par un expéditeur en masse dont la configuration a échoué sur DKIM :

421 4.7.30 This mail has been rate limited because DKIM does not pass. Gmail requires all large senders to authenticate with DKIM. Authentication results: DKIM = did not pass

3) Le message a éventuellement réussi SPF et/ou DKIM, mais aucune de ces méthodes n'était alignée avec le domaine From apparent, comme requis par DMARC :

421 4.7.32 This mail has been rate-limited because there is no DMARC alignment

4) Google a également commencé à renvoyer un code 550 pour les emails non conformes, similaire au #1 ci-dessus, mais cela n'est plus un refus temporaire :

Error: 550-5.7.26 Your email has been blocked because the sender is unauthenticated. Gmail requires all senders to authenticate with either SPF or DKIM. Authentication results: DKIM = did not pass SPF [example.com]= did not pass

Si vous voyez ces messages, nous vous recommandons de remédier à ces erreurs dès que possible afin d'éviter que vos emails ne soient bloqués lors de l'application des exigences en juin.

Comment Red Sift peut vous aider à vous préparer

Si vous souhaitez une solution simple pour mettre vos domaines d’envoi d’e-mails en conformité expéditeur en masse, Red Sift vous facilite la tâche.

En moins d'une minute, notre outil Investigate gratuit vérifie si vous êtes conforme et vous donne une synthèse visuelle des actions à effectuer.

Tout ce qu'il faut faire pour démarrer avec Red Sift Investigate est d'envoyer un e-mail à une boîte de test.

Les meilleurs outils pour la validation

Les meilleurs outils pour vérifier que vous respecterez les nouvelles exigences pour les expéditeurs en masse

La plupart des équipes doivent aujourd’hui utiliser plusieurs outils pour vérifier que tous les domaines et services d’envoi passeront les nouvelles exigences. Nous avons compilé ci-dessous une liste des outils à votre disposition.

Red Sift Investigate

Red Sift Investigate est le seul outil gratuit du marché qui peut confirmer que votre domaine est authentifié et que vous disposez des bonnes procédures de désabonnement pour respecter les exigences de Microsoft, Google et Yahoo.

Ce qui différencie Red Sift Investigate, c’est qu'à partir d'un email test, l’outil peut examiner la conformité de chacun de vos services d’envoi d’emails. Envoyez un test depuis chacun de vos services pour que Red Sift Investigate puisse analyser votre infrastructure d’envoi et de réception, examiner les en-têtes, et vérifier le chiffrement en temps réel.

Ainsi, les utilisateurs peuvent comprendre si leur service et domaine d’envoi remplissent les critères suivants :

- Authentification SPF et DKIM

- Alignement SPF ou DKIM

- Un enregistrement DMARC valide avec au moins une politique p=none

- Une connexion TLS pour envoyer les emails (nouvelle exigence en décembre 2023)

- Enregistrements DNS directs et inverses valides

- Désabonnement en un clic présent dans le message

Tout ce qu’il faut faire pour démarrer avec Red Sift Investigate est d’envoyer un e-mail à une boîte test.

De nombreux outils gratuits comme MX Toolbox analysent vos enregistrements DNS pour vérifier la présence d’un enregistrement SPF et DMARC valide. L’information DMARC, SPF et DKIM étant publique, ils commencent par votre domaine et vérifient s’un DMARC correct est publié. Cependant, ces outils ne vérifient pas toujours que vous avez le bon SPF et un alignement pour chaque service d’envoi. Cela ne peut se tester qu’en envoyant réellement des messages.

Ces outils sont utiles pour les organisations qui doutent seulement de leur configuration DMARC. Puisqu’ils ne regardent que le DNS, ils ne permettent pas de voir l’alignement SPF/DKIM, FCrDNS, les connexions TLS ou les liens de désabonnement en un clic.

Vérification manuelle des en-têtes d’email

Pour ceux maîtrisant la sécurité email et disposant des permissions adaptées, il est possible de vérifier manuellement si vous êtes prêt pour les exigences à venir.

Il faudrait pour cela envoyer un email de test de chaque service vers une boîte à laquelle on a accès, puis examiner l’en-tête pour trouver les infos exigées. Pour une grande entreprise, ce processus peut vite devenir fastidieux au vu du nombre de services utilisés.

Note importante sur la vérification des taux de spam

Les taux de spam dépendent de données historiques et ne peuvent donc pas se mesurer via une solution instantanée ou statique. Cela dit, Google et Yahoo donnent des outils gratuits très efficaces pour s’assurer que votre taux de marquage en spam ne dépasse jamais 0,30%.

Microsoft Smart Network Data Services (SNDS)

Le service Smart Network Data Services (SNDS) d’Outlook.com fournit les données nécessaires pour comprendre et améliorer votre réputation sur Outlook.com. Comme pour Google & Yahoo, il permet d’ajouter vos IPs et de visualiser réputation et signalements de spam générés.

Google Postmaster Tools

Postmaster Tools de Google analyse les données sur de gros volumes d’emails pour assurer la bonne santé de votre domaine d’envoi. Il affiche le taux de spam comme pourcentage d’emails marqués comme indésirables versus emails délivrés pour les utilisateurs actifs. Cet outil nécessite une vérification du domaine et affiche les données à partir de cette validation. Astuce : si vous validez le domaine racine, vous pouvez ajouter tout sous-domaine à Google Postmaster Tools sans avoir à le valider séparément en DNS.

En mars 2024, Google a mis en place un tableau de bord Compliance Status dans Google Postmaster. Il sert à vérifier votre domaine vis-à-vis des exigences expéditeur en masse.

Yahoo Complaint Feedback Loop

Avec le Complaint Feedback Loop (CFL) de Yahoo, vous recevrez les signalements des utilisateurs Yahoo ayant marqué des emails comme indésirables. Ces rapports permettent de supprimer ces destinataires des prochaines campagnes et d’ajuster la fréquence pour limiter les plaintes. Ce service requiert un domaine validé en DKIM.

En mai 2024, Yahoo a annoncé un nouveau Sender Hub Dashboard, un espace où « les expéditeurs peuvent gérer les services Yahoo liés à leur marque ». Il est accessible ici.

Que faire ensuite

La prochaine étape pour toute organisation qui compte sur des envois d’e-mails en masse est l’action. Utilisez l’une des méthodes ci-dessus pour garantir la conformité de vos domaines et services d’envoi.

Si vous constatez que des modifications sont nécessaires pour être en conformité, essayez Red Sift OnDMARC – notre outil DMARC primé qui rend la mise en place et la configuration de DMARC, SPF et DKIM simple et efficace.

Ce que les marketeurs doivent savoir

Si vous êtes un marketeur souhaitant garantir la délivrabilité constante auprès des boîtes de réception Microsoft, Google ou Yahoo, il est important de bien comprendre les changements à venir et de revoir rapidement vos pratiques d’envoi. Dans cet article, nous détaillons les exigences, expliquons ce qu’elles impliquent et vous aidons à obtenir une vision en temps réel de votre configuration email grâce à notre outil gratuit Bulk Sender Compliance Checker, Red Sift Investigate.

Pourquoi Microsoft, Google et Yahoo ont-ils introduit ces changements ?

Google et Yahoo ont d’abord instauré ces exigences pour l’envoi massif d’e-mails afin d’améliorer l’expérience utilisateur et d’offrir des boîtes de réception plus sûres et moins envahies par les spams. L’objectif est d’éviter que les boîtes de réception soient saturées par des messages non désirés ou potentiellement dangereux, et de s’assurer que les destinataires ne reçoivent que les e-mails qu’ils souhaitent lire.

En avril 2025, Microsoft a emboîté le pas avec des exigences pour les expéditeurs à fort volume sur les adresses Outlook.com, Hotmail.com et Live.com.

À qui s’appliquent-elles ?

Si vous envoyez des newsletters, des emails d’actualités produits ou des messages promotionnels à plus de 5 000 adresses Microsoft, Google et/ou Yahoo, ces nouvelles exigences vous concernent.

Les marketers B2C doivent faire particulièrement attention, car il y a de fortes chances que votre base email soit majoritairement composée d’adresses personnelles, dont une large part en gmail.com. Gmail détient environ 30 % de part de marché des clients email (ce qui représente près d’un quart de la population mondiale utilisant l’email), la conformité à l’envoi massif étant donc cruciale si vous dépendez de l’e-mail pour vos activités.

Alors, quelles sont les exigences ?

Les directives pour l’envoi massif d’e-mails reposent sur trois piliers clés :

- Faciliter le désabonnement : les expéditeurs en masse devront inclure un lien de désabonnement visible dans leurs emails marketing/commerciaux et traiter les demandes de désabonnement sous deux jours.

- Ne pas faire de spam : un seuil de spam clair de 0,3 % sera fixé pour limiter le courrier non sollicité en boîte de réception. (Cette exigence concerne uniquement Google et Yahoo, mais nous la recommandons comme meilleure pratique, quel que soit le fournisseur d’e-mail.)

- Authentifier les domaines d’envoi : Microsoft, Google et Yahoo exigeront les standards de sécurité recommandés, notamment SPF, DKIM et DMARC. Ces acronymes vous semblent flous ? Nous vous expliquons tout ci-dessous.

Commençons par clarifier les exigences les plus simples — liens de désabonnement et taux de spam — et expliquons leurs avantages pour les marketeurs.

Inclure des liens de désabonnement en un clic

Le désabonnement en un clic est une pratique largement répandue en marketing email. Il est requis par le CAN-SPAM, le CASL et le RGPD. Il n’est donc pas surprenant que Microsoft, Google et Yahoo s’y conforment à leur tour et imposent un marketing par e-mail basé sur le consentement.

La plupart des plateformes d’envoi d’emails incluent par défaut le désabonnement en un clic, comme Hubspot, Mailchimp et customer.io. Néanmoins, vous devriez vérifier sur chacune de vos plateformes utilisées que vous êtes bien conforme.

Utilisez notre Bulk Sender Compliance Checker gratuit, Red Sift Investigate, pour tester si votre service d’envoi d’e-mails propose une fonctionnalité de désabonnement

Gardez un taux de spam bas

Google est pionnier dans le secteur en imposant un taux de spam signalé inférieur à 0,10 %, sans jamais dépasser 0,30 %. Yahoo s’aligne sur cette politique.

Il est important pour les marketeurs de garder en tête que signaler un message comme spam est un geste très simple pour l’utilisateur, ce qui accentue la nécessité de fournir un contenu informatif et engageant auquel les destinataires ont souscrit. Vous devez également nettoyer, segmenter et mettre à jour régulièrement vos listes pour maintenir une bonne réputation d’expéditeur et augmenter les chances d’atterrir en boîte de réception plutôt qu’en spam.

Les trois fournisseurs de services proposent d’excellents outils gratuits pour aider les expéditeurs en masse à surveiller leurs performances email — consultez Microsoft’s Smart Network Data Services (SNDS), Google’s Postmaster Tools et le programme Complaint Feedback Loop (CFL) de Yahoo.

Authentification du domaine

Les exigences d’authentification email — SPF, DKIM et DMARC — constituent le socle de la sécurité email moderne. Elles évitent que des acteurs malveillants utilisent votre domaine d’envoi pour usurper votre identité. Bien que ces standards puissent sembler complexes à première vue pour un marketeur, leur absence a de lourdes conséquences aussi bien sur la sécurité que sur la délivrabilité. Et la bonne nouvelle, c’est que ce n’est pas à vous d’agir seul — c’est là que votre équipe IT entre en jeu ! Nous reviendrons sur ce point plus loin.

Le tableau ci-dessous propose un aperçu rapide de chaque exigence et des bénéfices associés.

Exigences d’authentification et avantages

Exigence d’authentification | Avantage |

Configurer SPF et DKIM pour chaque domaine d’envoi | Améliore l’intégrité de l’e-mail et la vérification de l’expéditeur. |

Envoyer avec un domaine `From` aligné sur SPF ou DKIM | Sans alignement, vos emails risquent de finir en spam au lieu d’atterrir dans la boîte de réception du destinataire. |

Publier une politique DMARC pour chaque domaine d’envoi | Bloque les attaquants tentant d’usurper votre domaine d’envoi et d’envoyer des e-mails de phishing en votre nom. |

Assurez-vous que vos domaines ou IP d’envoi disposent du FcrDNS | Favorise la délivrabilité email. Sans FCrDNS, certains fournisseurs peuvent rejeter ou placer les mails en spam. |

Utiliser une connexion TLS pour transmettre les emails | Empêche les fraudeurs d’intercepter vos e-mails. |

On peut dire qu’au vu de ces avantages, tout marketeur email expérimenté les considérera comme des outils incontournables — qu’ils soient obligatoires ou non !

Pour une lecture plus approfondie sur l’authentification email, découvrez notre dernier article : “Pourquoi le succès d’une stratégie email marketing repose sur l’authentification email”.

Que faire maintenant ?

La première étape consiste à vérifier si votre service d’envoi d’e-mails est conforme aux exigences des expéditeurs en masse.

Red Sift vous simplifie la tâche : en moins de 60 secondes, notre outil gratuit Bulk Sender compliance checker, Red Sift Investigate, détermine si votre configuration email est optimale.

Vous n’avez qu’à envoyer un email de test à une adresse unique que nous vous fournissons, et nous analyserons votre configuration dynamiquement et en temps réel. Nous vous envoyons ensuite une copie des résultats afin que vous puissiez les transmettre à votre équipe IT si besoin pour faire évoluer vos paramétrages !

Solliciter de l’aide auprès de votre équipe IT

En tant que marketeur, vous pouvez mettre en place une partie des exigences pour les expéditeurs en masse. Vous pouvez vérifier votre désabonnement en un clic dans vos outils d’emailing et surveiller votre taux de spam dans Google Postmaster Tools et le programme CFL de Yahoo. Le TLS est déjà mis en œuvre par environ 90 % des fournisseurs, mais s’il ne l’est pas, c’est au prestataire d’envoi (ESP) — comme Hubspot ou Mailchimp — de l’activer.

Pour l’authentification email, nous vous conseillons de solliciter votre équipe IT. Une section dédiée de ce guide vous explique, étape par étape, comment solliciter et collaborer avec votre équipe IT pour assurer la réussite de vos campagnes d’envoi massif — rendez-vous au chapitre suivant !

Le tableau ci-dessous vous indique les exigences configurées au niveau de la plateforme ESP et/ou du domaine.

À noter : si votre organisation utilise plusieurs ESP, vous devrez configurer ces éléments sur chaque plateforme. Même chose si vous utilisez plusieurs domaines.

Où les exigences sont-elles configurées ?

Exigence | Configuré au niveau de l’ESP/plateforme | Configuré au niveau DNS |

Mise en œuvre de SPF et DKIM | Oui | Oui |

Envoi avec un domaine `From` aligné sur SPF ou DKIM | Oui | Oui |

Envoi à partir d’un domaine ayant une politique DMARC d’au moins p=none (avec une balise RUA, comme recommandé par Yahoo*) | Non | Oui |

Utilisation d’une connexion TLS pour transmettre les e-mails | Oui | Non |

Résolution DNS valide (directe et inversée, FCrDNS) | Oui | Oui |

Désabonnement en un clic (RFC 8058) | Oui | Non |

Taux de spam signalé faible | Oui | Non |

Quelles sont les prochaines étapes ?

S’adapter à ce nouvel environnement d’envoi massif est un processus continu. Vous devrez vous assurer que vos contenus sont utiles aux destinataires pour éviter d’être signalés comme spam, veiller à ce que votre marketing email soit basé sur le consentement et collaborer étroitement avec votre équipe IT pour garantir l’authentification correcte de toutes vos sources d’envoi, présentes et futures.

Alors que la réglementation impose aujourd’hui une politique DMARC au moins à p=none, il faut anticiper de potentielles évolutions dans le futur. En effet, la prochaine mesure pourrait être l’application obligatoire de DMARC avec une politique p=reject, ce qui représente un niveau supérieur à la politique actuelle. La meilleure pratique en 2026 recommande déjà d’atteindre le p=reject pour une protection maximale du domaine.

Nous vous recommandons d’ajouter aux favoris les directives de Microsoft, Google et Yahoo, de suivre notre blog pour rester informé des tendances et réglementations du secteur, et d’utiliser notre outil gratuit Bulk Sender compliance checker, Red Sift Investigate, pour assurer votre conformité sur tous vos services d’envoi d’emails.

Comment les marketeurs peuvent collaborer avec les équipes sécurité

Notre équipe marketing chez Red Sift a évolué dans de nombreuses entreprises spécialisées en cybersécurité. Cette expérience nous a permis d’affiner notre collaboration avec les équipes sécurité. Dans ce chapitre, nous partageons nos méthodes pour aligner au mieux les stratégies marketing et sécurité.

Avec les exigences de Microsoft bientôt en vigueur pour les expéditeurs en masse, et celles de Google et Yahoo déjà appliquées, il est temps de mettre ces leçons en pratique pour garantir la conformité des entreprises et maintenir la délivrabilité email.

Étape 1 : Ne voyez pas la sécurité comme le “département du non”

La sécurité est souvent perçue comme un service lointain qui bloque l’accès aux outils favoris. Ce n’est pas la réalité.

Les équipes sécurité sont soumises à une forte pression, manquent cruellement de moyens et gèrent des priorités très variées — la plupart n’ayant aucun rapport avec le marketing. Ce n’est qu’une des nombreuses demandes urgentes qu’elles recevront dans la semaine.

Mais chaque responsable sécurité souhaite avant tout servir les intérêts de l’entreprise. Présenter cela comme une exigence business, et non simplement comme un bonus, permet d’en faire des alliés de réalisation.

Étape 2 : Définissez précisément ce dont votre entreprise a besoin

La façon la plus simple de voir si vous avez besoin de l’aide de l’équipe sécurité est d’utiliser un outil pour analyser la configuration de votre sécurité email et vérifier si elle répond aux exigences.

Chez Red Sift, nous sommes bien sûr partisans de Red Sift Investigate – le seul outil gratuit du marché capable de vérifier si votre infrastructure d’envoi d’emails répond aux exigences de Microsoft, Google et Yahoo.

Vous n’avez qu’à envoyer un email de test via votre outil d’envoi massif (Hubspot, Mailchimp, Customer.io…) à Red Sift Investigate. Vous recevrez ainsi des résultats à transmettre à votre équipe sécurité pour réussir la conformité sur vos envois.

Les résultats affichent des coches vertes pour les points conformes et des croix rouges pour les points restant à régler.

Si cela vous intéresse d’approfondir, il existe d’autres outils. Consultez le chapitre dédié à nos outils ici.

Étape 3 : Soyez précis dans votre demande auprès de l’équipe sécurité

Avec vos résultats Red Sift Investigate en main, vous êtes parfaitement positionné pour savoir ce que vous avez à faire pour authentifier votre domaine.

Si vous ne comprenez pas certaines erreurs — ou souhaitez clarifier votre besoin auprès de l’équipe sécurité — consultez notre matrice détaillant la signification de chaque erreur. Vous serez ainsi prêt à formuler votre demande à l’équipe sécurité.

Par exemple, si vos résultats Red Sift Investigate ressemblent à ceci :

Et vous voyez dans la matrice que cela signifie “Un enregistrement DMARC est requis”.

Vous pouvez alors présenter à l’équipe sécurité vos résultats et la matrice pour discuter ensemble de la démarche à suivre afin de mettre en place le bon enregistrement.

📢N'oubliez pas — vous devez tester tous vos services d’envoi. Ce n’est pas parce que le test pour Hubspot passe que celui pour Mailchimp sera également réussi.

Étape 4 : Reliez votre demande à des bénéfices concrets pour l’entreprise

Comme mentionné plus haut, votre équipe sécurité a déjà une longue liste de priorités, et ce sujet n’est pas forcément tout en haut. Mais il faut agir dès maintenant, et une communication claire accélère grandement le processus.

Une petite étude interne permet d’appuyer vos arguments. Pensez à :

- Quel chiffre d’affaires l’email a-t-il généré l’année dernière ?

- Combien de nouveaux prospects ou clients ont été acquis via l’email comme dernier point de contact ?

- Combien coûterait une mauvaise délivrabilité pour l’entreprise ?

- Quel pourcentage de la base deviendrait injoignable si ces exigences ne sont pas respectées ?

Présenter la demande sous l’angle de l’impact business donne à l’équipe sécurité une raison claire d’agir rapidement.

D’autres ESP modifient-ils aussi leurs exigences d’authentification ?

Oui. En septembre 2025, le fournisseur français Laposte.net a élevé son niveau d’exigence en matière d’authentification. En 2026, ces exigences tendent à s’imposer chez tous les prestataires mondiaux.

100 % des emails non authentifiés — sans SPF, DKIM ou DMARC — seront automatiquement redirigés en spam. En d’autres termes, SPF, DKIM et DMARC ne seront plus facultatifs pour garantir une bonne délivrabilité en boîte de réception.

Nous restons attentifs aux annonces de Laposte.net et des autres fournisseurs pour mettre à jour ce guide au fil des prochaines obligations.

Quelles prochaines étapes ?

Ne vous laissez pas surprendre par les exigences. Lancez-vous aujourd’hui avec Red Sift Investigate et prenez contact avec votre équipe sécurité afin d’amorcer le sujet. Nous sommes à votre disposition, et vous pouvez aussi parler à un expert Red Sift pour débuter votre démarche de conformité aux exigences Microsoft, Google et Yahoo pour l’envoi massif.

Vérifiez votre conformité en tant qu’expéditeur en masse avec Red Sift Investigate. Il suffit simplement d’envoyer un email de test pour commencer !