Avez-vous été impacté par SubdoMailing ?

En moins de 30 secondes, l’outil gratuit Investigate de Red Sift peut déterminer si des domaines compromis sont présents dans votre configuration SPF.

Avez-vous été impacté par SubdoMailing ?

En moins de 30 secondes, l’outil gratuit Investigate de Red Sift peut déterminer si des domaines compromis sont présents dans votre configuration SPF.

APERÇU

L’impact commercial des attaques sur les sous-domaines

Un nombre significatif d’organisations bien connues ont été attaquées dans le cadre de ce que l’on appelle la campagne SubdoMailing, visant à envoyer des emails au nom de marques de confiance pour tromper les destinataires. Les conséquences potentielles des attaques sur les sous-domaines sont dévastatrices.

Frais de règlement payés par Uber suite à leur fuite de données de 2016 via une attaque sur un sous-domaine

Des consommateurs cesseront d’interagir avec une marque en ligne suite à une fuite de données

Des études récentes estiment le coût moyen d’1 minute d’indisponibilité entre 5 600 $ et 9 000 $

des entreprises présentent des risques d’exposition liés à la sécurité des sous-domaines. Il est temps d’agir

Comment Red Sift vous protège contre les attaques de prise de contrôle de domaine et sous-domaine

Ensemble, Red Sift ASM et Red Sift OnDMARC protègent les utilisateurs du SubdoMailing via une vérification DNS en temps réel, les données d’enregistrement DNS, les données email et domaines.

Red Sift ASM

La surveillance continue de votre infrastructure numérique par Red Sift ASM garantit la détection et la correction immédiates des vulnérabilités critiques telles que les enregistrements DNS orphelins, y compris les enregistrements SPF ou CNAME non maitrisés, qui peuvent entraîner la prise de contrôle de domaines.

Le guide complet du SubdoMailing

Les attaques email basées sur les sous-domaines exploitent les faiblesses de la protection DMARC. Les cybercriminels envoient des messages depuis des sous-domaines ressemblant à des adresses officielles, qui passent les vérifications de sécurité, ce qui facilite l’usurpation de marques de confiance et la tromperie des destinataires.

Ce guide couvre :

- Pourquoi le SubdoMailing est une menace croissante à ne pas ignorer

- Les risques liés aux enregistrements DNS orphelins dans la configuration de votre domaine

- Des mesures concrètes pour protéger votre organisation dès maintenant

Questions fréquentes

Red Sift propose des outils gratuits de sécurité email qui vérifient la santé globale de votre configuration email et si vous avez été impacté par SubdoMailing.

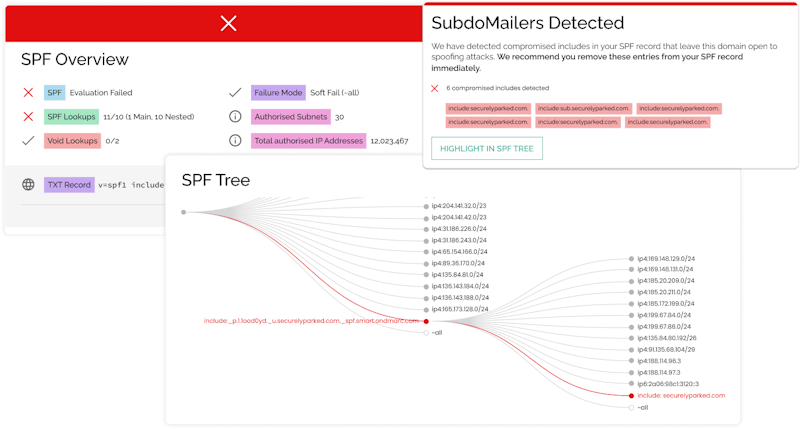

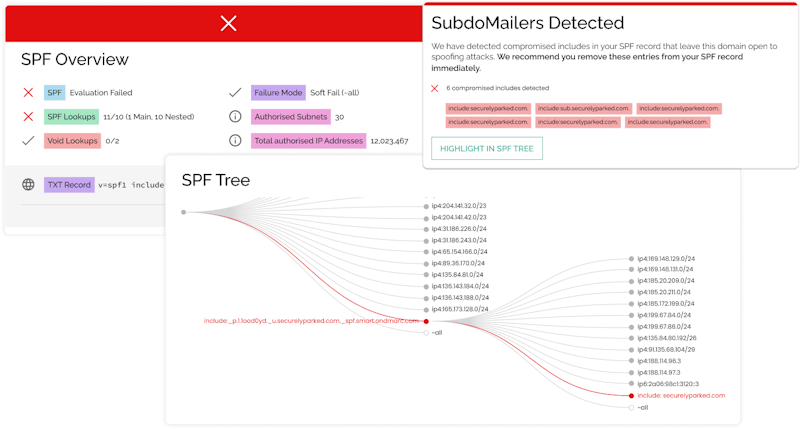

Investigate vérifie automatiquement si les protocoles de sécurité essentiels sont bien déployés sur votre domaine d’envoi, dont DMARC, SPF, DKIM, FCrDNS, TLS, BIMI et MTA-STS. Il vous indique aussi si des ‘SubdoMailers’ ont été découverts.

Si Investigate découvre des ‘SubdoMailers’ — ou inclusions compromises — le SPF Checker permet de les visualiser dynamiquement sous forme « d’arbre SPF », pour identifier rapidement où ils se trouvent et accélérer la résolution.

Si des inclusions compromises sont détectées dans votre enregistrement SPF, votre domaine est vulnérable à des attaques par usurpation. Nous vous conseillons de retirer immédiatement ces entrées de votre SPF. Suivez notre guide gratuit du SubdoMailing ci-dessus pour en savoir plus.

Ensemble, Red Sift ASM et Red Sift OnDMARC protègent les utilisateurs du SubdoMailing grâce à la vérification DNS en temps réel, aux données d’enregistrement DNS, ainsi qu’aux données email et domaines.

Vérifiez si vous avez été impacté par l’attaque SubdoMailing