Update: Ab November 2025 verschärft Gmail die Durchsetzung bei nicht konformem Traffic. Nachrichten, die die Anforderungen an E-Mail-Sender nicht erfüllen, werden unter Störungen leiden, darunter temporäre und dauerhafte Ablehnungen.

Einleitung

Um den sich ständig wandelnden Herausforderungen durch Spam, Phishing und E-Mail-basierte Betrugsversuche zu begegnen, haben die E-Mail-Riesen Microsoft, Google und Yahoo bedeutende Änderungen für Bulk-Versender eingeführt – also Unternehmen, die täglich 5.000 oder mehr E-Mails versenden. Google und Yahoo gaben diese Anforderungen erstmals im Oktober 2023 bekannt, Microsoft folgte im April 2025. Seit 2026 gelten diese Anforderungen als Industriestandard und werden bei allen drei Anbietern strikt durchgesetzt.

Diese Anforderungen beinhalten einige Hauptkriterien, die grob in folgende Kategorien gruppiert werden können:

- Authentifizieren Sie Ihre Domain. Schützen Sie Empfänger vor schädlichen Nachrichten und Ihr Unternehmen vor Identitätsdiebstahl.

- Machen Sie das Abmelden einfach. Bieten Sie Empfängern eine unkomplizierte Möglichkeit, sich abzumelden.

- Kein Spam. Versenden Sie nur E-Mails, die Empfänger auch wirklich erhalten möchten, und nur an Personen, die Ihre Nachrichten angefordert haben.

Die treibende Kraft hinter diesen neuen Richtlinien ist ein gemeinsames Engagement, Posteingänge sicherer und weniger spamlastig zu machen. Mit ihrer gebündelten Vorgehensweise machen Microsoft, Google und Yahoo deutlich, dass E-Mail-Sicherheit nicht mehr nur ein „Nice-to-have“ ist. Ab 2026 sind die zuvor als Best Practice geltenden Sicherheitsstandards verbindlich vorgeschrieben. Wer diese Anforderungen nicht erfüllt, muss damit rechnen, dass die drei Dienstleister Versandraten drosseln oder legitime Nachrichten in den Spam-Ordner verschieben. Für Microsoft-Nutzer werden nichtkonforme Nachrichten vollständig abgelehnt.

Egal, ob Sie Marketer, IT-Profi oder ein Kleinunternehmer sind, der rund 5.000 oder mehr E-Mails pro Tag an Microsoft-, Google- oder Yahoo-Postfächer verschickt – dieser Leitfaden hilft Ihnen, die Anforderungen zu verstehen, die Vorteile zu erkennen und sich darauf vorzubereiten.

Was hat sich geändert und was ist jetzt zu tun?

Für Bulk-Versender hat sich die Lage zwischen 2024 und 2026 drastisch verändert. Hier eine schnelle Übersicht, was sich verändert hat – und was Sie konkret tun müssen.

Zeitplan der Durchsetzungsänderungen

Datum | Anbieter | Was hat sich geändert? |

Februar 2024 | Google, Yahoo | Erste Durchsetzung startet. Nicht-konforme Nachrichten erhalten vorübergehende Zurückstellungen (421-Fehler) |

April 2024 | Google, Yahoo | Strengere Durchsetzung. Die Ablehnungsrate für nicht authentifizierte E-Mails steigt |

Mai 2025 | Microsoft | Durchsetzung bei Outlook.com startet. Nicht-konforme Nachrichten werden bei hotmail.com, live.com, outlook.com-Adressen abgelehnt |

November 2025 | Verschärfte Durchsetzung. Nicht-konformer Traffic erfährt jetzt dauerhafte Ablehnungen (550-Fehler) | |

2026 | Google, Yahoo & Microsoft | Volle Durchsetzung bei Microsoft, Google und Yahoo. Diese Anforderungen sind jetzt Branchenstandard |

Was Sie jetzt sofort tun sollten

Falls Sie noch nicht konform sind:

- Überprüfen Sie Ihren aktuellen Status. Verwenden Sie Red Sift Investigate, um eine Testmail von jedem Ihrer E-Mail-Dienste zu senden. Sie erhalten eine visuelle Übersicht darüber, was verbessert werden muss.

- Beheben Sie Authentifizierungs-Lücken. Die häufigsten Probleme: Fehlender oder falsch konfigurierter SPF-Record, DKIM nicht für alle Versanddienste eingerichtet, kein DMARC-Record veröffentlicht, SPF oder DKIM nicht mit der From-Domain abgeglichen

- Aktivieren Sie Ein-Klick-Abmeldung. Überprüfen Sie Ihre ESP-Einstellungen (HubSpot, Mailchimp, Salesforce Marketing Cloud etc.). Meist ist dies standardmäßig aktiviert, aber prüfen Sie, ob es funktioniert.

- Überwachen Sie Ihre Spam-Rate. Richten Sie Google Postmaster Tools und Yahoos Complaint Feedback Loop ein. Halten Sie Ihre Rate unter 0,1 % und lassen Sie sie nie auf 0,3 % steigen.

Falls Sie bereits konform sind:

- Streben Sie DMARC-Durchsetzung an. Aktuell reicht p=none, aber Best Practice ist p=reject. Damit schützen Sie sich vollständig vor Domain-Imitation.

- Kontinuierlich überwachen. Authentifizierung kann abbrechen, wenn Sie neue Versanddienste hinzufügen, ESPs wechseln oder DNS-Änderungen vornehmen. Richten Sie fortlaufendes Monitoring mit einem Tool wie Red Sift OnDMARC ein.

- Beobachten Sie Richtlinien-Updates. Microsoft, Google und Yahoo könnten die Anforderungen weiter verschärfen. DMARC mit p=reject könnte in Zukunft Pflicht werden.

Schnelle Entscheidungshilfe

Sie müssen handeln, falls eine der folgenden Aussagen zutrifft:

- Sie versenden täglich 5.000+ E-Mails an Gmail-, Yahoo- oder Outlook.com-Adressen

- Sie erhalten 421- oder 550-SMTP-Fehler im Zusammenhang mit Authentifizierung

- Ihr DMARC-Record fehlt oder steht auf p=none ohne SPF/DKIM-Abgleich

- Sie haben nicht für alle Versanddienste eine DKIM-Signatur

- Ihr Abmeldeprozess dauert länger als zwei Tage

- Ihre Spam-Beschwerdequote liegt über 0,1 %

Sie sind auf der sicheren Seite, wenn:

- SPF und DKIM bestehen für alle Versanddienste

- Mindestens einer von SPF oder DKIM stimmt mit Ihrer From-Domain überein

- DMARC ist veröffentlicht (idealerweise p=reject, mindestens p=none)

- Ein-Klick-Abmeldung ist aktiviert und wird innerhalb von 2 Tagen bearbeitet

- Spam-Rate bleibt unter 0,1 %

- FCrDNS ist für Ihre Versand-IPs eingerichtet

- TLS ist für die E-Mail-Übertragung aktiviert

Checkliste zur Durchsetzung

Verwenden Sie diese Checkliste, um die Einhaltung bei all Ihren Versanddiensten zu prüfen. Beachten Sie: Sie müssen jeden ESP und jede Versanddomain einzeln kontrollieren.

Checkliste zur E-Mail-Authentifizierung

Anforderung | Status | Wie prüfen? | Wie beheben? |

SPF-Record veröffentlicht | [ ] | Verwenden Sie Red Sift Investigate oder prüfen Sie DNS auf einen TXT-Record mit "v=spf1" | Fügen Sie einen SPF-Record in DNS hinzu. Alle autorisierten Versand-IPs eintragen |

DKIM-Signatur vorhanden | [ ] | Senden Sie eine Test-E-Mail und prüfen Sie die Header auf "DKIM-Signature" | DKIM im ESP konfigurieren und öffentlichen Schlüssel zu DNS hinzufügen |

SPF besteht | [ ] | Prüfen Sie den E-Mail-Header auf "spf=pass" | Stellen Sie sicher, dass die Versand-IP im SPF-Record enthalten ist |

DKIM besteht | [ ] | Prüfen Sie den E-Mail-Header auf "dkim=pass" | Vergewissern Sie sich, dass DKIM-Schlüssel korrekt im DNS veröffentlicht wurden |

SPF oder DKIM abgeglichen | [ ] | Die Domain im SPF oder DKIM muss mit der From-Header-Domain übereinstimmen | Konfigurieren Sie Ihren ESP, damit er mit abgeglichenen Domains versendet |

DMARC-Record veröffentlicht | [ ] | Prüfen Sie im DNS den TXT-Record unter _dmarc.yourdomain.com | DMARC-Record hinzufügen: v=DMARC1; p=none; rua=mailto:dmarc@yourdomain.com |

DMARC-Richtlinie mindestens p=none | [ ] | Prüfen Sie Ihren DMARC-Record | Richtlinie auf p=none (mindestens) oder p=reject (empfohlen) mit Unterstützung von Red Sift aktualisieren |

FCrDNS eingerichtet | [ ] | Reverse-DNS-Lookup der Versand-IP sollte Hostname ergeben, der sich wieder auf dieselbe IP auflöst | Wenden Sie sich an Ihren Hosting-Provider oder ISP, um Reverse DNS einzurichten |

TLS aktiviert | [ ] | Prüfen Sie den E-Mail-Header auf TLS-Verschlüsselungsindikatoren | In den ESP-Einstellungen aktivieren (bei den meisten Anbietern standardmäßig aktiviert) |

Jetzt direkt starten mit automatisierten Ergebnissen

Checkliste für Ein-Klick-Abmeldung

Anforderung | Status | Wie prüfen? | Wie man es behebt |

List-Unsubcribe-Header vorhanden | [ ] | Überprüfen Sie die E-Mail-Header auf „List-Unsubscribe“ und „List-Unsubscribe-Post“ | In den ESP-Einstellungen aktivieren |

One-Click-Abmeldung funktioniert | [ ] | Testen Sie den Abmeldelink in Ihren E-Mails | Richten Sie ein RFC-8058-konformes Abmeldeverfahren in Ihrem ESP ein |

Abmeldungen werden innerhalb von 2 Tagen verarbeitet | [ ] | Testen Sie die Abmeldung und überprüfen Sie die Entfernung aus der Liste | Überprüfen Sie die Automatisierungseinstellungen Ihres ESP |

Spam-Rate Checkliste

Anforderung | Status | Wie prüfen | Wie beheben |

Spam-Rate unter 0,1% | [ ] | Google Postmaster Tools | Listen bereinigen, Inhalte verbessern, Opt-In prüfen |

Spam-Rate erreicht niemals 0,3% | [ ] | Google Postmaster Tools | Sofortige Maßnahmen erforderlich, wenn über 0,3% |

Überwachung aktiv | [ ] | Zugriff auf Postmaster Tools und Yahoo CFL bestätigen | Konten einrichten und Domains verifizieren |

Häufige Fehlercodes und deren Bedeutung

Wenn Sie die Anforderungen nicht erfüllen, sehen Sie diese SMTP-Fehlercodes:

Fehlercode | Bedeutung | Was zu beheben ist |

421-4.7.26 | SPF und DKIM sind beide fehlgeschlagen | Richten Sie sowohl SPF- als auch DKIM-Authentifizierung ein |

421-4.7.30 | DKIM schlägt fehl (Bulk-Sender) | Konfigurieren Sie DKIM für Ihren Versandservice |

421-4.7.32 | Keine DMARC-Ausrichtung | Stellen Sie sicher, dass die SPF- oder DKIM-Domain mit der Absenderdomain übereinstimmt |

550-5.7.26 | Unauthentifizierte E-Mail abgelehnt (dauerhaft) | Korrigieren Sie sofort SPF und DKIM. Dies ist keine temporäre Zurückstellung mehr |

Wenn Sie 421-Fehler sehen: Ihre E-Mail wird vorübergehend zurückgestellt. Beheben Sie die Authentifizierungsprobleme, bevor Google zu einer dauerhaften Ablehnung (550-Fehler) übergeht.

Wenn Sie 550-Fehler sehen: Ihre E-Mail wird dauerhaft abgelehnt. Dies erfordert sofortige Aufmerksamkeit.

Was sind die Anforderungen?

Die Anforderungen für Bulk-Sender/Hochvolumen-Sender umfassen drei Kernbereiche. In der folgenden Tabelle sind die einzelnen Bereiche und deren spezifische Anforderungen (einschließlich Unteranforderungen) erläutert, beginnend mit der umfangreichsten und zeitintensivsten – der E-Mail-Authentifizierung.

Bitte beachten Sie, dass diese Anforderungen für jeden Versandservice und jede Plattform gelten, von denen Sie E-Mails versenden – unten erfahren Sie mehr dazu.

Bulk-Sender-Anforderungen

Anforderung | Erklärung | Vorteil | Durchsetzungszeitplan |

E-Mail-Authentifizierung | |||

Richten Sie SPF und DKIM für jede Domain ein, die E-Mails versendet. | SPF und DKIM sind zwei E-Mail-Sicherheitsprotokolle. Sie müssen für jedes Protokoll Einträge definieren und sie zu Ihrem DNS oder der von Ihnen genutzten Plattform, die SPF und DKIM für Ihre Domain bereitstellt, hinzufügen. SPF validiert die Absender-IP-Adresse, und DKIM stellt die Integrität der Nachricht sicher. Zusammen mit dem Protokoll DMARC (eine weitere unten erläuterte Anforderung) verhindern diese Protokolle, dass Ihre Domain gefälscht wird. | Verbessert die Integrität von E-Mails und die Überprüfbarkeit des Absenders. | Google und Yahoo begannen 2024 mit der Durchsetzung. Microsoft begann am 5. Mai 2025. Ab 2026 setzen alle drei Anbieter diese Anforderungen strikt durch. |

Senden Sie mit einer abgestimmten `From`-Domain entweder in den SPF- oder DKIM-Domains. | SPF- und DKIM-Ausrichtung stellt sicher, dass die im „From“-Feld angegebene Absenderdomain mit den durch die SPF-Einträge autorisierten und per DKIM-Signatur abgedeckten Domains übereinstimmt. Microsoft, Google und Yahoo verlangen entweder SPF- oder DKIM-Ausrichtung. Ohne diese besteht DMARC nicht. Mindestens eines der zugrundeliegenden Protokolle muss daher bestehen und ausgerichtet sein. | Ohne erzielte Ausrichtung riskieren Sie, dass Ihre E-Mails im Spam landen, anstatt im Posteingang des Empfängers. Erreichen Sie eine Ausrichtung über alle Ihre Versanddienste hinweg, sind Sie bereit, Ihre Domain zu schützen und eine DMARC-Policy "reject" einzuführen. | Siehe oben |

Veröffentlichen Sie für jede Domain, die E-Mails versendet, eine DMARC-Policy – mindestens mit dem Wert „none“. | DMARC ist ein weiteres E-Mail-Sicherheitsprotokoll. Zusammen mit SPF und DKIM schützt es Ihre Domain vor exakter E-Mail-Imitation. Sie müssen einen DMARC-Eintrag mit einer Policy „none“ einrichten. Dies ist der erste Schritt eines DMARC-Projekts – man sollte später eine Policy „reject“ zur vollständigen Absicherung anstreben. | Sobald eine Policy „reject“ erreicht wurde, blockiert DMARC exakte Domain-Imitationsangriffe und schützt so Ihre Mitarbeitenden, Kundschaft und Partner vor betrügerischen E-Mails in Ihrem Namen. | Siehe oben |

Stellen Sie sicher, dass versendende Domains oder IPs FcrDNS eingerichtet haben | FCrDNS steht für Forward Confirmed Reverse DNS. Es zeigt die Verbindung zwischen einer IP-Adresse und einem Domainnamen an. FCrDNS wird sowohl vom Domain- als auch vom IP-Inhaber eingerichtet. Wenn Sie die IP-Adresse nicht besitzen, wenden Sie sich an Ihren Hosting-Anbieter oder ISP, um das Reverse DNS einzurichten. | Verbessert die E-Mail-Zustellung. Ohne FCrDNS blockieren manche Anbieter oder verschieben Mails in den Spam. | Siehe oben |

Verwenden Sie eine TLS-Verbindung zum Versand von E-Mails | TLS verschlüsselt die Kommunikation zwischen zwei Punkten (Absender und Empfänger), damit Mitteilungen unterwegs nicht gelesen werden können. | Verhindert, dass Betrüger Ihre E-Mails ausspähen. | Siehe oben |

One-Click-Abmeldung | |||

Ermöglichen Sie Empfängern von Werbemails die One-Click-Abmeldung. | Machen Sie es Ihren Empfängern einfach, sich über einen One-Click-Abmeldelink abzumelden, und stellen Sie sicher, dass die Abmeldung innerhalb von 2 Tagen verarbeitet wird. | Verringert die Wahrscheinlichkeit, als Spam markiert zu werden (und erhöht die Zustellrate im Posteingang), was sich positiv auf die Spamrate auswirkt. | Google und Yahoo setzen dies ab 2024 durch. Microsoft begann am 5. Mai 2025. Ab 2026 gilt die Anforderung bei allen drei Anbietern. |

Niedrige Spamraten | |||

Halten Sie die Spamrate unter 0,10%. | Google und Yahoo empfehlen, die Spamrate unter 0,1% zu halten. 0,3% sollten nie erreicht werden. Um Ihre Werte zu prüfen, nutzen Sie Googles Postmaster Tools oder das Yahoo Complaint Feedback Loop-Programm. | Verbessert die Absenderreputation und Zustellraten | Google und Yahoo setzen dies seit 2024 durch. Microsoft hat es (2026) nicht verpflichtend gemacht. Es ist jedoch Best Practice für Absender. |

Häufige Szenarien, die zu Nicht-Erfüllung führen können

Hier finden Sie eine beispielhafte – nicht vollständige – Liste von Szenarien, die dazu führen können, dass Bulk-Sender die neuen Anforderungen nicht erfüllen.

Häufige Szenarien, die zu Bulk-Sender-Fehlern führen können

Header-Komponenten | DMARC-Policy | SPF | SPF-Ausrichtung | DKIM | DKIM-Ausrichtung | FCrDNS | Compliance | |

DMARC-Konfiguration | Nachricht 1 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🌟 Dies ist die empfohlene Vorgehensweise für Massenversender. |

Message 2 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=none rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ✅ Versender müssen lediglich einen DMARC-Eintrag haben, aber keinen durchsetzenden DMARC-Status. | |

Message 3 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: no record rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ❌ Ein DMARC-Eintrag ist erforderlich. | |

SPF & DKIM | Message 4 FROM: @example.com MAILFROM/RP: @example.comDMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🔴 | 🔴 | 🟢 | ❌ Erfordert SPF & DKIM |

Message 5 FROM: @example.com MAILFROM/RP: @somethingelse.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🟢 | 🔴 Sende-IP ist im SPF-Eintrag nicht vorhanden. | 🔴 | 🟢 | 🟢 | 🟢 | ❌ Erfordert SPF & DKIM | |

Message 6 FROM: @example.com MAILFROM/RP: @somethingelse.com DMARC: no record DKIM: d=somethingelse rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🔴 | 🟢 | 🔴 | 🟢 | ❌ Erfordert SPF- oder DKIM-Alignment. Ohne beides kann für diese Nachricht auch kein DMARC erfolgen. | |

FcrDNS | Message 7 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = no record A record: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ Die sendende IP-Adresse löst sich nicht auf einen gültigen Hostnamen auf. |

Message 8 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com A record: no record | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ A-Record stimmt nicht mit der sendenden IP-Adresse überein. |

Hilfe! Wo werden die Anforderungen von Microsoft, Google und Yahoo konfiguriert?

In der Tabelle unten zeigen wir, welche Anforderungen auf Ebene des E-Mail-Service-Providers (ESP) (z. B. Hubspot, MailChimp usw.) und/oder auf Domainebene konfiguriert werden. Das hilft Ihnen herauszufinden, wo Sie welche Anforderungen umsetzen müssen.

Wichtig zu beachten: Wenn Ihre Organisation mehrere ESPs verwendet, müssen Sie diese Punkte für jede Plattform einzeln konfigurieren. Dasselbe gilt, wenn Sie mehrere Domains nutzen.

Wo die Anforderungen von Microsoft, Google und Yahoo konfiguriert werden

Anforderung | Auf ESP-/Plattformebene konfiguriert | Im DNS konfiguriert |

Implementierung sowohl von SPF als auch DKIM | ✅ | ✅ |

Versand mit einer abgeglichenen From-Domain entweder in den SPF- oder DKIM-Domains | ✅ | ✅ |

Versand von einer Domain mit einer DMARC-Policy von mindestens p=none (einschließlich eines RUA-Tags, wie von Yahoo empfohlen*) | ❌ | ✅ |

Verwendung einer TLS-Verbindung zum Übermitteln von E-Mails | ✅ | ❌ |

Gültiges Forward- und Reverse-DNS (FCrDNS) | ✅ | ✅ |

One-Click-Abmeldung (RFC 8058) | ✅ | ❌ |

Niedrige Spam-Meldequote | ✅** | ❌ |

*Obwohl das Hinzufügen des RUA-Tags derzeit nur empfohlen und nicht verpflichtend von Yahoo ist, unterstützen wir diese Empfehlung ausdrücklich. Das RUA-Tag legt fest, wohin DMARC-Aggregatberichte gesendet werden, die einen täglichen Überblick über den E-Mail-Verkehr einer Domain liefern. Diese Berichte geben wichtige Einblicke in Ihren SPF-, DKIM- und DMARC-Authentifizierungsstatus sowie darüber, wo Ihre Domain verwendet wird. So finden Sie leicht Mails, die aktuell nicht authentifiziert sind.

**Auch wenn eine geringe Spamrate unter der Kontrolle des Versenders liegt, erfolgt der Versand immer auf ESP-Ebene. Beispielsweise: Wenn Sie für Marketing-Mails Salesforce Marketing Cloud, für Transaktionsmails SendGrid und als Backup Mailgun verwenden, muss Ihre gesamte Beschwerdequote (unabhängig von der versendenden Plattform) unter dem Grenzwert von 0,3 % liegen.

Wer ist von diesen Änderungen betroffen?

Googles E-Mail-Sender-Richtlinien legen fest, dass die Anforderungen für Unternehmen gelten, die E-Mails an beliebige private Gmail-Postfächer senden, also an „Konten, die auf @gmail.com oder @googlemail.com enden“. Außerdem wird klar gestellt, dass „die Anforderungen nicht für Google Workspace interne oder domäneninterne Nachrichten gelten.“ Ab 2026 setzt Google diese Anforderungen für alle Massenversender konsequent durch.

Yahoo wendet die Regeln auf „alle Domains und Verbrauchermarken an, die von Yahoo Mail gehostet werden”.

Für Microsoft gelten die Outlook.com-E-Mail-Richtlinien für die Consumer-Domains hotmail.com, live.com und outlook.com. Diese Anforderungen traten am 5. Mai 2025 in Kraft und werden ab 2026 vollständig durchgesetzt.

Wie Red Sift Sie startklar macht

Sie möchten einfach prüfen, ob Ihre E-Mail-Domains konform sind? Unser kostenloses Investigate-Tool prüft innerhalb einer Minute, ob Sie die Anforderungen von Microsoft, Google und Yahoo erfüllen, und zeigt anschaulich, was konkret zu tun ist.

Um mit Red Sift Investigate starten zu können, genügt es, eine E-Mail an ein Testpostfach zu senden.

So verstehen Sie Googles Fehlercodes zur Compliance-Prüfung

SMTP (Simple Mail Transfer Protocol) Fehlercodes sind dreistellige Codes, die von Mailservern zurückgegeben werden und den Status eines E-Mail-Zustellversuchs anzeigen. Diese Codes helfen bei der Diagnose von E-Mail-Zustellproblemen, indem sie Informationen liefern, warum eine Nachricht nicht erfolgreich zugestellt werden konnte.

Wenn Sie die Voraussetzungen für Massenversender noch nicht erfüllen, sind Ihnen diese Codes vermutlich schon begegnet und Sie fragen sich vielleicht, was sie bedeuten. Diese Fehlercodes signalisieren, dass Ihre nicht authentifizierte E-Mail abgelehnt wurde und helfen Ihnen dabei, domänenbezogene Probleme zu erkennen und zu beheben.

Obwohl Google seinen Artikel zu SMTP-Fehlern und Codes noch nicht aktualisiert hat, ist uns bekannt, dass es nun folgende 421-Fehlercodes gibt:

1) SPF und DKIM sind beide fehlgeschlagen:

421-4.7.26 This mail has been rate limited because it is unauthenticated. Gmail 421-4.7.26 requires all senders to authenticate with either SPF or DKIM. 421-4.7.26 421-4.7.26 Authentication results: 421-4.7.26 DKIM = did not pass 421-4.7.26 SPF [redacted] with ip: [redacted] = did not pass 421-4.7.26 421-4.7.26 For instructions on setting up authentication, go to 421 4.7.26 https://support.google.com/mail/answer/81126#authentication [redacted] - gsmtp (in reply to end of DATA command))

2) Die Nachricht wurde von einem Massenversender verschickt, dessen Setup DKIM nicht besteht:

421 4.7.30 This mail has been rate limited because DKIM does not pass. Gmail requires all large senders to authenticate with DKIM. Authentication results: DKIM = did not pass

3) Die Nachricht hat zwar gegebenenfalls SPF und/oder DKIM bestanden, doch keiner von beiden war mit der sichtbaren From-Domain abgeglichen, wie es von DMARC gefordert wird:

421 4.7.32 This mail has been rate-limited because there is no DMARC alignment

4) Google gibt inzwischen auch einen 550-Code für nicht-konforme E-Mails zurück – ähnlich wie #1 oben, aber nicht mehr nur als temporäre Verzögerung:

Error: 550-5.7.26 Your email has been blocked because the sender is unauthenticated. Gmail requires all senders to authenticate with either SPF or DKIM. Authentication results: DKIM = did not pass SPF [example.com]= did not pass

Wenn Sie diese Meldungen sehen, empfehlen wir Ihnen dringend, die Fehler schnellstmöglich zu beheben, um eine Blockierung Ihrer E-Mails zu vermeiden, sobald die Anforderungen ab Juni greifen.

Wie Red Sift Sie startklar macht

Wenn Sie auf einfache Weise sicherstellen möchten, dass Ihre E-Mail-Domains die Bulk-Sender-Anforderungen erfüllen, macht Red Sift dies einfach möglich.

In weniger als einer Minute prüft unser kostenloses Investigate-Tool Ihren Status und zeigt anschaulich, was Sie unternehmen müssen.

Um mit Red Sift Investigate starten zu können, genügt es, eine E-Mail an ein Testpostfach zu senden.

Die besten Tools zur Validierung

Die besten Tools, um zu überprüfen, dass Sie die neuen Anforderungen für Massenversender erfüllen

Die meisten Teams müssen heute eine Vielzahl an Tools nutzen, um sicherzustellen, dass alle versendenden Domains und Dienste die neuen Anforderungen erfüllen. Wir haben Ihnen nachfolgend eine Liste hilfreicher Tools zusammengestellt.

Red Sift Investigate

Red Sift Investigate ist das einzige kostenlose Tool am Markt, mit dem Sie bestätigen können, dass Ihre Domain authentifiziert ist und Sie über die nötigen Abmeldefunktionen verfügen, um die neuen Anforderungen von Microsoft, Google und Yahoo zu erfüllen.

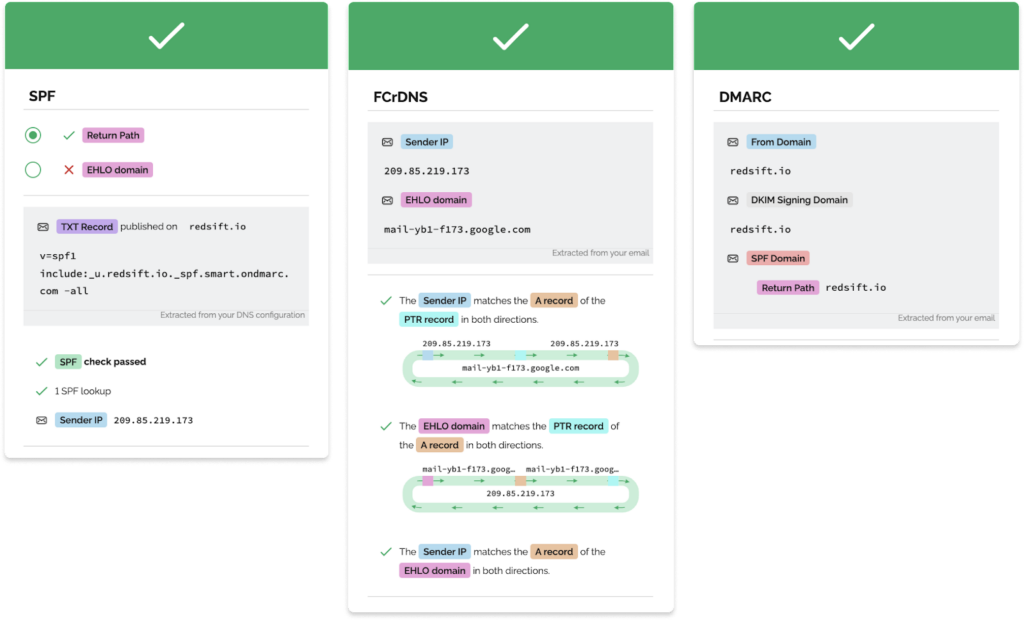

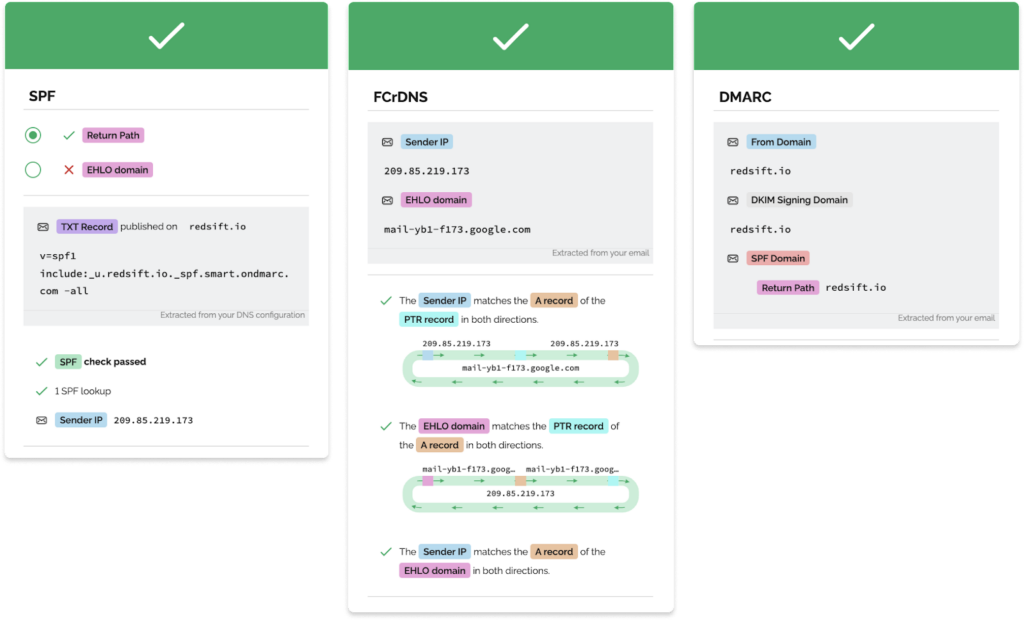

Was Red Sift Investigate besonders macht: Das Tool kann durch eine Testmail die Bereitschaft jedes Ihrer E-Mail-Dienste prüfen. Senden Sie von jedem E-Mail-Dienst eine Testmail und Red Sift Investigate bewertet Ihre Versand- und Empfangsinfrastruktur, liest die E-Mail-Header aus und prüft die Verschlüsselung der E-Mail in Echtzeit.

So können Sie überprüfen, ob Service und Domain folgende Kriterien erfüllen:

- SPF- und DKIM-Authentifizierung

- SPF- oder DKIM-Alignment

- Gültiger DMARC-Eintrag mit mindestens Policy p=none

- TLS-Verbindung zum Versand von E-Mails (neue Anforderung ab Dezember 2023)

- Gültige Forward- und Reverse-DNS-Einträge

- One-Click-Abmelden im Mail-Header enthalten

Um mit Red Sift Investigate starten zu können, genügt es, eine E-Mail an ein Testpostfach zu senden.

Viele kostenlose Tools im Internet wie MX Toolbox können Ihre DNS-Einträge daraufhin prüfen, ob Sie einen gültigen SPF- und DMARC-Eintrag haben. Da die Informationen zu DMARC, SPF und DKIM öffentlich verfügbar sind, beginnen diese Tools mit Ihrer Domain und prüfen, ob ein DMARC-Eintrag im DNS veröffentlicht ist. Allerdings bestätigen diese Tools nicht zwingend, dass auch Ihre SPF-Einträge und die Alignment-Anforderungen für jeden Versanddienst stimmen – das ist nur durch manuelles Senden prüfbar.

Diese Tools sind hilfreich für Organisationen, die sich lediglich bei der DMARC-Konfiguration nicht sicher sind. Da sie ausschließlich auf den DNS schauen, geben sie keine Auskunft zu SPF- oder DKIM-Alignment, FCrDNS, TLS-Verbindungen oder One-Click-Abmeldungen.

Manuelle Prüfung des E-Mail-Headers

Wer sich mit E-Mail-Sicherheit gut auskennt und über die nötigen Rechte verfügt, kann durch manuelle Überprüfung der Header einschätzen, ob die Voraussetzungen für die neuen Anforderungen erfüllt werden.

Dazu müsste von jedem E-Mail-Dienst eine Testmail an ein eigenes Postfach gesendet und der Header in Hinblick auf die neuen Anforderungen überprüft werden. Für große Unternehmen wird dies aufwendig, da durchschnittlich viele Versanddienste genutzt werden.

Ein wichtiger Hinweis zum Check von Spamraten

Spamraten beruhen auf historischen Daten und können daher weder per Echtzeit- noch per statischer Lösung bestimmt werden. Dennoch bieten Google und Yahoo beide sehr gute kostenlose Tools, mit denen Sie sicherstellen, dass Ihre Spamrate nicht den Schwellenwert von 0,30 % erreicht oder überschreitet.

Microsoft Smart Network Data Services (SNDS)

Die Outlook.com-Smart Network Data Services (SNDS) liefern Ihnen die Daten, um Ihre Reputation bei Outlook.com zu verstehen und zu verbessern. Ähnlich wie bei Google & Yahoo können Sie hier die eigenen IPs hinzufügen und die Reputation und Beschwerden einsehen, die von diesen IPs verursacht wurden.

Google Postmaster Tools

Die Google Postmaster Tools erfassen umfangreiche Daten zu von Ihnen versendeten E-Mails, damit Ihre Versand-Domain gesund bleibt. Die Postmaster Tools zeigen die Spamrate als Prozentsatz von als Spam markierten E-Mails gegenüber den ins Postfach zugestellten Mails aktiver Nutzer. Die Nutzung erfordert eine Domain-Verifizierung und zeigt relevante Daten erst, nachdem die Domain verifiziert ist. Tipp: Wenn Sie die Root-Domain verifizieren, können Sie beliebig viele Subdomains ohne weitere DNS-Verifizierung zu Ihrem Google Postmaster Tools-Konto hinzufügen.

Im März 2024 hat Google ein Compliance Status Dashboard in Postmaster eingeführt. Damit können Sie Ihre Domain direkt gegen die Bulk-Sender-Anforderungen prüfen.

Yahoo Complaint Feedback Loop

Mit Yahoos Complaint Feedback Loop (CFL) erhalten Versender Weiterleitungen von Beschwerden, wenn ein Yahoo-Nutzer Ihre E-Mail als Spam markiert. Diese Reports erlauben es, Empfänger aus künftigen Kampagnen auszuschließen und Targeting und Frequenz bei Bedarf anzupassen. Voraussetzung ist eine Domain-Authentifzierung per DKIM.

Im Mai 2024 hat Yahoo ein neues Sender Hub Dashboard angekündigt, auf dem „E-Mail-Versender die Yahoo-Sender-Services zu ihrer Marke verwalten und einsehen können“. Zugriff direkt hier.

Was jetzt zu tun ist

Klar ist: Für alle Organisationen, deren Geschäft auf großem E-Mail-Volumen basiert, heißt es jetzt zu handeln. Nutzen Sie eine der genannten Optionen und sorgen Sie dafür, dass Ihre Versanddomains und -dienste konform sind.

Wenn Sie feststellen, dass Sie Änderungen vornehmen müssen, um konform zu sein, sehen Sie sich Red Sift OnDMARC an – unser preisgekröntes DMARC-Tool, das die Implementierung und Konfiguration von DMARC, SPF und DKIM einfach und effizient macht.

Was Marketer wissen sollten

Wenn Sie als Marketer sicherstellen möchten, dass Ihre E-Mails zuverlässig an Microsoft-, Google- oder Yahoo-Postfächer zugestellt werden, ist es wichtig, dass Sie die bevorstehenden Änderungen verstehen und Ihre Versandpraktiken zeitnah überprüfen. In diesem Artikel erklären wir die Anforderungen, erläutern deren Bedeutung und zeigen Ihnen, wie Sie mit unserem kostenlosen Bulk Sender Compliance Checker Tool, Red Sift Investigate, in Echtzeit einen Einblick erhalten, wie Ihr E-Mail-Setup abschneidet.

Weshalb führen Microsoft, Google und Yahoo diese Änderungen ein?

Google und Yahoo haben ihre Anforderungen für den Versand von Massen-E-Mails eingeführt, um das E-Mail-Erlebnis für Nutzer zu verbessern und sicherere, weniger spamlastige Posteingänge zu schaffen. Ziel ist es, zu verhindern, dass Postfächer von unerwünschten oder potenziell gefährlichen E-Mails überflutet werden und sicherzustellen, dass Empfänger nur die Nachrichten bekommen, die sie wirklich lesen wollen.

Im April 2025 zog Microsoft nach mit Anforderungen für Absender großer Volumen an E-Mails an Outlook.com-, Hotmail.com- und Live.com-Adressen.

Für wen gelten die Anforderungen?

Wenn Sie Newsletter, Produkt-Updates oder sonstige Werbemails an mehr als 5.000 Microsoft-, Google- und/oder Yahoo-Adressen versenden, gelten die neuen Anforderungen für Sie.

Marketer im B2C-Bereich sollten besonders aufmerksam sein, da Ihre E-Mail-Datenbank in der Regel überwiegend aus privaten Adressen besteht und die Mehrheit gmail.com-Adressen nutzt. Gmail besitzt etwa einen Marktanteil von 30 % unter den E-Mail-Clients (das entspricht fast einem Viertel aller E-Mail-Nutzer weltweit), daher ist die Einhaltung der Bulk-Versand-Anforderungen entscheidend, wenn Sie auf E-Mail-Kommunikation für Ihr Geschäft angewiesen sind.

Okay, und was sind die Anforderungen?

Die Vorgaben für den Massenversand von E-Mails stützen sich auf drei Hauptsäulen:

- Machen Sie es Menschen einfach, sich von Ihren E-Mails abzumelden: Absender von Massen-E-Mails müssen einen gut sichtbaren Abmeldelink in ihren Marketing-/Werbemails bereitstellen und Abmeldewünsche innerhalb von zwei Tagen bearbeiten.

- Kein Spam: Es wird eine klare Spamgrenze von 0,3 % festgesetzt, um unerwünschte Mails aus den Postfächern herauszuhalten. (Diese Anforderung gilt nur für Google und Yahoo, wird aber unabhängig vom Anbieter als Best Practice empfohlen.)

- Authentifizieren Sie die Domains, von denen Sie E-Mails senden: Microsoft, Google und Yahoo fordern Best-Practice-Sicherheitsstandards wie SPF, DKIM und DMARC. Die Abkürzungen sind verwirrend? Wir erklären sie weiter unten.

Zunächst gehen wir auf die einfacheren Anforderungen ein – Abmeldelinks und Spamquoten – und erklären ihre Vorteile für Marketer.

Ein-Klick-Abmeldelinks einfügen

Ein-Klick-Abmelden ist eine weithin akzeptierte Praxis im E-Mail-Marketing. Es wird von CAN-SPAM, CASL und GDPR verlangt, daher überrascht es nicht, dass Microsoft, Google und Yahoo ebenfalls auf ein zustimmungsbasiertes E-Mail-Marketing setzen und dies zur Pflicht machen.

Die meisten E-Mail-Versandplattformen bieten standardmäßig einen Ein-Klick-Abmeldelink, darunter Hubspot, Mailchimp und customer.io. Dennoch sollten Sie alle von Ihnen genutzten Versandplattformen noch einmal überprüfen, um sicherzustellen, dass Sie konform sind.

Nutzen Sie unseren kostenlosen Bulk Sender Compliance Checker, Red Sift Investigate, um zu testen, ob Ihr E-Mail-Dienst die Abmeldefunktion unterstützt.

Spamquoten niedrig halten

Google setzt einen Branchenstandard, indem verpflichtend verlangt wird, dass gemeldete Spamquoten unter 0,10 % bleiben und niemals 0,30 % erreichen dürfen. Yahoo schließt sich dieser Vorgabe an.

Für Marketer ist wichtig zu bedenken, dass es für Nutzer sehr einfach ist, eine Nachricht als Spam zu markieren – daher ist es umso wichtiger, ausschließlich wertvolle und relevante Inhalte zu senden, für die Empfänger vorher eingewilligt haben. Sie sollten Ihre E-Mail-Listen regelmäßig säubern, segmentieren und aktualisieren, um einen guten Absender-Ruf zu erhalten und dafür zu sorgen, dass E-Mails auch im Posteingang, nicht im Spam-Ordner landen.

Alle drei Anbieter stellen kostenlose Tools zur Verfügung, mit denen Massenversender ihre E-Mail-Leistung überwachen können – sehen Sie sich Microsofts Smart Network Data Services (SNDS), Googles Postmaster Tools sowie das Yahoo Complaint Feedback Loop (CFL)-Programm an.

Domain-Authentifizierung

Die Anforderungen an die E-Mail-Authentifizierung – SPF, DKIM und DMARC – bilden das Rückgrat moderner E-Mail-Sicherheit. Sie sorgen dafür, dass Dritte Ihre Absenderdomain nicht missbrauchen können, um E-Mails in Ihrem Namen zu senden. Wir wissen, dass diese Standards für Marketer zunächst abschreckend wirken können, aber bei Nicht-Umsetzung drohen ernste Konsequenzen für Sicherheit und Zustellbarkeit. Die technische Umsetzung ist allerdings Sache Ihres IT-Teams! Mehr dazu später.

In der Tabelle unten finden Sie einen schnellen Überblick der jeweiligen Anforderungen und Vorteile.

Authentifizierungsanforderungen und Vorteile

Authentifizierungsanforderung | Vorteil |

Richten Sie SPF und DKIM für jede Domain ein, von der Sie E-Mails versenden | Verbessert die Integrität und die Verifikation des Absenders. |

Senden Sie mit einer übereinstimmenden `From`-Domain im SPF- oder DKIM-Bereich | Ohne diese Übereinstimmung riskieren Sie, dass Ihre E-Mails im Spam und nicht im Posteingang des Empfängers landen. |

Veröffentlichen Sie eine DMARC-Policy für jede versendende Domain | Verhindert, dass Angreifer Ihre Absenderdomain nutzen und in Ihrem Namen Phishing-Mails versenden. |

Stellen Sie sicher, dass Versender-Domains oder IPs FcrDNS eingerichtet haben | Hilft bei der E-Mail-Zustellbarkeit. Ohne FCrDNS können Anbieter E-Mails ablehnen oder als Spam einstufen. |

Verwenden Sie eine TLS-Verbindung für den E-Mail-Transport | Verhindert, dass Betrüger Ihre E-Mails mitlesen können. |

Wir finden, angesichts dieser Vorteile sollte jeder erfahrene E-Mail-Marketer sie als unverzichtbares Werkzeug betrachten – unabhängig davon, ob sie vorgeschrieben sind oder nicht!

Für einen tieferen Einblick in das Thema E-Mail-Authentifizierung empfehlen wir unseren aktuellen Artikel: „Warum erfolgreiches E-Mail-Marketing auf E-Mail-Authentifizierung setzt“.

Was sollten Sie jetzt tun?

Der erste Schritt ist, zu prüfen, ob Ihr E-Mail-Versandservice den Anforderungen für Bulk Sender entspricht.

Red Sift macht es Ihnen leicht – in weniger als 60 Sekunden prüft unser kostenloser Bulk Sender Compliance Checker, Red Sift Investigate, ob Ihr E-Mail-Setup optimal aufgestellt ist.

Alles, was Sie tun müssen: Senden Sie eine Test-E-Mail an eine von uns bereitgestellte, eindeutige Adresse. Wir analysieren Ihre Konfiguration dynamisch und in Echtzeit und senden Ihnen die Ergebnisse zu, damit Sie sie an Ihr IT-Team weiterleiten können.

So holen Sie Unterstützung vom IT-Team

Viele der Bulk-Versand-Anforderungen lassen sich auch direkt durch Marketing umsetzen. Sie können die Ein-Klick-Abmeldefunktion in Ihrem Versandsystem prüfen sowie Spamquoten mit Googles Postmaster Tools und Yahoos CFL-Programm im Auge behalten. TLS ist bei etwa 90 % der Anbieter bereits aktiv, falls nicht, muss es vom E-Mail-Service-Provider (ESP) – etwa Hubspot oder Mailchimp – eingerichtet werden.

Für die Authentifizierungsanforderungen empfehlen wir, Ihr IT-Team um Unterstützung zu bitten. Im weiteren Verlauf dieser Anleitung geben wir Ihnen eine Schritt-für-Schritt-Anleitung, wie Sie mit Ihrem IT-Team zusammenarbeiten und Bulk-Send-Erfolg sicherstellen – scrollen Sie zum nächsten Kapitel!

Die folgende Tabelle zeigt, welche Anforderungen auf ESP-Ebene und/oder auf Domain-Ebene konfiguriert werden müssen.

Wichtig: Wenn Ihre Organisation mehrere ESPs nutzt, müssen diese Einstellungen in jeder Plattform vorgenommen werden. Gleiches gilt bei mehreren Domains.

Wo werden die Anforderungen konfiguriert?

Anforderung | Konfiguriert auf ESP-/Plattform-Ebene | Konfiguriert im DNS |

Implementierung von SPF und DKIM | Ja | Ja |

Versand mit einer übereinstimmenden `From`-Domain bei SPF oder DKIM | Ja | Ja |

Versand von einer Domain mit einer DMARC-Policy von mindestens p=none (inkl. RUA-Tag, wie von Yahoo* empfohlen) | Nein | Ja |

Verwendung einer TLS-Verbindung für E-Mail-Transport | Ja | Nein |

Gültiges Forward- und Reverse-DNS (FCrDNS) | Ja | Ja |

Ein-Klick-Abmelden (RFC 8058) | Ja | Nein |

Niedrige Spam-Beschwerde-Rate | Ja | Nein |

Wie geht es weiter?

Sich auf die neue Bulk-Sending-Umgebung einzustellen, ist ein fortlaufender Prozess. Sie müssen sicherstellen, dass Ihre E-Mail-Inhalte für die Empfänger einen Mehrwert bieten, damit Sie nicht als Spam markiert werden, Ihr E-Mail-Marketing auf Einwilligung basiert und Sie gemeinsam mit dem IT-Team dafür sorgen, dass alle gegenwärtigen und zukünftigen Versandquellen korrekt authentifiziert sind.

Zwar schreiben die aktuellen Anforderungen eine DMARC-Policy von p=none vor, aber Organisationen sollten künftige Änderungen im Blick behalten. Der nächste Schritt könnte sein, dass die DMARC-Erzwingung auf p=reject erforderlich wird – ein bedeutender Schritt über die aktuelle Vorgabe hinaus. Best Practice in 2026 ist schon jetzt, p=reject für den vollen Schutz zu erreichen.

Wir empfehlen, sich die Richtlinien von Microsoft, Google und Yahoo abzuspeichern, regelmäßig unseren Blog für aktuelle Branchentrends und Vorschriften zu besuchen und unseren kostenlosen Bulk Sender Compliance Checker, Red Sift Investigate, zu nutzen, um die Einhaltung der Vorschriften für alle Versandservices zu gewährleisten.

Wie Marketer mit Security-Teams zusammenarbeiten können

Unser Marketing-Team bei Red Sift hat in zahlreichen Cybersecurity-Unternehmen gearbeitet. Diese Erfahrung bietet wertvolle Einblicke für die effektive Zusammenarbeit zwischen Marketing und Security. In diesem Kapitel teilen wir unsere Strategien, wie Marketingmaßnahmen mit Sicherheitsinitiativen abgestimmt werden.

Mit Microsofts Richtlinien für Bulk Sender in Kürze und Googles sowie Yahoos Vorgaben, die bereits gelten, ist jetzt der richtige Zeitpunkt, diese Erkenntnisse umzusetzen, damit Unternehmen compliant bleiben und die E-Mail-Zustellbarkeit sichern.

Schritt 1: Betrachten Sie Security nicht als „Abteilung des Neins“

Sicherheit erscheint oft als weit entferntes Team, das den Zugriff auf Lieblings-Tools blockiert. Das entspricht nicht der Realität.

Security-Teams arbeiten meist am Limit, sind unterbesetzt und haben viele konkurrierende Prioritäten – meist nichts mit Marketing. Diese Anfrage ist nur eine von vielen, die sie diese Woche bekommen.

Letztlich steht für jede Security-Führungskraft das Wohl des Unternehmens im Mittelpunkt. Stellen Sie Ihre Anfrage daher als Business-Anforderung dar – so werden sie zu Verbündeten, die bereit sind, zu helfen.

Schritt 2: Klären Sie, was Ihr Unternehmen tun muss

Am einfachsten finden Sie mit einem Tool heraus, ob Sie Hilfe von Security benötigen: Prüfen Sie Ihre aktuelle E-Mail-Sicherheitskonfiguration und ob Sie die Anforderungen erfüllen.

Wir bei Red Sift finden Red Sift Investigate besonders hilfreich – das einzige kostenlose Tool, das überprüft, ob Ihre E-Mail-Infrastruktur die neuen Anforderungen von Microsoft, Google und Yahoo erfüllt.

Sie müssen lediglich eine Testmail aus Ihrem Bulk-Sende-Tool (wie Hubspot, Mailchimp oder Customer.io) an Red Sift Investigate senden. Sie erhalten Ergebnisse, die Sie mit Ihrem Security-Team teilen können, um Bulk Sender Compliance zu erreichen.

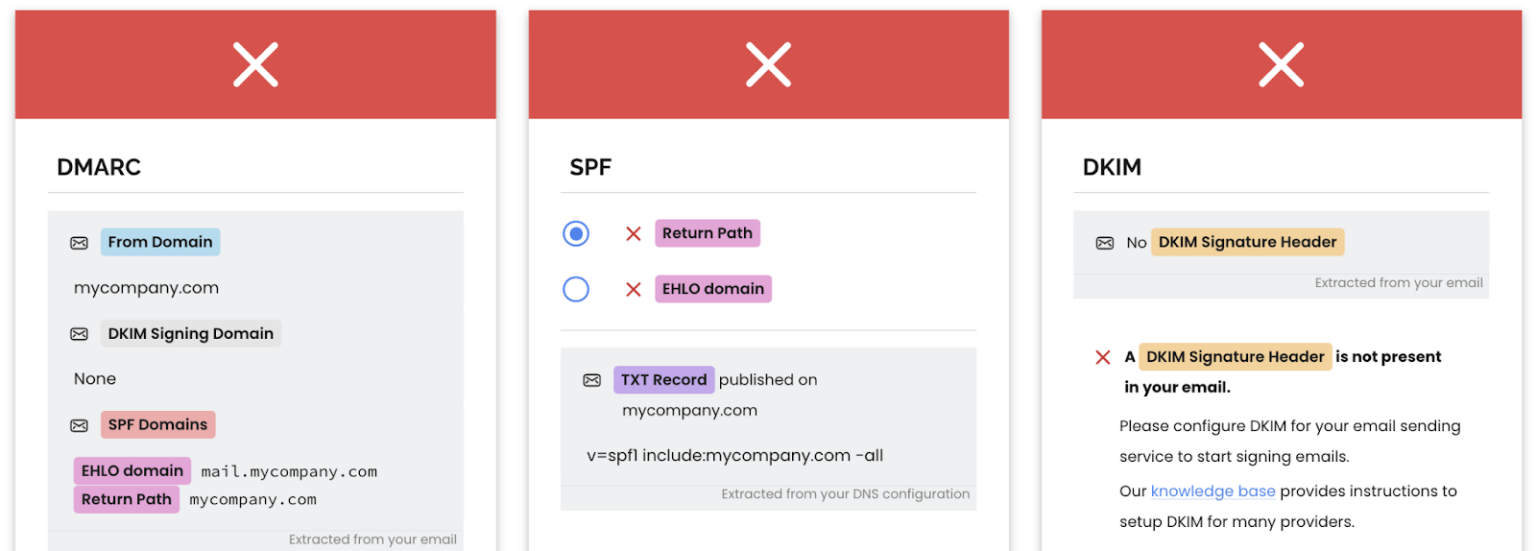

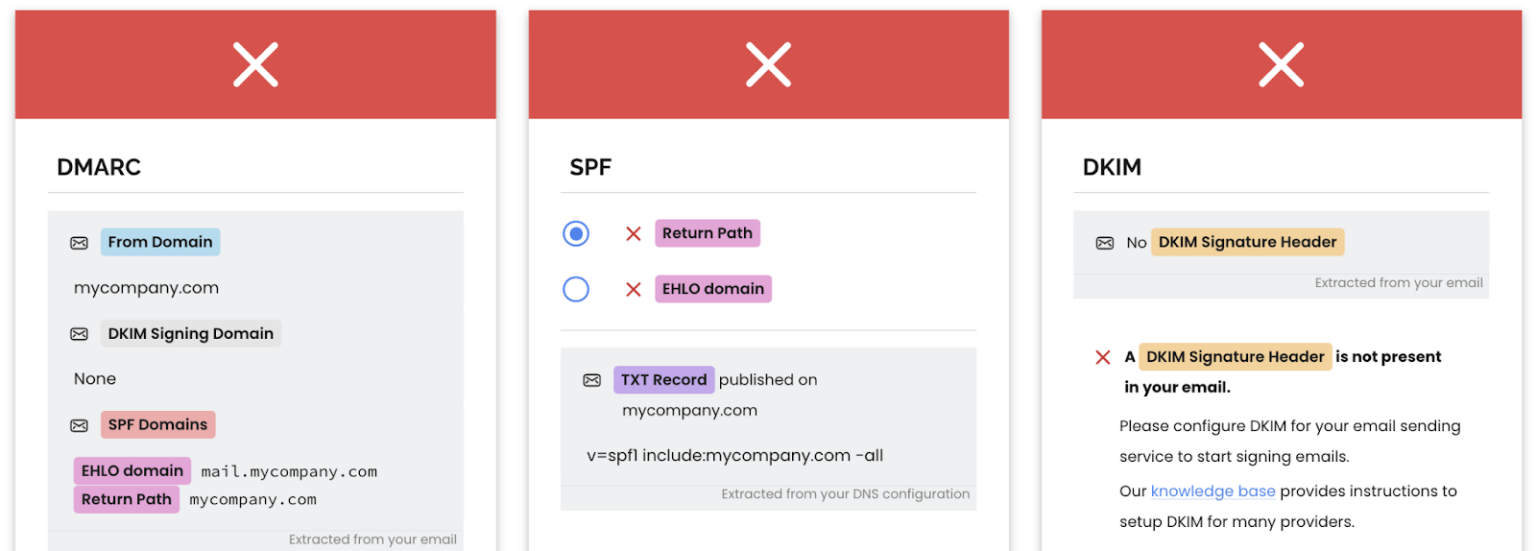

Ihre Ergebnisse werden mit grünen Häkchen für konforme Punkte und roten X für zu behebende Punkte angezeigt.

Wer noch tiefer einsteigen möchte: Weitere Tools finden Sie in unserem Tool-Kapitel hier.

Schritt 3: Werden Sie konkret mit Ihrer Anfrage an das Security-Team

Mit den Ergebnissen von Red Sift Investigate sind Sie in perfekter Ausgangsposition, um klar zu definieren, was zur Domain-Authentifizierung zu tun ist.

Wenn Sie die angezeigten Fehler nicht verstehen – oder Ihrem Security-Team alles ganz deutlich machen möchten – werfen Sie einen Blick auf unsere Matrix, diese enthält Detailerklärungen zu möglichen Fehlerursachen. So sind Sie optimal vorbereitet, um gezielt bei Ihrem Security-Team anzufragen.

Zum Beispiel, wenn Ihre Red Sift Investigate Ergebnisse folgendermaßen aussehen:

Und Sie sehen in der Matrix, dass dies bedeutet: „Ein DMARC-Eintrag ist erforderlich.“

So können Sie Ihr Security-Team gezielt ansprechen, beide Ergebnisse vorzeigen und fragen, wie Sie gemeinsam einen korrekten Eintrag implementieren können.

📢Nicht vergessen – testen Sie alle Ihre Versandplattformen! Nur weil Ihre Hubspot-Testmail durchkommt, heißt das nicht, dass Ihre Mailchimp-Mail ebenfalls erfolgreich ist.

Schritt 4: Verknüpfen Sie Ihre Anfrage mit Geschäftsergebnissen

Wie schon erwähnt, steht Ihr Security-Team unter Zeitdruck und Ihre Anfrage ist vermutlich nicht die dringendste. Jetzt ist jedoch der Moment zu handeln! Klare Kommunikation macht den Unterschied.

Machen Sie Ihre Hausaufgaben, um überzeugend zu argumentieren. Denken Sie an:

- Wie viel Umsatz wurde im letzten Jahr über E-Mail generiert?

- Wie viele neue Opportunities oder Kund:innen kamen über E-Mail als letzten Kontakt?

- Was würde eine schlechte Zustellrate das Unternehmen kosten?

- Welcher Prozentsatz der Datenbank wäre nicht mehr erreichbar, wenn die Anforderungen nicht erfüllt werden?

Stellen Sie Ihre Anfrage immer in den Kontext unternehmerischer Auswirkungen – das gibt Security einen klaren Anreiz, rasch zu handeln.

Führen auch andere ESPs neue Authentifizierungs-Anforderungen ein?

Ja. Im September 2025 hat der französische E-Mail-Dienstleister Laposte.net seine Authentifizierungsstandards verschärft. Stand 2026 werden solche Anforderungen weltweit zum Standard bei allen E-Mail-Anbietern.

100 % aller nicht-authentifizierten E-Mails – also Mails ohne SPF, DKIM oder DMARC – landen im Spam. Kurz: SPF, DKIM und DMARC sind künftig Pflicht, wenn man im Posteingang bleiben will.

Wir beobachten die Entwicklungen bei Laposte.net und anderen Providern und aktualisieren diesen Leitfaden laufend bei neuen Anforderungen.

Wie geht es jetzt weiter?

Lassen Sie sich von den Anforderungen nicht überraschen! Machen Sie den ersten Schritt mit Red Sift Investigate und nehmen Sie Kontakt mit Ihrem Security-Team auf, um das Thema anzustoßen. Wir unterstützen Sie gern – Sie können jederzeit mit einem Red Sift Experten sprechen, um Ihren Weg zur Microsoft-, Google- und Yahoo-Bulk-Sender-Compliance zu starten.

Überprüfen Sie Ihre Bulk Sender Konformität mit Red Sift Investigate. Alles, was Sie brauchen, ist eine Testmail!