Actualización: A partir de noviembre de 2025, Gmail intensificará el control sobre el tráfico no conforme. Los mensajes que no cumplan con los requisitos para remitentes experimentarán interrupciones, incluidas rechazos temporales y permanentes.

Introducción

En respuesta a los desafíos cambiantes que representa el spam, el phishing y el fraude por correo electrónico, los gigantes del servicio de correo electrónico Microsoft, Google y Yahoo han implementado cambios significativos para los remitentes masivos, es decir, empresas que envían más de 5.000 correos por día. Google y Yahoo fueron los primeros en anunciar estos requisitos en octubre de 2023, seguidos por Microsoft en abril de 2025. Desde 2026, estos requisitos son el estándar de la industria y se aplican estrictamente en los tres proveedores.

Estos requisitos comparten varios mandatos clave que pueden agruparse en las siguientes categorías:

- Autentica tu dominio. Protege a los destinatarios de mensajes maliciosos y protege a tu organización de ser suplantada.

- Facilita darse de baja. Da a los destinatarios una manera sencilla de dejar de recibir tus mensajes.

- No hagas spam. Envía mensajes a quienes realmente quieren recibirlos y sólo a personas que se inscribieron para recibir comunicaciones tuyas.

La fuerza impulsora detrás de estas nuevas políticas es el compromiso colectivo de hacer los buzones más seguros y menos saturados de spam. A través de su postura unificada, Microsoft, Google y Yahoo indican que la seguridad del correo electrónico ya no es un lujo. Para 2026, los estándares de seguridad de email antes considerados mejores prácticas son ahora obligatorios. Aquellos que incumplan verán cómo estos tres proveedores limitan las tasas de envío o marcan mensajes legítimos como spam. Para usuarios de Microsoft, los mensajes que no cumplan serán rechazados completamente.

Ya seas una persona de marketing, profesional de TI o dueño/a de una pequeña empresa que envía más de (o cerca de) 5.000 correos por día a bandejas de entrada de Microsoft, Google o Yahoo, esta guía te ayudará a comprender los requisitos, sus beneficios y cómo prepararte para ellos.

Qué cambió y qué hacer ahora

El panorama para los remitentes masivos cambió drásticamente entre 2024 y 2026. Aquí tienes un desglose rápido de lo que cambió y exactamente qué debes hacer al respecto.

Cronograma de los cambios en la aplicación

Fecha | Proveedor | Qué cambió |

Febrero 2024 | Google, Yahoo | Comienza la aplicación inicial. Los mensajes no conformes empiezan a ver aplazamientos temporales (errores 421) |

Abril 2024 | Google, Yahoo | Aplicación más estricta. Aumenta la tasa de rechazos para correos no autenticados |

Mayo 2025 | Microsoft | Comienza la aplicación en Outlook.com. Se rechazan mensajes no conformes a direcciones hotmail.com, live.com, outlook.com |

Noviembre 2025 | Aplicación reforzada. El tráfico no conforme ahora experimenta rechazos permanentes (errores 550) | |

2026 | Google, Yahoo & Microsoft | Aplicación total en Microsoft, Google y Yahoo. Estos requisitos son ahora estándar de la industria |

Qué hacer ahora mismo

Si aún no cumples:

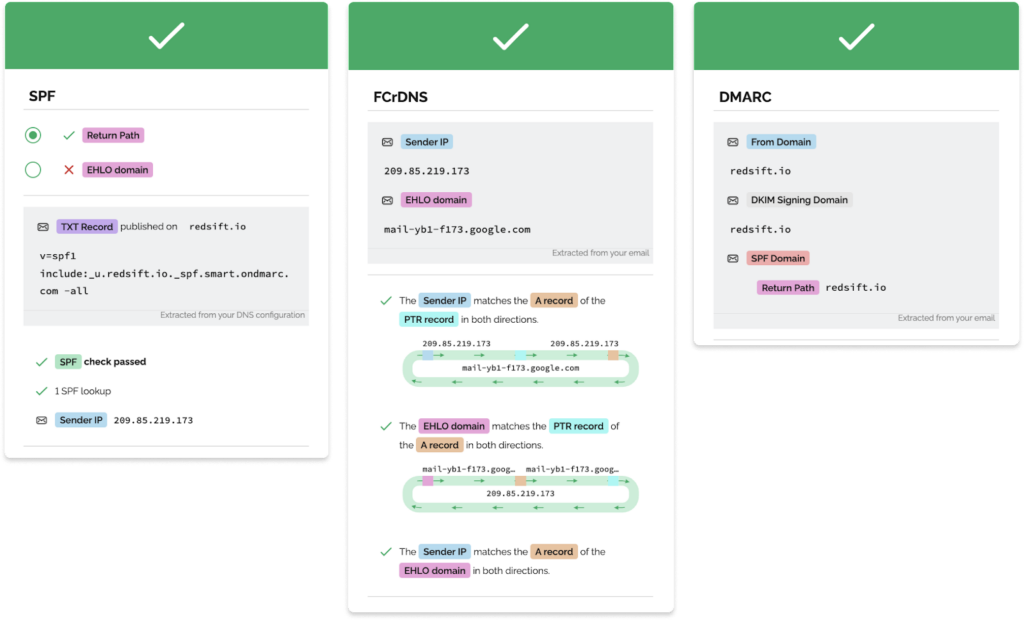

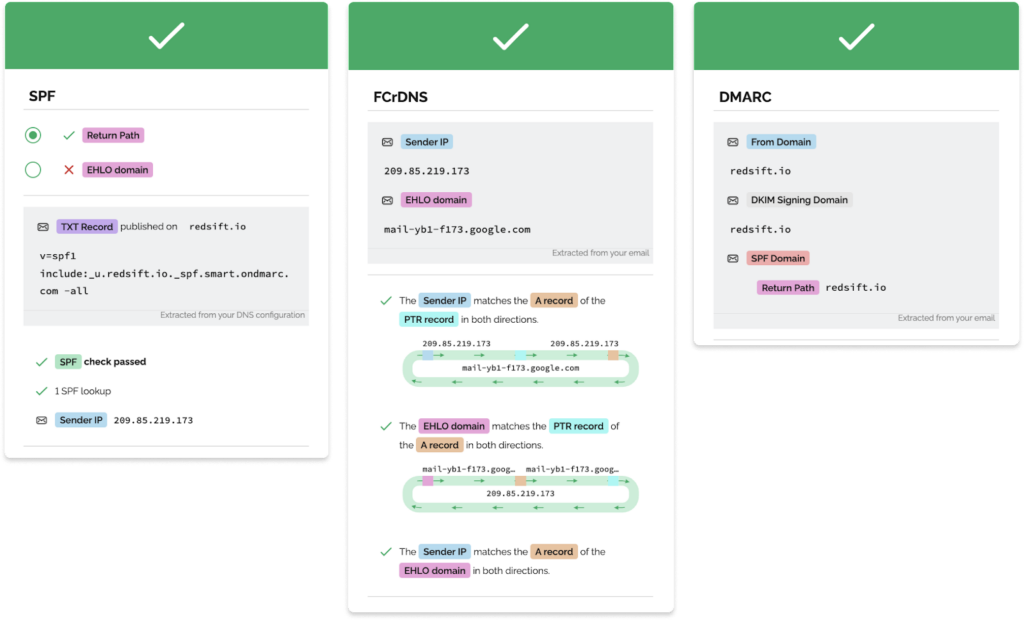

- Verifica tu estado actual. Usa Red Sift Investigate para enviar un correo de prueba desde cada uno de tus servicios de envío de correo. Obtendrás un desglose visual de exactamente qué tienes que corregir.

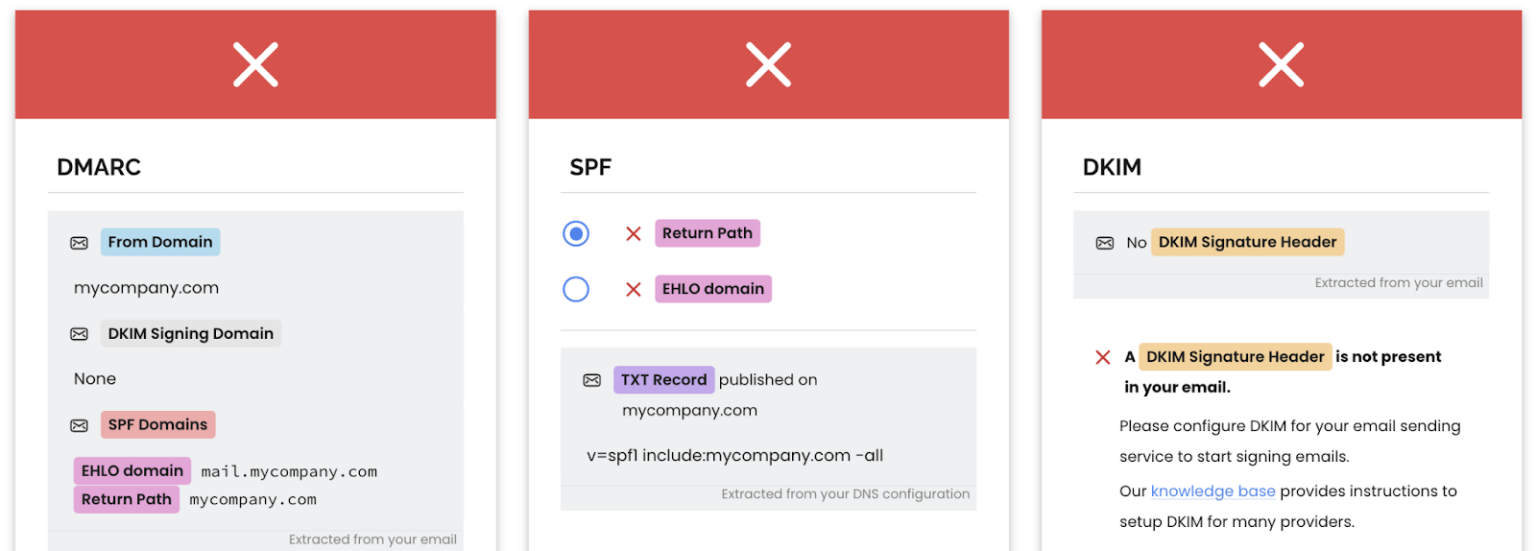

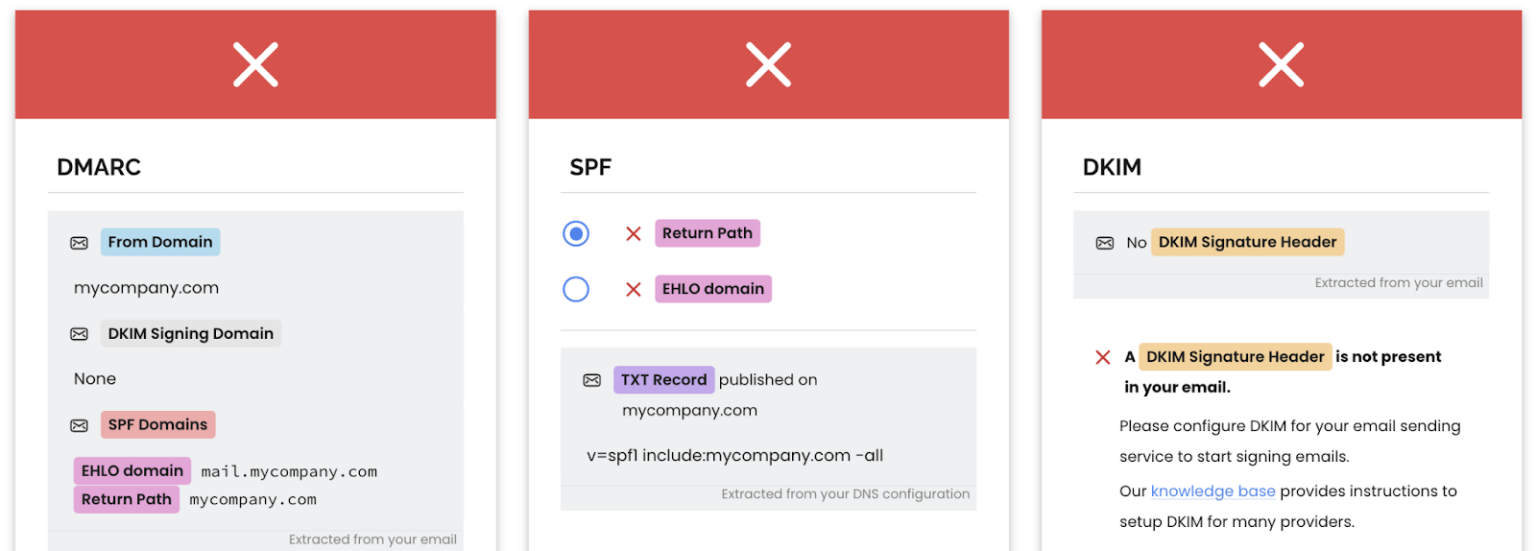

- Soluciona las brechas de autenticación. Los problemas más comunes que vemos: Falta o mala configuración del registro SPF, DKIM no configurado para todos los servicios de envío, sin registro DMARC publicado, SPF o DKIM no alineados con el dominio remitente

- Activa el darse de baja con un clic. Revisa la configuración de tu ESP (HubSpot, Mailchimp, Salesforce Marketing Cloud, etc.). La mayoría lo activa por defecto, pero comprueba que funcione.

- Monitorea tu tasa de spam. Configura Google Postmaster Tools y Yahoo's Complaint Feedback Loop. Mantén tu tasa bajo 0,1% y nunca permitas que llegue a 0,3%.

Si ya cumples:

- Avanza hacia la aplicación DMARC. El requisito actual es p=none, pero la mejor práctica de la industria es p=reject. Así tienes protección total contra suplantación de dominio.

- Monitorea de forma continua. La autenticación puede fallar si agregas nuevos servicios de envío, cambias de ESP o haces cambios DNS. Usa monitoreo constante con una herramienta como Red Sift OnDMARC.

- Presta atención a nuevas políticas. Microsoft, Google y Yahoo pueden endurecer aún más los requisitos. DMARC en p=reject podría ser obligatorio en el futuro.

Guía rápida de decisiones

Debes actuar si te identificas con alguno de estos puntos:

- Envías 5.000+ correos por día a direcciones de Gmail, Yahoo u Outlook.com

- Has visto errores SMTP 421 o 550 mencionando autenticación

- Tu registro DMARC falta o está en p=none sin alineación SPF/DKIM

- No tienes firma DKIM para todos tus servicios de envío

- Tu proceso de baja toma más de 2 días

- Tu tasa de quejas por spam supera el 0,1%

Vas bien si:

- SPF y DKIM aprueban para todos los servicios de envío

- Al menos uno, SPF o DKIM, está alineado con tu dominio remitente

- DMARC está publicado (idealmente en p=reject, mínimo p=none)

- El dar de baja con un clic está activo y se procesa en menos de 2 días

- La tasa de spam se mantiene bajo 0,1%

- FCrDNS está configurado para tus IPs de envío

- TLS está habilitado para el envío

Lista de verificación de aplicación

Usa esta lista de verificación para validar el cumplimiento en todos tus servicios de envío de correos. Recuerda: debes revisar cada ESP y dominio de envío por separado.

Lista de verificación de autenticación de correo

Requisito | Estado | Cómo comprobar | Cómo solucionar |

Registro SPF publicado | [ ] | Usa Red Sift Investigate o revisa el DNS para un registro TXT que comience con "v=spf1" | Agrega el registro SPF en el DNS. Incluye todas las IPs autorizadas para enviar correos |

Firma DKIM presente | [ ] | Envía un correo de prueba y revisa encabezados por "DKIM-Signature" | Configura DKIM en tu ESP y agrega la clave pública en DNS |

SPF aprueba | [ ] | Revisa encabezados por "spf=pass" | Asegúrate que la IP de envío esté incluida en el registro SPF |

DKIM aprueba | [ ] | Revisa encabezados del correo por "dkim=pass" | Verifica que las claves DKIM estén correctamente publicadas en DNS |

SPF o DKIM alineados | [ ] | El dominio en SPF o DKIM debe coincidir con el dominio del encabezado From | Configura tu ESP para enviar con dominios alineados |

Registro DMARC publicado | [ ] | Consulta el DNS para ver un registro TXT en _dmarc.tudominio.com | Agrega un registro DMARC: v=DMARC1; p=none; rua=mailto:dmarc@tudominio.com |

Política DMARC al menos p=none | [ ] | Revisa tu registro DMARC | Actualiza la política a p=none (mínimo) o p=reject (recomendado) con el apoyo de Red Sift |

FCrDNS configurado | [ ] | La búsqueda reversa de DNS en la IP de envío debe retornar un hostname que apunte a la misma IP | Contacta tu proveedor de hosting o ISP para configurar el DNS reverso |

TLS habilitado | [ ] | Revisa encabezados del correo por indicadores de cifrado TLS | Habilita en la configuración del ESP (la mayoría lo activa por defecto) |

Comienza ahora con resultados automáticos

Lista de verificación de baja con un clic

Requisito | Estado | Cómo comprobar | Cómo solucionarlo |

Encabezado List-Unsubcribe presente | [ ] | Verifica los encabezados del correo electrónico para "List-Unsubscribe" y "List-Unsubscribe-Post" | Activa en la configuración del ESP |

Baja con un solo clic funcional | [ ] | Prueba el enlace para darse de baja en tus correos electrónicos | Configura la baja conforme a la RFC 8058 en tu ESP |

Las bajas se procesan dentro de 2 días | [ ] | Prueba la baja y verifica la eliminación de la lista | Revisa la configuración de automatización en tu ESP |

Lista de verificación de la tasa de spam

Requisito | Estado | Cómo verificar | Cómo solucionarlo |

Tasa de spam menor a 0.1% | [ ] | Google Postmaster Tools | Limpia tus listas, mejora el contenido, verifica el opt-in |

La tasa de spam nunca llega al 0.3% | [ ] | Google Postmaster Tools | Se requiere acción inmediata si supera el 0.3% |

Monitoreo activo | [ ] | Confirma acceso a Postmaster Tools y Yahoo CFL | Crea cuentas y verifica dominios |

Códigos de error comunes y qué significan

Si no cumples los requisitos, verás estos códigos de error SMTP:

Código de error | Significado | Qué corregir |

421-4.7.26 | SPF y DKIM fallaron ambos | Configura la autenticación SPF y DKIM |

421-4.7.30 | DKIM no pasa (remitente masivo) | Configura DKIM para tu servicio de envío |

421-4.7.32 | Sin alineación con DMARC | Asegúrate de que el dominio SPF o DKIM coincida con el dominio From |

550-5.7.26 | Correo no autenticado rechazado (permanente) | Soluciona SPF y DKIM de inmediato. Ya no es una denegación temporal |

Si ves errores 421: Tu correo está siendo pospuesto temporalmente. Corrige los problemas de autenticación antes de que Google los escale a rechazos permanentes (errores 550).

Si ves errores 550: Tu correo está siendo rechazado de manera permanente. Esto requiere atención inmediata.

¿Cuáles son los requisitos?

Los requisitos para remitentes masivos o de alto volumen cubren tres áreas principales. En la siguiente tabla, desglosamos cada área y sus requisitos específicos (incluyendo subrequisitos), comenzando por el más denso y que más tiempo requiere: la autenticación de correo electrónico.

Por favor, ten en cuenta que estos requisitos deben implementarse en cada servicio de envío y/o plataforma desde la que envíes correos, se detalla más abajo.

Requisitos para remitentes masivos

Requisito | Explicación | Beneficio | Cronograma de aplicación |

Autenticación de correo electrónico | |||

Configura SPF y DKIM para cada dominio que envíe correos. | SPF y DKIM son dos protocolos de seguridad de correo electrónico. Deberás definir registros para cada protocolo y agregarlos al DNS o la plataforma que uses para alojar SPF y DKIM en tu dominio. SPF valida la dirección IP del remitente, y DKIM garantiza la integridad del mensaje. Junto con el protocolo DMARC (otro requisito explicado más adelante), estos protocolos evitan que se suplante tu dominio. | Mejora la integridad del correo y la verificación del remitente. | Google y Yahoo comenzaron la aplicación en 2024. Microsoft comenzó el 5 de mayo de 2025. Desde 2026, los tres proveedores aplican estrictamente estos requisitos. |

Envía con un dominio `From` alineado en los dominios SPF o DKIM. | La alineación de SPF y DKIM garantiza que el dominio definido en la dirección “From” coincida con los dominios autorizados por los registros de SPF y cubiertos por la firma DKIM, respectivamente. Microsoft, Google y Yahoo requerirán alineación SPF o DKIM. Sin ello, DMARC no pasará. Es esencial que al menos uno de los protocolos subyacentes pase y se alinee. | Si no consigues la alineación, corres el riesgo de que tus correos terminen en la carpeta de spam en vez del buzón de entrada del destinatario. Además, si logras la alineación en todos tus servicios de envío de correos, estarás listo para proteger tu dominio y alcanzar una política DMARC de rechazo. | Ver arriba |

Publica una política DMARC para cada dominio que envíe correos con, al menos, la política "none". | DMARC es otro protocolo de seguridad de correo electrónico. Junto con SPF y DKIM, protege tu dominio contra la suplantación exacta por correo electrónico. Debes configurar un registro DMARC con una política de none. Este es el primer paso de un proyecto DMARC: deberías avanzar hacia una política de reject para la protección total. | Cuando se alcanza una política de reject, DMARC ayuda a bloquear ataques de suplantación exacta de dominio, protegiendo así a tus empleados, clientes y socios de correos maliciosos enviados en tu nombre. | Ver arriba |

Asegúrate que los dominios o IPs de envío tengan FcrDNS configurado | FCrDNS significa Forward Confirmed Reverse DNS. Se usa para mostrar la relación entre una dirección IP y un nombre de dominio. FCrDNS lo deben configurar tanto el propietario del dominio como el de la IP. Si no eres propietario de la IP, es posible que debas contactar a tu proveedor de hosting o ISP para configurar el reverse DNS. | Ayuda con la entregabilidad del correo. Sin FCrDNS, ciertos proveedores pueden bloquear o marcar como spam tus mensajes. | Ver arriba |

Utiliza una conexión TLS para transmitir correo electrónico | TLS cifra las comunicaciones entre dos puntos (remitente y destinatario) para que los mensajes no puedan ser leídos durante el tránsito. | Evita que los estafadores espíen tus correos electrónicos. | Ver arriba |

Baja con un solo clic | |||

Activa la baja con un solo clic para recipientes de correos promocionales. | Facilita a tus destinatarios la opción de dejar de recibir tus correos con un enlace de baja de un solo clic y asegúrate de que se procese en un plazo de 2 días. | Disminuye las posibilidades de ser marcado como spam (y mejora las probabilidades de llegar a la bandeja de entrada), impactando positivamente tu tasa de spam. | Google y Yahoo comenzaron a exigir esto en 2024. Microsoft a partir del 5 de mayo de 2025. En 2026, los tres lo hacen obligatorio. |

Bajas tasas de spam | |||

Mantén las tasas de spam por debajo de 0.10%. | Google y Yahoo recomiendan mantener las tasas por debajo del 0.1%. Debes evitar llegar al 0.3%. Para ver tus tasas, consulta Google’s Postmaster Tools o Yahoo’s Complaint Feedback Loop program. | Mejora la reputación del remitente y las tasas de entregabilidad | Google y Yahoo lo exigen desde 2024. Microsoft no lo ha hecho obligatorio en sus requisitos para remitentes masivos. Sin embargo, es una buena práctica para remitentes en 2026. |

Escenarios comunes que pueden llevar a fallos

Aquí tienes una lista ilustrativa –no exhaustiva– de escenarios frecuentes que pueden conducir a los remitentes masivos a no cumplir los nuevos requisitos.

Escenarios comunes que pueden provocar fallas como remitente masivo

Componentes de encabezado | Política DMARC | SPF | Alineación SPF | DKIM | Alineación DKIM | FCrDNS | Conformidad | |

Configuración de DMARC | Mensaje 1 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com A record: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🌟 Esta es la mejor práctica para remitentes de envíos masivos |

Mensaje 2 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=none rDNS = 1.23.45.6 -> mta.example.com Registro A: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ✅ Sólo se requiere que los remitentes tengan un registro DMARC, no la aplicación de DMARC | |

Mensaje 3 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: sin registro rDNS = 1.23.45.6 -> mta.example.com Registro A: mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | ❌ Se requiere un registro DMARC. | |

SPF & DKIM | Mensaje 4 FROM: @example.com MAILFROM/RP: @example.comDMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com Registro A: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🔴 | 🔴 | 🟢 | ❌ Requiere SPF & DKIM |

Mensaje 5 FROM: @example.com MAILFROM/RP: @somethingelse.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com Registro A: mta.example.com -> 1.23.45.6 | 🟢 | 🔴 La IP de envío no está presente en el registro SPF | 🔴 | 🟢 | 🟢 | 🟢 | ❌ Requiere SPF & DKIM | |

Mensaje 6 FROM: @example.com MAILFROM/RP: @somethingelse.com DMARC: sin registro DKIM: d=somethingelse rDNS = 1.23.45.6 -> mta.example.com Registro A: mta.example.com -> 1.23.45.6 | 🔴 | 🟢 | 🔴 | 🟢 | 🔴 | 🟢 | ❌ Requiere alineación SPF o DKIM. Al no tener ninguna, este mensaje tampoco puede tener DMARC. | |

FcrDNS | Mensaje 7 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = sin registro Registro A: mta.example.com -> 1.23.45.6 | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ La dirección IP de envío no resuelve a un nombre de host válido. |

Mensaje 8 FROM: @example.com MAILFROM/RP: @example.com DKIM: d=example DMARC: p=reject rDNS = 1.23.45.6 -> mta.example.com Registro A: sin registro | 🟢 | 🟢 | 🟢 | 🟢 | 🟢 | 🔴 | ❌ El registro A no coincide con la dirección IP de envío. |

¡Ayuda! ¿Dónde se configuran los requisitos de Microsoft, Google y Yahoo?

En la siguiente tabla, se desglosan los requisitos que se configuran a nivel del proveedor de servicio de correo (ESP) (Hubspot, MailChimp, etc.) y/o a nivel de dominio. Esto te ayudará a identificar dónde debes realizar cada configuración.

Es importante señalar que si tu organización utiliza múltiples ESP, tendrás que configurar estos elementos en cada plataforma. Lo mismo aplica en caso de usar varios dominios.

Dónde se configuran los requisitos de Microsoft, Google y Yahoo

Requisito | Configurado a nivel de ESP/plataforma | Configurado en el DNS |

Implementación de SPF y DKIM | ✅ | ✅ |

Envío con un dominio "From" alineado tanto en SPF como en los dominios DKIM | ✅ | ✅ |

Envío desde un dominio con una política DMARC de al menos p=none (incluyendo la etiqueta RUA, como recomienda Yahoo*) | ❌ | ✅ |

Uso de una conexión TLS para transmitir correo electrónico | ✅ | ❌ |

DNS directo e inverso válidos (FCrDNS) | ✅ | ✅ |

Cancelar suscripción en un solo clic (RFC 8058) | ✅ | ❌ |

Baja tasa de reportes de spam | ✅** | ❌ |

*Aunque la inclusión de la etiqueta RUA actualmente solo es recomendada y no obligatoria por Yahoo, estamos totalmente de acuerdo con su postura. La etiqueta RUA especifica a dónde se deben enviar los informes agregados DMARC, que proporcionan un resumen diario del tráfico de correo electrónico de un dominio. Estos informes ofrecen información crucial sobre el estado de autenticación SPF, DKIM y DMARC, así como de dónde se utiliza tu dominio, lo que facilita detectar los correos que actualmente no cumplen los requisitos de autenticación.

**Aunque una tasa baja de spam está bajo control del remitente, el correo parte desde el nivel del ESP. Por ejemplo, si usas Salesforce Marketing Cloud para envíos de marketing y SendGrid para transaccionales con Mailgun como respaldo, tu tasa global de quejas por spam, sin importar la(s) plataforma(s), debe mantenerse por debajo del umbral del 0.3%.

¿Quiénes se ven afectados por estos cambios?

Las Directrices de Remitente de Correo Electrónico de Google establecen que sus requisitos aplican para las empresas que envían correos electrónicos a cualquier bandeja personal de Gmail, es decir, una "cuenta que termine en @gmail.com o @googlemail.com". Además, aclaran lo siguiente: "los requisitos no se aplican a mensajes entrantes a Google Workspace ni entre dominios de Google Workspace". A partir de 2026, Google aplica estrictamente estos requisitos para todos los remitentes de envíos masivos.

La política de Yahoo aplica a “todos los dominios y marcas de correo de consumidor alojadas en Yahoo Mail”.

Para Microsoft, las políticas de correo de Outlook.com se aplican a direcciones de los dominios hotmail.com, live.com y outlook.com. Estos requisitos entraron en vigor el 5 de mayo de 2025 y se aplican plenamente desde 2026.

Cómo te puede ayudar Red Sift a prepararte

¿Quieres una manera sencilla de comprobar que los dominios desde los cuales envías correo cumplen los requisitos? En menos de un minuto, nuestra herramienta gratuita Investigate verifica tu cumplimiento frente a los requisitos de Microsoft, Google y Yahoo y te ofrece un desglose visual de acciones pendientes.

Todo lo que necesitas para empezar a usar Red Sift Investigate es enviar un correo electrónico a una bandeja de prueba.

Comprendiendo los códigos de error de aplicación de Google

Los códigos de error SMTP (Simple Mail Transfer Protocol) son códigos de tres dígitos que devuelven los servidores de correo para indicar el estado de un intento de entrega de correo. Estos códigos ayudan a diagnosticar problemas de entrega proporcionando información sobre por qué un mensaje no fue entregado satisfactoriamente.

Si aún no cumples los requisitos de remitente masivo, probablemente has visto estos códigos y quizás te preguntes qué significan. Dichos códigos señalan que tu correo no autenticado ha sido rechazado y te ayudan a identificar y corregir problemas relacionados con el dominio.

Si bien Google aún no ha actualizado su artículo sobre errores y códigos SMTP, sabemos que ahora existen los siguientes códigos de error 421:

1) Fallaron SPF y DKIM:

421-4.7.26 This mail has been rate limited because it is unauthenticated. Gmail 421-4.7.26 requires all senders to authenticate with either SPF or DKIM. 421-4.7.26 421-4.7.26 Authentication results: 421-4.7.26 DKIM = did not pass 421-4.7.26 SPF [redacted] with ip: [redacted] = did not pass 421-4.7.26 421-4.7.26 For instructions on setting up authentication, go to 421 4.7.26 https://support.google.com/mail/answer/81126#authentication [redacted] - gsmtp (in reply to end of DATA command))

2) El mensaje lo envió un remitente masivo cuya configuración falló en DKIM:

421 4.7.30 This mail has been rate limited because DKIM does not pass. Gmail requires all large senders to authenticate with DKIM. Authentication results: DKIM = did not pass

3) Es posible que el mensaje haya pasado SPF y/o DKIM, pero ninguno estaba alineado con el dominio visible "From", como requiere DMARC:

421 4.7.32 This mail has been rate-limited because there is no DMARC alignment

4) Google también empezó a devolver un código 550 para correos no conformes, similar al #1 pero ya no como una postergación temporal:

Error: 550-5.7.26 Your email has been blocked because the sender is unauthenticated. Gmail requires all senders to authenticate with either SPF or DKIM. Authentication results: DKIM = did not pass SPF [example.com]= did not pass

Si ves estos mensajes, te recomendamos que busques solucionar estos errores lo antes posible para evitar el bloqueo de tus correos cuando se apliquen los requisitos en junio.

Cómo te puede ayudar Red Sift a prepararte

Si quieres comprobar fácilmente que tus dominios de envío de correo cumplen los requisitos de remitente masivo, Red Sift lo hace muy fácil.

En menos de un minuto, nuestra herramienta gratuita Investigate verifica tu cumplimiento y te brinda un desglose visual de los puntos a corregir.

Todo lo que necesitas para empezar a usar Red Sift Investigate es enviar un correo electrónico a una bandeja de prueba.

Las mejores herramientas de validación

Las mejores herramientas para validar que cumplirás los nuevos requisitos para remitentes masivos

Hoy en día, la mayoría de los equipos tiene que utilizar diversas herramientas para asegurar que todos los dominios y servicios de envío cumplan los nuevos requisitos. A continuación, recopilamos una lista de las herramientas disponibles.

Red Sift Investigate

Red Sift Investigate es la única herramienta gratuita en el mercado que puede confirmar que tu dominio está autenticado y que tienes las medidas adecuadas de cancelación de suscripción para pasar los nuevos requisitos de Microsoft, Google y Yahoo.

Lo que diferencia a Red Sift Investigate es que, mediante un correo de prueba, la herramienta examina la preparación de cada uno de tus servicios de envío. Envía un correo de prueba desde cada uno de tus servicios de envío, y Red Sift Investigate puede evaluar tu infraestructura de envío y recepción, analizar los encabezados y verificar el cifrado del correo en tiempo real.

De este modo, los usuarios pueden comprobar si su servicio y dominio cumplen con los siguientes criterios:

- Autenticación SPF y DKIM

- Alineación SPF o DKIM

- Un registro DMARC válido con al menos política p=none

- Conexión TLS para transmitir correo (nuevo requisito desde diciembre 2023)

- Registros DNS directos e inversos válidos

- Enlace de cancelación de suscripción en un solo clic en el mensaje

Todo lo que debes hacer para empezar con Red Sift Investigate es enviar un correo de prueba a una bandeja de entrada de test.

Muchas herramientas gratuitas en internet, como MX Toolbox, pueden revisar tus registros DNS para ver si tienes un registro SPF y DMARC válido. Dado que la información de DMARC, SPF y DKIM es pública, estas herramientas solo requieren tu dominio para verificar si se ha publicado un DMARC válido en el DNS. Sin embargo, no siempre confirman que tienes el registro SPF y la alineación correctos para cada uno de tus servicios de envío. Solo puede testearse mediante envíos manuales.

Este tipo de herramientas es útil para aquellas organizaciones que solo tienen dudas sobre su configuración DMARC. Como solo ven el DNS, no pueden informar sobre alineación SPF o DKIM, FCrDNS, conexiones TLS ni el botón de cancelación de suscripción en un clic.

Verificación manual de encabezados de correo

Para quienes conocen a fondo la seguridad del correo y tienen los permisos adecuados, verificar la preparación podría lograrse manualmente.

Esto requiere enviar un correo de prueba desde cada servicio de correo a una bandeja a la que tenga acceso la persona encargada y analizar el encabezado para buscar la información de los nuevos requisitos. En grandes empresas, esto resulta muy tedioso porque normalmente se usan muchos servicios diferentes.

Nota importante sobre la comprobación de tasas de spam

Las tasas de spam dependen de datos históricos y, por tanto, no pueden obtenerse con una solución estática o en tiempo real. Dicho esto, tanto Google como Yahoo tienen excelentes herramientas gratuitas para evitar que tu tasa de spam alcance el 0.30% o más.

Microsoft Smart Network Data Services (SNDS)

El Smart Network Data Services (SNDS) de Outlook.com te da los datos que necesitas para comprender y mejorar tu reputación en Outlook.com. Similar a sus equivalentes en Google y Yahoo, te permite agregar tus IPs y ver la reputación y quejas asociadas.

Google Postmaster Tools

Google Postmaster Tools monitoriza datos de grandes volúmenes de correo enviados para asegurarse de que tu dominio de envío mantiene buena salud. Postmaster Tools muestra la tasa de spam como el porcentaje de correos marcados como spam por usuarios versus correos entregados con éxito. La herramienta requiere verificación de dominio y muestra datos relevantes en función de cuánto tiempo lleva tu verificación. Un truco: si verificas el dominio raíz, también puedes añadir cualquier subdominio a tu cuenta sin tener que verificar cada subdominio en DNS.

En marzo de 2024, Google publicó un panel Compliance Status dentro de Google Postmaster. Allí puedes comprobar tus dominios frente a los requisitos de remitente masivo.

Yahoo Complaint Feedback Loop

Con Complaint Feedback Loop (CFL) de Yahoo, los remitentes recibirán quejas de los usuarios de Yahoo que marcan tus mensajes como correo no deseado. Estas quejas permiten eliminar a ese destinatario de futuros envíos y revisar frecuencia y segmentación para reducir quejas. Requiere que el dominio esté autenticado con DKIM.

En mayo de 2024, Yahoo anunció un nuevo panel Sender Hub Dashboard, para que los remitentes puedan ver y gestionar los servicios de Yahoo vinculados a su marca. Se puede consultar aquí.

Qué hacer a continuación

El siguiente paso claro para las organizaciones que dependen del envío de grandes volúmenes de correo es actuar. Usa uno de los métodos anteriores y asegúrate de que tus dominios y servicios cumplan los requisitos.

Si te das cuenta de que necesitas hacer cambios para cumplir con los requisitos, consulta Red Sift OnDMARC: nuestra galardonada herramienta DMARC que facilita la implementación y gestión de DMARC, SPF y DKIM.

Lo que deben saber los especialistas en marketing

Si eres una persona de marketing que busca garantizar la entrega consistente a las bandejas de entrada de Microsoft, Google o Yahoo, es importante que comprendas los próximos cambios y revises tus prácticas de envío lo antes posible. En este artículo desglosamos los requisitos, explicamos qué significan y te ayudamos a obtener información en tiempo real sobre cómo está tu configuración de correo electrónico con nuestra herramienta gratuita Bulk Sender Compliance Checker, Red Sift Investigate.

¿Por qué Microsoft, Google y Yahoo han hecho estos cambios?

Google y Yahoo introdujeron primero sus requisitos para el envío masivo de correos electrónicos para mejorar la experiencia del usuario y ayudar a lograr bandejas de entrada más seguras y con menos spam. El objetivo es evitar que las bandejas de entrada se saturen de correos no deseados o potencialmente peligrosos y garantizar que los destinatarios sólo reciban los mensajes que desean leer.

En abril de 2025, Microsoft siguió el mismo camino implementando requisitos para remitentes de alto volumen para las direcciones de Outlook.com, Hotmail.com y Live.com.

¿A quiénes aplica?

Si envías boletines, correos con actualizaciones de productos o cualquier correo promocional a más de 5,000 direcciones de Microsoft, Google y/o Yahoo, los nuevos requisitos aplican para ti.

Quienes hacen marketing B2C deben prestar especial atención, ya que lo más probable es que tu base de datos de correo esté compuesta en su mayoría por direcciones personales y una parte importante de ellas sean de gmail.com. Gmail tiene cerca de un 30% de cuota de mercado entre los clientes de correo electrónico (lo que representa casi una cuarta parte de la población mundial usuaria de correo) así que cumplir con estos requisitos es fundamental si dependes del email en tus operaciones.

Entonces, ¿cuáles son los requisitos?

Las directrices para el envío masivo de correo electrónico giran en torno a tres pilares clave:

- Facilita que las personas puedan dejar de recibir tus correos: Los remitentes masivos deberán proporcionar un enlace visible para darse de baja en sus correos comerciales/de marketing y procesar las solicitudes de baja en un plazo máximo de dos días.

- No hagas spam: Se establecerá un umbral claro de spam de 0,3% para mantener los correos no deseados fuera de las bandejas de entrada. (Este requisito es específico de Google y Yahoo, pero lo recomendamos como buena práctica independientemente del proveedor de correo.)

- Autentica los dominios desde los que envías correo: Tanto Microsoft, Google como Yahoo exigirán estándares de seguridad óptimos, incluyendo SPF, DKIM y DMARC. ¿Te confunden las siglas? Más abajo te lo explicamos todo.

Para empezar, repasemos los requisitos más sencillos —los enlaces para darse de baja y los índices de spam— y expliquemos sus beneficios para marketing.

Incluye enlaces de baja con un solo clic

El sistema para darse de baja con un único clic (“one-click unsubscribe”) es una práctica ampliamente aceptada en el email marketing. Es exigida por CAN-SPAM, CASL y GDPR, así que no debería sorprender que Microsoft, Google y Yahoo lo exijan igualmente y hagan obligatorio el marketing por correo basado en consentimiento.

La mayoría de las plataformas de envío de correo incluyen la baja con un solo clic por defecto, como Hubspot, Mailchimp y customer.io. De todos modos, deberías comprobar en todas las plataformas de envío que uses que efectivamente cumples con este requisito.

Usa nuestro comprobador gratuito de cumplimiento Bulk Sender Compliance Checker, Red Sift Investigate, para probar si tu servicio de envío de correos tiene funcionalidad de baja (unsubscribe)

Mantén un índice de spam bajo

Google lidera la industria al exigir que el índice de spam reportado esté siempre por debajo del 0,10% y nunca llegue al 0,30%. Yahoo se ha alineado con esta posición.

Es importante que, como profesionales de marketing, recuerden que para una persona es muy fácil marcar un correo como spam. Por eso, es fundamental asegurarse de que los destinatarios reciban contenido valioso, atractivo y que haya sido solicitado. También deberías limpiar, segmentar y actualizar regularmente tus listas de correo para conservar una buena reputación como remitente y lograr que los emails lleguen a la bandeja de entrada, y no a la de spam.

Los tres proveedores de servicios cuentan con herramientas gratuitas excelentes para ayudar a remitentes masivos a monitorizar el desempeño de sus correos: consulta Microsoft’s Smart Network Data Services (SNDS), Google’s Postmaster Tools y el programa Complaint Feedback Loop (CFL) de Yahoo.

Autenticación de dominio

Los requisitos de autenticación de correo —SPF, DKIM y DMARC— son la base de la seguridad moderna en email. Garantizan que los ciberdelincuentes no puedan usar tu dominio de envío para suplantarte. Aunque entendemos que la autenticación puede resultar intimidante para marketing, no implementar estos estándares tiene un gran impacto tanto en seguridad como en entregabilidad. Además, ¡no se espera que seas tú quien lo implemente! Ahí es donde entra tu equipo de IT. Más sobre esto después.

En la siguiente tabla ofrecemos un resumen rápido de cada requisito y sus respectivos beneficios.

Requisitos de autenticación y sus beneficios

Requisito de autenticación | Beneficio |

Configura SPF y DKIM para cada dominio que envíe correo | Mejora la integridad del email y la verificación del remitente. |

Envía con un dominio `From` alineado en los dominios SPF o DKIM | Si no logras la alineación, tus correos pueden acabar en spam en vez de la bandeja de entrada del destinatario. |

Publica una política DMARC para cada dominio que envía correos | Impide que atacantes suplanten tu dominio y envíen mensajes de phishing a tu nombre. |

Asegura que los dominios o IPs de envío tengan FcrDNS configurado | Ayuda a la entregabilidad. Sin FCrDNS, algunos proveedores pueden bloquear o llevar el correo a spam. |

Usa una conexión TLS para el envío de correo | Evita que los delincuentes espíen tus correos. |

Creemos que, al ver estos beneficios, cualquier marketer experimentado considerará estas medidas una herramienta crítica en su arsenal, ¡independientemente de que sean obligatorias o no!

Para profundizar en la autenticación del correo electrónico, consulta nuestro último artículo: “Por qué el éxito del marketing por correo depende de la autenticación”.

¿Qué debes hacer ahora?

El primer paso es comprobar si tu servicio de envío de correos cumple con los requisitos para remitentes masivos.

Red Sift lo pone fácil: en menos de 60 segundos, nuestro comprobador gratuito Bulk Sender Compliance Checker, Red Sift Investigate, determinará si tu configuración de correo está lista para el éxito.

Solo debes enviar un correo de prueba a una dirección única que te proporcionamos y analizamos tu configuración de manera dinámica y en tiempo real. También te enviamos una copia de los resultados a tu correo para que puedas reenviárselos a tu equipo de IT y pedirles ayuda con la configuración.

Cómo pedir ayuda al equipo de IT

En marketing es posible encargarse al menos de algunos de los requisitos para remitentes masivos. Puedes chequear la funcionalidad de baja con un solo clic en tu(s) plataforma(s) de envío y monitorizar la tasa de spam usando Google Postmaster Tools y el programa CFL de Yahoo. El TLS ya lo utiliza el 90% de los proveedores, pero si no está activo debe configurarlo directamente el proveedor de correo (ESP), como Hubspot o Mailchimp.

Para los requisitos de autenticación recomendamos solicitar asesoría a tu equipo de IT. Tenemos una sección dedicada en esta guía con instrucciones paso a paso sobre cómo acercarte y colaborar con IT para asegurar el éxito en el envío masivo: ¡pasa al siguiente capítulo!

La siguiente tabla te dará una idea de qué requisitos se configuran en el ESP y/o en el dominio.

Es importante tener en cuenta que si tu organización usa varios ESPs, tendrás que configurar estos elementos en cada plataforma. Lo mismo aplica si usas varios dominios.

¿Dónde se configuran los requisitos?

Requisito | Configurado a nivel de ESP/plataforma | Configurado en DNS |

Implementación de SPF y DKIM | Sí | Sí |

Envío con un dominio `From` alineado en los dominios SPF o DKIM | Sí | Sí |

Envío desde un dominio con una política DMARC de al menos p=none (incluyendo el tag RUA, como recomienda Yahoo*) | No | Sí |

Uso de conexión TLS para el envío | Sí | No |

DNS directo e inverso (FCrDNS) válido | Sí | Sí |

Baja con un solo clic (RFC 8058) | Sí | No |

Baja proporción de spam reportado | Sí | No |

¿Y ahora qué sigue?

Adaptarse al nuevo entorno de envío masivo será un proceso continuo. Debes procurar que el contenido de tus emails sea valioso para los destinatarios para evitar que te marquen como spam, asegurarte de que tu marketing por correo sea por consentimiento y trabajar junto a tu equipo de IT para que todas tus fuentes de envío actuales y futuras estén correctamente autenticadas.

Aunque actualmente lo requerido es una política DMARC de p=none, las organizaciones deben monitorear futuros posibles cambios. El próximo paso podría ser que se exija una política DMARC a p=reject, lo que supondría una protección mucho mayor frente a la política actual. La mejor práctica para la industria en 2026 ya recomienda llegar a p=reject para proteger el dominio al máximo.

Te recomendamos marcar en favoritos las directrices de Microsoft, Google y Yahoo, estar atento a nuestro blog para mantenerte al día sobre tendencias y normativas, y aprovechar nuestra herramienta gratuita Bulk Sender Compliance Checker, Red Sift Investigate, para asegurar el cumplimiento en todos tus servicios de envío.

Cómo pueden los equipos de marketing colaborar con los equipos de seguridad

Nuestro equipo de Marketing en Red Sift cuenta con experiencia en distintas empresas de ciberseguridad. Esto nos ha dado valiosas claves para colaborar eficazmente entre marketing y seguridad. En este capítulo queremos compartirte las estrategias que hemos usado para alinear los esfuerzos de marketing con las iniciativas de seguridad.

Con los requisitos de remitentes masivos de Microsoft a punto de entrar en vigor y los de Google y Yahoo ya activos, es el momento ideal de poner en práctica estas lecciones y asegurar que tu empresa cumpla y mantenga una buena entregabilidad en email.

Paso 1: No pienses que seguridad es el departamento del “no”

Seguridad suele sentirse como el departamento lejano que bloquea tus herramientas favoritas. No es así.

Los equipos de seguridad están sobrecargados, con falta de personal y prioridades muy dispares—la mayoría sin relación con marketing. Tu solicitud es sólo una de muchas urgentes que gestionarán esa semana.

Pero todo líder de seguridad vela por lo mejor para la empresa. Plantear esto como un requisito de negocio, no solo un añadido opcional, los convierte en aliados que pueden ayudarte a lograrlo.

Paso 2: Ten claro qué necesita hacer tu empresa

La forma más sencilla de saber si necesitas ayuda del equipo de seguridad es utilizar una herramienta que analice tu configuración actual y verifique si cumples los requisitos.

En Red Sift, nos inclinamos por Red Sift Investigate, la única herramienta gratuita que analiza si tu infraestructura de envío cumple los nuevos requisitos de Microsoft, Google y Yahoo.

Solo tienes que enviar un correo de prueba desde tu herramienta de envíos masivos (Hubspot, Mailchimp, Customer.io, etc.) a Red Sift Investigate. Así obtendrás resultados que podrás compartir con tu equipo de seguridad sobre lo que necesitas para cumplir con el envío masivo.

Los resultados se mostrarán con checks verdes en lo que esté correcto y cruces rojas donde falte por cumplir algo.

Si quieres profundizar aún más, hay otras herramientas. Mira nuestro capítulo sobre herramientas aquí.

Paso 3: Sé específico en tu solicitud al equipo de seguridad

Con tus resultados de Red Sift Investigate en mano, puedes ser claro sobre lo que necesitas para autenticar tu dominio.

Si te confunden los errores que ves —o sólo quieres dejarlo más claro a tu equipo de seguridad— consulta nuestra matriz, que da más detalles sobre los posibles errores. Así estarás bien preparado para solicitar ayuda a seguridad.

Por ejemplo, si los resultados de Red Sift Investigate son como este:

Y compruebas en la matriz que esto significa “Se requiere un registro DMARC”.

Puedes mostrar ambos al equipo de seguridad y preguntar cómo trabajar en conjunto para asegurar que el registro quede correctamente configurado.

📢No olvides: debes probar todos tus servicios de envío. Que la prueba en Hubspot pase no significa que tu correo de Mailchimp también lo hará.

Paso 4: Relaciona tu solicitud con resultados de negocio

Como mencionamos antes, tu equipo de seguridad tiene lista de prioridades larga, y esto puede que no esté arriba. Pero el momento de actuar es ahora, y una comunicación clara puede marcar la diferencia.

Un poco de investigación ayuda a construir un argumento sólido. Por ejemplo:

- ¿Cuántos ingresos generó el email el año pasado?

- ¿Cuántas oportunidades o clientes nuevos llegaron por email como último canal?

- ¿Cuánto costaría al negocio tener mala entregabilidad?

- ¿Qué porcentaje de la base de datos quedaría inaccesible si no se cumplen estos requisitos?

Presentar la petición en términos de impacto empresarial da a seguridad una razón clara para actuar con rapidez.

¿Otros ESPs están actualizando sus requisitos de autenticación?

Sí. En septiembre de 2025, el proveedor francés de correo Laposte.net elevó sus estándares de autenticación. A partir de 2026, los requisitos de autenticación se están convirtiendo en norma en todo el mundo entre los proveedores de email.

El 100% de los correos no autenticados —aquellos sin SPF, DKIM o DMARC— se reenviarán directamente a la carpeta de spam. Es decir, SPF, DKIM y DMARC dejarán de ser opcionales para quienes quieran mantener sus correos en la bandeja de entrada.

Seguiremos atentos a las novedades de Laposte.net y otros proveedores y actualizaremos esta guía conforme se anuncien nuevos requisitos.

¿A dónde ir desde aquí?

No dejes que los requisitos te sorprendan. Da el primer paso hoy con Red Sift Investigate y contacta ya con tu equipo de seguridad para iniciar la conversación. Estamos aquí para ayudarte, y siempre puedes hablar con una persona experta de Red Sift para arrancar tu camino hacia el cumplimiento de los requisitos de remitente masivo de Microsoft, Google y Yahoo.

Comprueba tu cumplimiento de remitente masivo con Red Sift Investigate. ¡Solo necesitas enviar un correo de prueba para empezar!