Guide ultime de sécurité du courrier électronique pour les responsables de la cybersécurité

- DMARC

- Qu’est-ce que DMARC ?

- Comment fonctionne DMARC ?

- Qu’est-ce qu’une politique DMARC ?

- Pourquoi une politique DMARC « reporting » n’est-elle pas suffisante ?

- Quelle différence entre DMARC et SPF ?

- Quelle différence entre DMARC et DKIM ?

- SPF vs DKIM vs DMARC : différences et complémentarité

- Quels sont les avantages métier à mettre en œuvre DMARC ?

- Comment DMARC soutient-il la conformité et les efforts réglementaires ?

- DMARC est-il nécessaire pour les grandes entreprises ?

- Réalités des entreprises

- À quoi ressemble une « bonne » application ?

- Comment une plateforme moderne aide-t-elle ?

- DMARC est-il utile aux PME ?

- Réalités PME

- Une mise en œuvre simple et sûre

- Collaborer avec Red Sift

- DMARC

- Qu’est-ce que DMARC ?

- Comment fonctionne DMARC ?

- Qu’est-ce qu’une politique DMARC ?

- Pourquoi une politique DMARC « reporting » n’est-elle pas suffisante ?

- Quelle différence entre DMARC et SPF ?

- Quelle différence entre DMARC et DKIM ?

- SPF vs DKIM vs DMARC : différences et complémentarité

- Quels sont les avantages métier à mettre en œuvre DMARC ?

- Comment DMARC soutient-il la conformité et les efforts réglementaires ?

- DMARC est-il nécessaire pour les grandes entreprises ?

- Réalités des entreprises

- À quoi ressemble une « bonne » application ?

- Comment une plateforme moderne aide-t-elle ?

- DMARC est-il utile aux PME ?

- Réalités PME

- Une mise en œuvre simple et sûre

- Collaborer avec Red Sift

DMARC

Qu’est-ce que DMARC ?

DMARC signifie « Domain-based Message Authentication, Reporting, and Conformance » (Authentification, rapports et conformité des messages basés sur le domaine). Il s’agit d’un protocole de sécurité email sortant qui permet aux propriétaires de domaine de reprendre le contrôle de leur identité email en indiquant aux boîtes de réception destinataires de rejeter les emails usurpés. Il fonctionne avec SPF et DKIM pour vérifier qu’un email provient d’une source autorisée et que l’adresse « From » visible est alignée avec le domaine authentifié.

DMARC empêche l’usurpation exacte du domaine en donnant la consigne aux serveurs destinataires de ne pas accepter les emails qui ne sont pas authentifiés comme venant de vous. Ainsi, les cybercriminels ne peuvent pas utiliser votre domaine pour envoyer des emails de phishing et mener des attaques BEC (Business Email Compromise). En 2026, DMARC est devenu une exigence standard pour les organisations qui envoient des emails en masse.

DMARC est également essentiel pour implémenter BIMI (Brand Indicators for Message Identification), exigeant une politique au moins à p=quarantine ou, idéalement, p=reject. Vérifiez si votre marque est prête BIMI avec notre outil de vérification gratuit.

Comment fonctionne DMARC ?

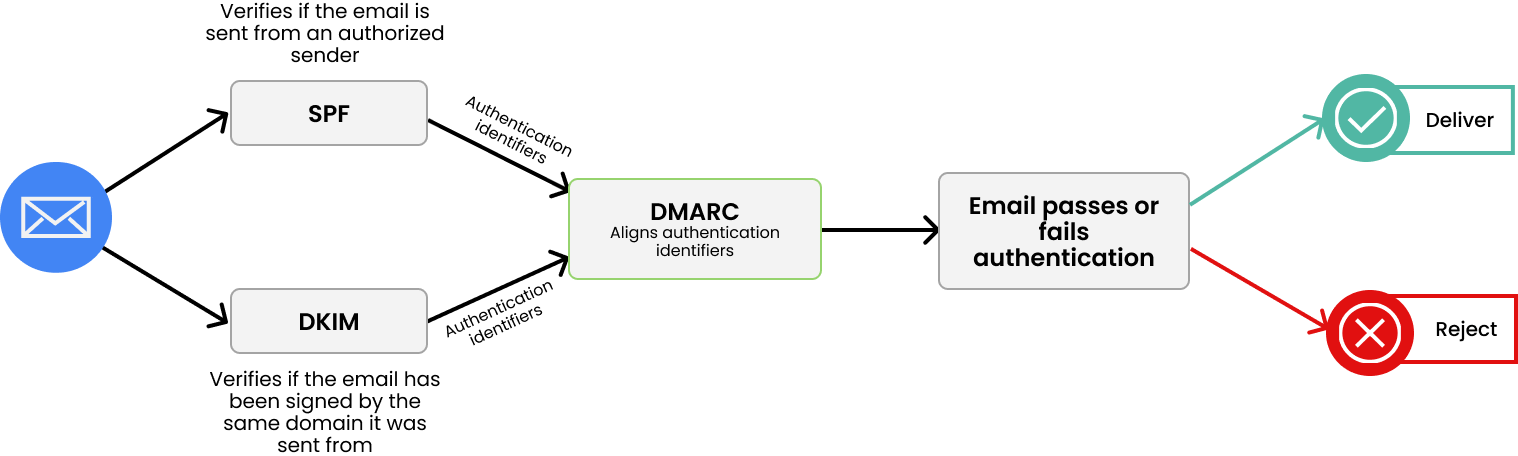

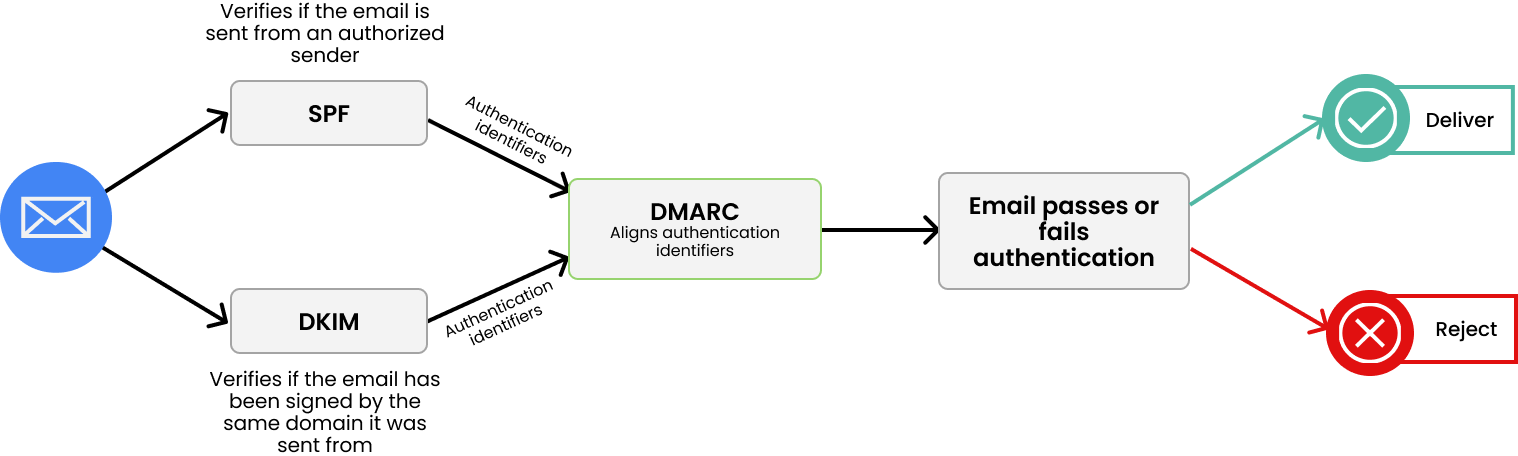

DMARC fonctionne à l’aide des protocoles de sécurité déjà existants SPF et DKIM. Votre enregistrement SPF est une liste blanche d’adresses IP autorisées à envoyer des emails en utilisant votre domaine. DKIM agit comme une signature numérique, permettant au destinataire de vérifier que vous êtes bien l’expéditeur déclaré. En configurant DMARC, vous passerez du temps à classer les expéditeurs autorisés à envoyer des emails pour votre domaine, et ceux qui ne le sont pas.

SPF et DKIM sont essentiels pour la sécurité de vos emails, mais aucun des deux n'empêche l’usurpation exacte. Tandis que ces protocoles informent le destinataire de l’origine de l’email, ils ne donnent pas d’instruction précise sur la façon de traiter l’email, c’est-à-dire que le destinataire ne sait pas quoi en faire.

DMARC combine donc les résultats de SPF et DKIM pour déterminer si votre email est authentique et autorisé. Ensuite, la politique DMARC que vous avez définie indique aux serveurs destinataires quoi faire de cet email.

Qu’est-ce qu’une politique DMARC ?

Une politique DMARC est un ensemble de règles publiées dans votre enregistrement DNS DMARC — défini par le tag « p= » — qui indiquent aux serveurs de messagerie destinataires comment traiter les messages qui échouent à l’authentification DMARC.

Quels sont les 3 types de politiques DMARC ?

Votre politique DMARC est en fait l’instruction que vous donnez aux serveurs destinataires pour leur indiquer quoi faire des emails provenant de votre domaine. Trois politiques sont possibles :

- p=none : cette politique indique au serveur destinataire d’accepter tous les emails de votre domaine, qu’ils passent ou non l’authentification.

- p=quarantine : cette politique indique au serveur destinataire d’envoyer dans les spams tous les emails de votre domaine qui échouent l’authentification.

- p=reject : cette politique indique au serveur destinataire de rejeter tout email de votre domaine qui échoue l’authentification.

Pourquoi une politique DMARC « reporting » n’est-elle pas suffisante ?

L’adoption de DMARC est un processus progressif. Commencer par « p=none » vous permet de surveiller les flux d’emails sans perturber les communications légitimes. Il est important de noter que même si « p=none » offre des données de monitoring précieuses, il ne prévient pas la livraison d’emails malveillants. Demeurer sur « p=none » laisse donc votre domaine vulnérable aux abus. Les principaux fournisseurs de messagerie appliquant désormais des exigences d’authentification, en 2026 les organisations reconnaissent que p=reject est la norme de sécurité, et non un ajout optionnel.

Pendant cette phase, analysez les rapports DMARC afin de bien configurer vos enregistrements SPF et DKIM pour toutes les sources d’emails légitimes. Une fois l’authentification correctement en place, vous pouvez passer à l’application de politiques telles que « p=quarantine » (qui dirige les emails suspects vers les spams/courriers indésirables), puis « p=reject » pour une protection complète.

Atteindre une politique « p=reject » est l’objectif ultime pour sécuriser votre domaine, car elle bloque activement les emails non autorisés. Cette transition doit être gérée avec soin afin d’assurer que toutes les sources d’emails légitimes soient bien authentifiées, minimisant ainsi le risque d’interruption des communications valides et en passant par l’étape « p=quarantine ».

Pour sécuriser réellement vos emails, « p=reject » procure une protection stricte contre des menaces croissantes. Démarrer par “p=none” est une excellente initiative et, avec un plan de mise en œuvre structuré par Red Sift, vous pouvez renforcer la sécurité email de votre domaine.

Quelle différence entre DMARC et SPF ?

SPF (Sender Policy Framework) est un protocole d’authentification email qui valide les IP des serveurs émetteurs par rapport à la politique SPF d’un domaine. DMARC (Domain-based Message Authentication, Reporting, and Conformance) utilise SPF et/ou DKIM pour imposer l’alignement du domaine, appliquer le rejet ou la quarantaine, et fournir des rapports pour surveiller l’usurpation et le phishing par email.

Quelle différence entre DMARC et DKIM ?

DKIM (DomainKeys Identified Mail) ajoute une signature numérique aux messages sortants, vérifiée via une clé publique dans le DNS pour confirmer l’intégrité du contenu et l’autorisation du domaine. DMARC (Domain-based Message Authentication, Reporting, and Conformance) combine les résultats DKIM et SPF pour appliquer l’alignement, rejeter ou mettre en quarantaine les emails non authentifiés, et fournir des rapports détaillés.

SPF vs DKIM vs DMARC : différences et complémentarité

SPF, DKIM et DMARC fonctionnent ensemble pour protéger les domaines email : SPF vérifie les IP émettrices autorisées, DKIM garantit l’intégrité du message grâce à une signature cryptographique, et DMARC applique l’alignement entre les résultats d’authentification et le domaine “From” visible tout en offrant contrôle et reporting.

En savoir plus sur les échecs fréquents SPF et DKIM et comment les corriger.

Quels sont les avantages métier à mettre en œuvre DMARC ?

Outre une posture de sécurité email renforcée, DMARC offre également de véritables bénéfices pour l’entreprise. Voici quelques avantages clés :

Bénéficier d’une visibilité complète

DMARC fournit des rapports couvrant la plupart, sinon la totalité, des emails issus du domaine de votre organisation. Cela contraste avec les solutions de cybersécurité traditionnelles qui ne détectent que le phishing entrant. Sans DMARC, les organisations n’ont pas une vision complète du nombre et de l’ampleur des attaques ciblant leur domaine.

Protéger votre réputation et contrer l’usurpation de marque

Les attaques de phishing par imitation exacte peuvent gravement nuire à la réputation. Les arnaques de phishing attirent une mauvaise publicité, la responsabilité étant souvent attribuée à l’organisation usurpée.

Assurer la sécurité financière

Payer de fausses factures ou effectuer des virements suite à des emails usurpant le dirigeant d'une entreprise est fréquent.

Afficher votre logo enregistré dans vos emails

BIMI (Brand Indicators for Message Identification) est un standard qui permet d’afficher le logo enregistré de votre marque dans l’avatar de tout email DMARC authentifié que vous envoyez, grâce à des certificats Verified Mark. BIMI accroît la visibilité de la marque, et des études ont montré un impact positif sur la confiance, l’interaction et les achats des consommateurs. Être conforme DMARC vous rend éligible à cet atout pour l’image de votre marque.

Améliorer la délivrabilité des emails

Lorsqu’un DMARC à p=reject est correctement configuré, les expéditeurs indiquent aux FAI qu’ils prennent des mesures pour authentifier leurs emails et renforcer la sécurité de leur domaine. Cela renforce la confiance des FAI, réduisant le risque que des emails légitimes soient marqués par erreur comme spam ou phishing.

Pour comprendre pourquoi DMARC et la délivrabilité sont liés, il est utile de savoir comment fonctionnent les rebonds. Lorsqu’un email ne peut être distribué, le serveur destinataire renvoie une notification à l’adresse indiquée dans l’en-tête return-path, technique et cachée du destinataire. Elle peut être identique à l’adresse “From:”, mais elle est souvent différente.

Cette différence est cruciale pour DMARC. De nombreux services d’envoi tiers (plateformes marketing, CRM, outils transactionnels) définissent le return-path sur leur propre domaine pour gérer les rebonds à votre place. C’est utile pour la propreté des listes, mais cela crée un problème d’alignement SPF. L’analyse SPF vérifie le domaine return-path, donc si le prestataire utilise son domaine ici, SPF authentifie son domaine et non le vôtre. DMARC compare ensuite le domaine return-path à votre “From” visible et constate un désalignement. SPF passe, mais l’alignement échoue.

Quand cela se produit, votre résultat DMARC repose totalement sur DKIM. Si le prestataire signe les emails avec votre domaine dans le paramètre DKIM d=, l’alignement DKIM passe et DMARC reste valide. Si DKIM n’est pas configuré pour votre domaine, l’email échouera complètement à DMARC.

La solution consiste à garantir que chaque prestataire d’envoi possède la fonction DKIM signing avec votre domaine. La plupart des plateformes appellent cela ‘whitelabeling’ ou ‘authentification de domaine personnalisé’. Sans cela, vous ne pouvez pas atteindre l’application DMARC pour les emails envoyés par ce service, et ces messages risquent davantage d’atterrir en spam ou d’être purement rejetés.

Renforcer la confiance

Les organisations qui ne prennent pas les précautions nécessaires contre l’usurpation email sont considérées comme moins fiables. Les clients risquent de ne pas faire confiance aux emails “de” ces organisations et pourraient renoncer à interagir par email, ce qui nuirait à la communication client. En déployant DMARC, vous mettez en place un dispositif robuste qui confirme l’identité de votre organisation.

Identifier et éliminer le « shadow IT »

Le shadow IT désigne les systèmes ou technologies de type “legacy”, installés par divers départements pour combler les lacunes de l’infrastructure, et qui ne sont pas toujours identifiables ni faciles à retirer. DMARC offre la visibilité nécessaire pour repérer et résoudre tout logiciel ou système hors norme, évitant ainsi l’envoi accidentel d’emails via des systèmes obsolètes. Mettre en place DMARC révèle tous les services qui envoient des emails depuis votre domaine, même ceux dont vous n’avez pas connaissance officielle.

Comment DMARC soutient-il la conformité et les efforts réglementaires ?

DMARC aide les organisations à se conformer aux recommandations en matière de sécurité email émises par des organismes gouvernementaux mondiaux tels que NIST, NCSC et la Commission européenne.

Comment DMARC assure-t-il la conformité avec NIS2 ?

La nouvelle directive européenne sur la sécurité des réseaux et des systèmes d’information (directive NIS2) a renforcé la pression réglementaire sur les organisations pour qu’elles agissent de façon proactive contre le phishing grâce à une politique DMARC en « reject ».

La directive NIS2 est un règlement européen qui établit un haut niveau commun de cybersécurité au sein de l’UE. Pour les entités essentielles et importantes, s’y conformer est obligatoire.

Bien que la directive NIS2 ne mentionne pas explicitement DMARC ou une politique « reject », plusieurs exigences touchent aux principes soutenus par DMARC, et l’absence d’une politique « reject » pourrait être vue comme un affaiblissement de la conformité à cinq exigences ou principes NIS2 identifiés.

- Sécurité dès la conception et par défaut : La directive exige que les « fournisseurs de réseaux publics de communications électroniques ou de services électroniques de communications accessibles au public » adoptent la sécurité dès la conception et par défaut. Une politique DMARC « reject », en tant que standard reconnu mondialement contre l’usurpation des domaines email, est une composante centrale de cette stratégie.

- Mesures de gestion des risques : La directive requiert des mesures techniques et organisationnelles appropriées, proportionnées et destinées à gérer les risques pesant sur la sécurité des réseaux et systèmes d’information. Une politique DMARC « reject » est une mesure clé face au phishing et à l’usurpation email, qui peuvent entraîner les risques décrits dans ce document.

- Sécurité de la chaîne d’approvisionnement : La directive impose de garantir la sécurité de ses propres systèmes comme de ceux de la chaîne d’approvisionnement. Une politique DMARC « reject » permet de vérifier que seuls les prestataires tiers autorisés envoient des emails au nom de l’entité, protégeant ainsi des attaques initiées depuis des prestataires compromis mais aussi les fournisseurs eux-mêmes contre l’usurpation frauduleuse.

- Déclaration d’incident : Les entités doivent déclarer les incidents ayant un impact significatif sur la continuité des services essentiels. DMARC n’est pas un mécanisme de déclaration d’incident, mais ses rapports agrégés et forensiques aident à détecter et répondre rapidement à des incidents liés au spoofing.

- Résilience : Les entités doivent garantir la résilience de leurs systèmes et réseaux. Une politique DMARC « reject » contribue à cette résilience en protégeant la messagerie, composant crucial du réseau, contre les usages non autorisés.

Comment DMARC garantit-il la conformité avec les exigences d’envoi de masse de Microsoft, Google et Yahoo ?

Depuis février 2024, Microsoft, Google et Yahoo ont mis en place de nouvelles exigences pour les expéditeurs de masse, marquant une nouvelle ère de conformité email, dont la mise en œuvre de DMARC. Ces fournisseurs requièrent désormais des expéditeurs de plus de 5 000 emails par jour de satisfaire des exigences d’authentification pour la livraison vers les adresses se terminant par gmail.com ou yahoo.com.

Les exigences s’appliquent depuis le 1er février 2024 et incluent :

- Configurer SPF et DKIM pour chaque domaine d’expédition

- Utiliser un domaine « From » aligné avec l’un des domaines de SPF ou DKIM

- Publier une politique DMARC d’au moins « p=none » pour chaque domaine d’expédition

- S’assurer que les domaines ou IPs d’envoi ont le FcrDNS configuré

- Utiliser une connexion TLS lors de la transmission d’emails

- Activer la désinscription en un clic pour les promotions

- Maintenir un taux de spam inférieur à 0,10 % selon Google Postmaster Tools

Comment DMARC assure-t-il la conformité avec DORA ?

Le Digital Operational Resilience Act (DORA) est un cadre réglementaire de l’Union européenne destiné à garantir la résilience opérationnelle numérique du secteur financier, harmonisant notamment la gestion des risques IT, le reporting d’incident, les tests de résilience numérique, etc.

Même si une organisation n’est pas une institution financière, DORA fixe des seuils critiques pour les services fournis au secteur financier. Si votre société fournit des services à une telle institution et atteint ces seuils critiques, vous êtes soumis à DORA. De plus, les établissements financiers sont amenés à exiger, dans le cadre de DORA, des contrôles de sécurité stricts à leurs prestataires, DMARC en « reject » inclus.

DORA ne donne pas de prescription technique précise, mais cible trois aspects importants pour DMARC avec la politique « reject » :

- Gestion des risques TIC : DORA insiste sur une gestion des risques TIC efficace. Mettre en œuvre DMARC en « reject » contribue directement à cet objectif en limitant le phishing, le spoofing et autres menaces liées à l’email, renforçant la sécurité de l’écosystème TIC.

- Risque tiers : DORA exige que les institutions financières gèrent et réduisent les risques associés à leurs prestataires, y compris de services de communications. DMARC « reject » aide à réduire ces risques d’attaques email, améliorant la sécurité et la résilience pour les clients institutionnels.

- Résilience opérationnelle : DORA met l’accent sur la résilience opérationnelle des fournisseurs de services financiers. DMARC « reject » participe à cette résilience en garantissant l’intégrité et l’authenticité des messages, limitant les incidents dus au phishing ou à d’autres attaques email.

Comment DMARC assure-t-il la conformité avec PCI 4.0.1 ?

Le Payment Card Industry Data Security Standard (PCI DSS) est un cadre mondialement reconnu qui vise à garantir que toute organisation acceptant, traitant, stockant ou transmettant des données de carte bancaire maintienne un environnement sécurisé. La mise en œuvre de DMARC est reconnue comme essentielle pour répondre à ces exigences. En authentifiant les emails de votre domaine via SPF et DKIM et en offrant de la visibilité sur les utilisations non autorisées, DMARC soutient les objectifs de PCI DSS 4.0.1 pour la protection des données de carte. Cela réduit le risque de phishing, aide à instaurer la confiance et renforce la sécurité de l’organisation.

PCI DSS 4.0.1 invite les organisations à adopter une approche proactive et basée sur les risques, et DMARC s’intègre parfaitement dans ce cadre. En permettant d’imposer une politique de « reject » pour les emails non authentifiés, DMARC prévient activement la distribution d’emails malveillants, répondant ainsi à des exigences clés sur la réduction des risques. Les capacités de reporting apportent par ailleurs des informations utiles sur l’écosystème email, permettant de détecter les failles et progresser en continu. DMARC est donc une couche de sécurité clé pour la conformité PCI DSS 4.0 et la résilience contre les cybermenaces évolutives.

Pour préparer la conformité PCI DSS 4.0.1, les organisations doivent commencer par une analyse d’écarts. Il faut aussi privilégier les outils automatisés de gestion de certificats comme Red Sift Certificates pour gérer les validations et renouvellements, et consulter un Qualified Security Assessor (QSA) pour sécuriser les stratégies de conformité.

Comment DMARC assure-t-il la conformité avec le RGPD ?

Le Règlement Général sur la Protection des Données (RGPD) est entré en vigueur en mai 2018, vous obligeant à avoir un accord de traitement des données avec chaque prestataire cloud manipulant des données de citoyens européens. Avec DMARC, si un prestataire cloud envoie des emails en utilisant votre nom de domaine dans le champ « From », DMARC le révélera. Bien qu’une politique DMARC « reject » ne soit pas explicitement requise par le RGPD.

DMARC est-il nécessaire pour les grandes entreprises ?

Oui. DMARC est essentiel pour les grandes organisations afin de stopper l’usurpation massive de domaine. Pour les groupes mondiaux au Royaume-Uni, dans l’UE ou aux États-Unis, c’est la base pour la prévention du phishing et BEC, la protection de la marque, la conformité et la délivrabilité fiable sur Microsoft 365 et Google Workspace.

Réalités des entreprises

Les grands environnements n’ont presque jamais un seul expéditeur. Plusieurs marques, zones, filiales, plateformes marketing, CRM, systèmes de ticketing se conjuguent. Les fusions-acquisitions ajoutent des domaines legacy. Sans inventaire précis et contrôles progressifs, les déploiements DMARC échouent, et même les emails légitimes peuvent rater l’alignement.

À quoi ressemble une « bonne » application ?

- Identifier tous les expéditeurs des domaines principaux comme secondaires. Séparer le trafic critique du marketing ou des communications régionales.

- Stabiliser le mode p=none, consulter les rapports agrégés, corriger les alignements SPF ou DKIM. La délégation des sous-domaines aide à réduire le risque.

- Passer à p=quarantine pour les flux à faible risque, puis élargir aux flux à forte valeur lorsque l’alignement est stable.

- Atteindre p=reject lorsque les taux d’échec deviennent faibles et maîtrisés. Garder l’alerte pour les sources inattendues ou nouvelles.

- Opérer et auditer : rotation des clés, traçabilité des changements, rapports de direction pour répondre aux standards UK, UE & US.

Comment une plateforme moderne aide-t-elle ?

Une plateforme DMARC de niveau entreprise, comme Red Sift OnDMARC, accélère ce parcours via la découverte automatisée des expéditeurs, les recommandations correctives, la détection d’anomalies, et l’accès par rôles pour les équipes mondiales. Elle priorise les actions efficaces, transforme les données XML en rapports clairs, et gère la politique multi-domaine à grande échelle. Dès 2026, les meilleures plateformes permettent d’atteindre une application p=reject en 6 à 8 semaines au lieu des six mois autrefois habituels. Résultat : un passage à l’application plus rapide, moins d’angles morts et une gouvernance homogène sur toutes les entités.

DMARC est-il utile aux PME ?

Oui. Les PME sont souvent victimes d’usurpation ou d’arnaques à la facture. En déployant DMARC, vous protégez contre le phishing qui semble venir de vous, gagnez la confiance client, réduisez le risque cyber et respectez les exigences des grands fournisseurs comme Google, Yahoo et Microsoft.

Réalités PME

Vous utilisez peu d’outils, souvent sans équipe sécurité dédiée. Les obstacles fréquents sont la peur de casser l’email, un manque de temps, et l’incompréhension des rapports XML. Vous avez besoin d’étapes claires, de notifications précises, et d’un accompagnement.

Une mise en œuvre simple et sûre

- Configurer SPF, DKIM et DMARC sur le domaine principal et tous vos outils d’envoi, puis démarrer en p=none.

- Surveiller quelques semaines, corriger l’alignement pour les newsletters, factures et messages CRM.

- Passer à p=quarantine lorsque les taux d’échec diminuent. Vérifiez les rebonds et les absences d’alignement.

- Avancer à p=reject dès que la stabilité est constatée.

- Surveiller via alertes légères, contrôles trimestriels et rotation des clés DKIM.

Collaborer avec Red Sift

Une plateforme DMARC guidée, telle que Red Sift OnDMARC, détecte qui envoie en votre nom, fournit les changements exacts SPF/DKIM à effectuer, et conseille sur les avancées de politique. Les tableaux de bord vous signalent clairement lorsqu’un nouvel outil commence à envoyer ou qu’un échec d’alignement survient, pour corriger rapidement sans expertise approfondie de l’email.

Questions fréquentes : Guide de la sécurité de l’email

Toutes les mesures de sécurité des emails (à l’exception de DMARC) sont inefficaces pour détecter un email malveillant lorsqu’il semble provenir d’un domaine légitime. Cela s’explique par une faille dans le Simple Mail Transfer Protocol (SMTP). En octobre 2008, le Network Working Group l’a officiellement qualifié « d’intrinsèquement non sécurisé », indiquant que quiconque pouvait usurper un domaine et l’utiliser pour envoyer des emails frauduleux en se faisant passer pour le propriétaire du domaine.

Quiconque possède quelques connaissances de base en codage peut apprendre, en quelques recherches sur Google, les étapes nécessaires pour usurper l’identité d’un email. Le résultat est un email qui semble légitime sans les indicateurs typiques de phishing. Avec 3,4 milliards d’emails de phishing envoyés chaque jour, les systèmes de messagerie restent la cible privilégiée des cybercriminels.

SPF (Sender Policy Framework) vérifie qu’un email est envoyé à partir d’une adresse IP autorisée par l’enregistrement SPF du domaine expéditeur, via un enregistrement TXT DNS qui liste les serveurs de messagerie autorisés.

DKIM (DomainKeys Identified Mail) utilise une signature cryptographique, validée par une clé publique dans le DNS, pour confirmer que le contenu de l’email n’a pas été modifié et provient d’un domaine autorisé. Tous deux sont essentiels à la sécurité de l’email, mais aucun ne prévient l’usurpation exacte d’un domaine.

Si ces protocoles informent le destinataire de l’origine d’un email, celui-ci n’a aucune instruction sur la façon d’agir sur cette information. Les principaux fournisseurs de messagerie exigent désormais SPF et DKIM pour les expéditeurs d’emails en masse en 2026.

DMARC signifie Domain-based Message Authentication, Reporting, and Conformance. C’est un protocole de sécurité sortante de l’email qui permet aux propriétaires de domaines d’indiquer aux boîtes de réception de rejeter les emails usurpés. DMARC fonctionne en combinant les résultats de SPF et DKIM pour déterminer si votre email est authentique et autorisé.

La politique DMARC (définie par le tag « p= » dans votre enregistrement DNS) indique ensuite aux serveurs destinataires ce qu’ils doivent en faire. DMARC empêche l’usurpation exacte d’un domaine en demandant aux serveurs destinataires de ne pas accepter les emails qui ne sont pas authentifiés. En 2026, DMARC est devenu une exigence standard pour les organisations envoyant des emails en masse.

La spécification SPF limite les recherches DNS à 10. Si votre enregistrement SPF dépasse cette limite, le SPF échouera. Les mécanismes SPF comptabilisés sont : a, ptr, mx, include, redirect et exists. En réalité, 10 recherches ne suffisent pas car la plupart des entreprises utilisent plusieurs outils d’envoi d’emails.

G Suite utilise à lui seul 4 recherches DNS. Ajoutez HubSpot pour le marketing, qui en utilise 7, et vous dépassez déjà la limite. Dès que vous dépassez les 10 recherches SPF, votre trafic d’emails commencera à échouer aléatoirement à la validation. C’est pourquoi les organisations en 2026 passent à une gestion dynamique du SPF plutôt que de tenter de maintenir manuellement des enregistrements aplanis.

Mail Transfer Agent Strict Transport Security (MTA-STS) est une norme qui permet de chiffrer les messages envoyés entre deux serveurs de messagerie. Elle spécifie que les emails ne peuvent être envoyés que via une connexion chiffrée Transport Layer Security (TLS), ce qui empêche l’interception par des cybercriminels. SMTP seul ne fournit aucune sécurité, ce qui le rend vulnérable aux attaques de type man-in-the-middle où les communications sont interceptées et potentiellement modifiées.

De plus, le chiffrement est optionnel dans SMTP, ce qui signifie que les emails peuvent être envoyés en clair. Sans MTA-STS, un attaquant peut intercepter la communication et forcer l’envoi du message en texte clair. En 2026, MTA-STS est devenu un contrôle de sécurité standard pour les organisations traitant des communications sensibles.

En mettant en place DMARC, vous bénéficiez de l’arrêt des tentatives de phishing paraissant provenir de votre domaine, d’une confiance renforcée de vos clients, d’un risque cyber réduit ainsi que du respect des exigences des plateformes d’envoi en masse, comme Google, Yahoo et Microsoft.

DMARC renforce la conformité avec PCI DSS 4.0 et améliore la résilience globale de l’organisation face à l’évolution des menaces cyber. Une fois la politique en p=reject (application), DMARC bloque la fraude fournisseurs, la prise de contrôle de comptes et l’usurpation d’identité par email en empêchant les acteurs malveillants d’utiliser votre domaine pour envoyer des emails de phishing ou réaliser des attaques de fraude au Président (BEC). Selon le rapport Data Breach Investigations Report de Verizon 2025, les attaques BEC constituent plus de 17 à 22% de tous les incidents d’ingénierie sociale.

Red Sift OnDMARC accélère le parcours DMARC grâce à la découverte automatisée des expéditeurs, à des corrections préconisées, à la détection des anomalies et à des accès par rôle pour les équipes globales. À partir de 2026, les principales plateformes permettent aux entreprises d’atteindre l’application p=reject (enforcement) en 6 à 8 semaines, contre six mois auparavant.

L’un des bénéfices les plus fréquemment rapportés d’OnDMARC est le délai moyen de 6 à 8 semaines pour atteindre l’application totale. La puissante automatisation de la plateforme analyse en continu ce qui se passe sur votre domaine, mettant en avant des alertes précises sur les changements à effectuer et où. En 24 heures après l’ajout de votre enregistrement DMARC spécifique dans le DNS, OnDMARC commence à analyser et afficher les rapports DMARC dans des tableaux de bord clairs.

Les principaux fournisseurs d’email, dont Microsoft, Google et Yahoo, exigent désormais la mise en place de DMARC pour les expéditeurs d’emails en masse (organisations envoyant plus de 5 000 emails par jour) depuis 2024-2025, et ces exigences sont devenues standard en 2026.

En plus des exigences des fournisseurs de boîtes de réception, certains secteurs et réglementations gouvernementales tendent vers l’obligation de DMARC. Les agences fédérales américaines sont tenues d’utiliser DMARC, tout comme les établissements de paiement réglementés par DORA. De plus, la mise en œuvre de DMARC renforce la conformité avec PCI DSS 4.0, le RGPD, et NIS2. Pour la cybersécurité, la sécurité des emails et les équipes IT, s’assurer que la sécurité des emails de votre organisation soit conforme aux bonnes pratiques internationales et aux exigences en vigueur est essentiel.