La mejor guía de seguridad del correo electrónico para líderes en ciberseguridad

- DMARC

- ¿Qué es DMARC?

- ¿Cómo funciona DMARC?

- ¿Qué es una política DMARC?

- ¿Por qué no es suficiente una política DMARC de "reporting"?

- ¿Cuál es la diferencia entre DMARC y SPF?

- ¿Cuál es la diferencia entre DMARC y DKIM?

- SPF vs DKIM vs DMARC: en qué se diferencian y cómo se relacionan

- ¿Qué beneficios empresariales aporta implementar DMARC?

- ¿Cómo apoya DMARC los esfuerzos de cumplimiento y regulación?

- ¿Es DMARC necesario para las organizaciones empresariales?

- Realidades empresariales

- ¿Cómo es una “buena” implementación?

- Cómo ayuda una plataforma moderna

- ¿Es DMARC necesario para pequeñas y medianas empresas (PYME)?

- Realidades para las PYME

- Despliegue sencillo y seguro

- Colaborando con Red Sift

- DMARC

- ¿Qué es DMARC?

- ¿Cómo funciona DMARC?

- ¿Qué es una política DMARC?

- ¿Por qué no es suficiente una política DMARC de "reporting"?

- ¿Cuál es la diferencia entre DMARC y SPF?

- ¿Cuál es la diferencia entre DMARC y DKIM?

- SPF vs DKIM vs DMARC: en qué se diferencian y cómo se relacionan

- ¿Qué beneficios empresariales aporta implementar DMARC?

- ¿Cómo apoya DMARC los esfuerzos de cumplimiento y regulación?

- ¿Es DMARC necesario para las organizaciones empresariales?

- Realidades empresariales

- ¿Cómo es una “buena” implementación?

- Cómo ayuda una plataforma moderna

- ¿Es DMARC necesario para pequeñas y medianas empresas (PYME)?

- Realidades para las PYME

- Despliegue sencillo y seguro

- Colaborando con Red Sift

DMARC

¿Qué es DMARC?

DMARC significa Autenticación de Mensajes, Informes y Conformidad Basada en Dominio. Es un protocolo de seguridad de correo electrónico saliente que permite a los propietarios de dominios recuperar el control de su identidad de correo indicando a las bandejas de entrada receptoras que rechacen los correos de suplantación. Funciona junto con SPF y DKIM para verificar que un correo electrónico se haya enviado desde una fuente autorizada y que la dirección visible "De" coincida con el dominio autenticado.

DMARC detiene la suplantación exacta del dominio al indicar a los servidores de los destinatarios que no acepten correos electrónicos que no estén autenticados como provenientes de ti. Así, los actores maliciosos no pueden usar tu dominio para enviar correos de suplantación o llevar a cabo Compromiso de Correo Empresarial (BEC). En 2026, DMARC se ha convertido en un requisito estándar para organizaciones que envían correo masivo.

DMARC también es esencial para implementar BIMI (Indicadores de Marca para Identificación de Mensajes), requiriendo como mínimo una política de p=quarantine o, idealmente, p=reject. Comprueba si tu marca está lista para BIMI con nuestro verificador gratuito.

¿Cómo funciona DMARC?

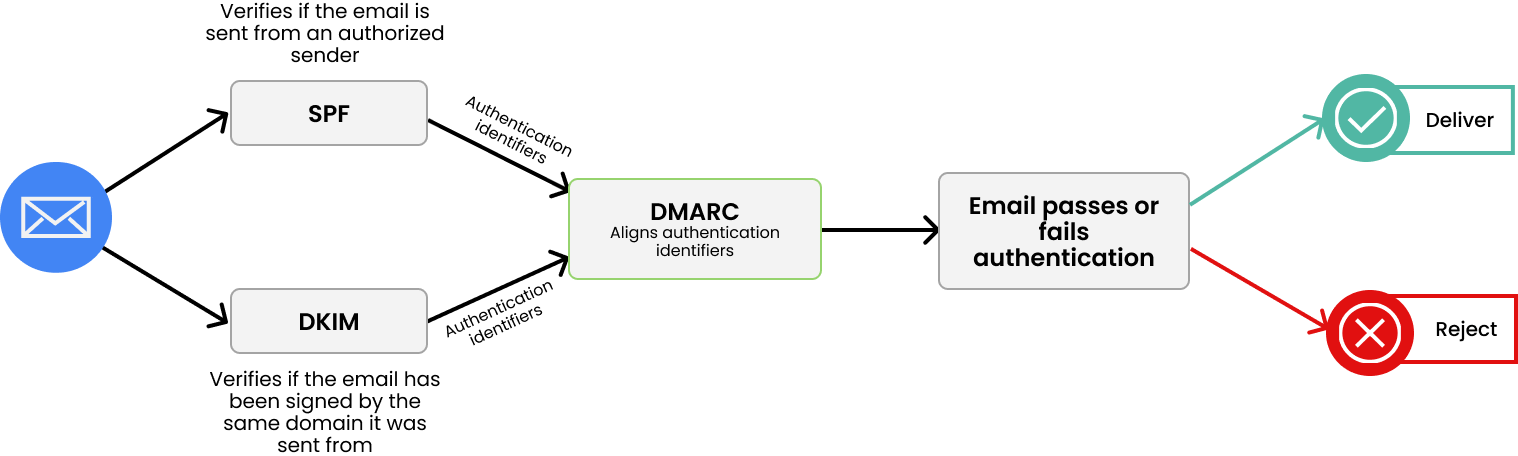

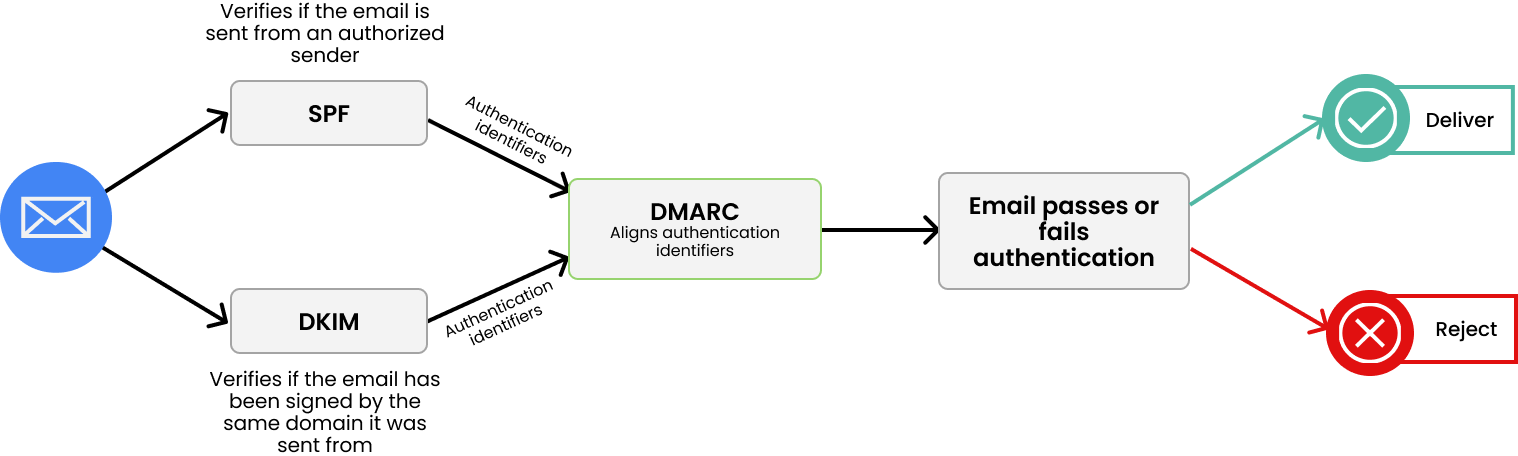

DMARC utiliza los protocolos de seguridad existentes SPF y DKIM. Tu registro SPF es una lista blanca de direcciones IP que has autorizado para enviar correos electrónicos usando tu dominio. DKIM funciona como una firma digital, informando al destinatario que realmente eres quien dices ser. Al configurar DMARC por primera vez, dedicarás un tiempo a clasificar qué remitentes has autorizado para enviar correos desde tu dominio y cuáles no.

SPF y DKIM son esenciales para la configuración de seguridad de tu correo, pero ninguno previene la suplantación exacta. Aunque los protocolos indican al destinatario de quién es el correo, el destinatario no tiene instrucciones sobre cómo actuar, es decir, no sabe qué hacer con tu correo.

Por eso, DMARC combina los resultados de SPF y DKIM para determinar si tu correo es auténtico y autorizado. Luego, la política DMARC que hayas definido les indica a los servidores de destino qué hacer con él.

¿Qué es una política DMARC?

Una política DMARC es el conjunto de reglas publicadas en el registro DNS DMARC de tu dominio —definido por la etiqueta “p=”— que indica a los servidores de correo receptores cómo manejar los mensajes que no pasen la autenticación DMARC.

¿Cuáles son los 3 tipos de políticas DMARC?

Tu política DMARC es, básicamente, la instrucción que das a los servidores de destino sobre qué hacer con los correos que provienen de tu dominio. Existen tres políticas a elegir:

- p=none: esta política indica al servidor receptor que acepte todos los correos de tu dominio, independientemente de si pasan o no la autenticación.

- p=quarantine: esta política indica al servidor receptor que envíe a la carpeta de spam los correos electrónicos de tu dominio que no pasen la autenticación.

- p=reject: esta política indica al servidor receptor que rechace cualquier correo proveniente de tu dominio que no pase la autenticación.

¿Por qué no es suficiente una política DMARC de "reporting"?

La adopción de DMARC es un proceso por fases. Comenzar con "p=none" te permite monitorizar el flujo de correos sin interrumpir las comunicaciones legítimas. Es importante recalcar que aunque "p=none" ofrece valiosa información de monitoreo, no impide que los correos maliciosos sean entregados. Por lo tanto, permanecer en "p=none" deja tu dominio vulnerable a abusos. Con los principales proveedores de correo exigiendo ahora requisitos de autenticación, las organizaciones en 2026 reconocen que p=reject es el estándar de seguridad, no una mejora opcional.

Durante esta fase, analiza los reportes DMARC para configurar correctamente los registros SPF y DKIM de todas tus fuentes legítimas de correo. Una vez tengas confianza en la autenticación de tus correos, puedes avanzar hacia políticas como "p=quarantine" (que envía los correos fallidos a la carpeta de spam) y, finalmente, "p=reject" para una protección completa.

Alcanzar una política "p=reject" es la meta definitiva para proteger tu dominio, ya que bloquea activamente los correos no autorizados. Sin embargo, esta transición debe gestionarse cuidadosamente para asegurarte de que todas tus fuentes legítimas estén debidamente autenticadas, minimizando el riesgo de interrumpir comunicaciones válidas y pasando por la etapa de “p=quarantine”.

Para proteger completamente tus correos, "p=reject" ofrece la protección más estricta ante amenazas cada vez mayores. Comenzar con “p=none” es un excelente inicio y, con un plan de implementación estructurado de Red Sift, puedes reforzar la seguridad del correo de tu dominio.

¿Cuál es la diferencia entre DMARC y SPF?

SPF (Sender Policy Framework) es un protocolo de autenticación de correo que valida las IP de los servidores remitentes frente a la política SPF de un dominio. DMARC (Domain-based Message Authentication, Reporting, and Conformance) utiliza SPF y/o DKIM para aplicar la alineación del dominio, establecer reglas de rechazo o cuarentena, y proporcionar reportes para monitorear la suplantación y el phishing.

¿Cuál es la diferencia entre DMARC y DKIM?

DKIM (DomainKeys Identified Mail) añade una firma digital a los mensajes salientes, verificada mediante una clave pública en DNS, para confirmar la integridad del contenido y la autorización del dominio. DMARC (Domain-based Message Authentication, Reporting, and Conformance) combina los resultados de DKIM y SPF para aplicar alineación, bloquear o poner en cuarentena los correos no autenticados y ofrecer reportes detallados.

SPF vs DKIM vs DMARC: en qué se diferencian y cómo se relacionan

SPF, DKIM y DMARC trabajan juntos para proteger los dominios de correo: SPF verifica las IP autorizadas para envío, DKIM asegura la integridad de los mensajes con firmas criptográficas y DMARC aplica alineación entre resultados de autenticación y el dominio visible "De", así como control de políticas y reportes.

¿Qué beneficios empresariales aporta implementar DMARC?

Más allá de fortalecer la seguridad del correo, DMARC también puede aportar beneficios empresariales reales. A continuación, algunos de los principales beneficios de implementar DMARC.

Disfruta de visibilidad total

DMARC proporciona reportes que muestran la mayoría, si no todos, los correos enviados desde el dominio de tu organización. Esto contrasta con las soluciones tradicionales de ciberseguridad, que solo detectan los correos de phishing entrantes. Sin DMARC, las organizaciones no obtienen una imagen completa del número y la magnitud de los ataques que enfrentan.

Protege tu reputación y frena el abuso de marca

Los ataques de phishing que usan suplantación exacta pueden causar graves daños reputacionales. Las estafas de phishing atraen prensa negativa, y la responsabilidad suele recaer en la organización suplantada.

Garantiza la seguridad financiera

El pago de facturas falsas o transferencias bancarias a partir de correos que suplantan al CEO de una empresa es algo común.

Haz que tu logo registrado aparezca en tus emails

BIMI (Indicadores de Marca para Identificación de Mensajes) es un estándar que permite que tu logo registrado sea visible en el avatar de los correos autenticados mediante DMARC, usando Certificados de Marca Verificada. BIMI aumenta la visibilidad de tu marca y los estudios muestran que tiene un impacto positivo significativo en la confianza, interacción y decisiones de compra de los consumidores. Ser compatible con DMARC te permite aprovechar esta recompensa.

Mejora la entregabilidad de tu correo

Cuando DMARC está correctamente configurado con la política p=reject, los remitentes muestran a los ISPs que están tomando medidas para autenticar sus correos y mejorar la seguridad de su dominio. Esto genera confianza con los ISPs, reduciendo la probabilidad de que los correos legítimos sean marcados erróneamente como spam o phishing.

Fomenta la confianza

Las organizaciones que no adoptan precauciones para evitar la suplantación por correo suelen ser consideradas menos confiables. Los clientes pueden no confiar en los mensajes enviados supuestamente desde estas organizaciones, lo que puede hacer que el correo deje de ser un canal efectivo de comunicación con ellos. Implementando DMARC, pones en marcha una medida sólida que confirma la identidad de tu organización.

Identifica y elimina el shadow IT

El shadow IT son los sistemas heredados o tecnología implantada por áreas de la empresa para cubrir carencias en la infraestructura, y no siempre es fácil de identificar o eliminar. DMARC te da la visibilidad necesaria para detectar y resolver software o sistemas externos, evitando que estos sistemas antiguos envíen correos accidentalmente. Implementar DMARC permite descubrir todos los servicios que envían correos desde tu dominio, los conozcas oficialmente o no.

¿Cómo apoya DMARC los esfuerzos de cumplimiento y regulación?

DMARC ayuda a las organizaciones a cumplir con las recomendaciones de seguridad de correo electrónico emitidas por organismos gubernamentales globales, como NIST, NCSC y la Comisión Europea.

¿Cómo garantiza DMARC el cumplimiento con NIS2?

La Directiva actualizada sobre Seguridad de Redes y Sistemas de Información de la UE (Directiva NIS2) ha aumentado considerablemente la presión regulatoria para que las organizaciones actúen proactivamente contra el phishing mediante una política DMARC de "reject".

La Directiva NIS2 es una regulación de la UE que establece un alto nivel común de ciberseguridad en toda la UE. Para 'Entidades Esenciales e Importantes', cumplir con esta directiva es obligatorio.

Aunque el texto de la NIS2 no menciona expresamente DMARC ni una política "reject", varios de sus requisitos están relacionados con los principios que DMARC promueve, y la ausencia de una política DMARC de "reject" podría considerarse contraria a hasta cinco requisitos o principios directos de NIS2.

- Seguridad por diseño y por defecto: La directiva NIS2 exige a los ‘proveedores de redes públicas de comunicaciones electrónicas o servicios de comunicaciones electrónicas disponibles al público’ aplicar la seguridad por diseño y por defecto. Como estándar aceptado globalmente para evitar la suplantación de dominio, una política DMARC de "reject" es parte esencial de una estrategia de seguridad por diseño y por defecto.

- Medidas de gestión de riesgos: La directiva NIS2 exige a las 'Entidades Esenciales e Importantes' adoptar las medidas técnicas y organizativas adecuadas y proporcionadas para gestionar los riesgos que afectan a la seguridad de las redes y sistemas de información. Una política DMARC "reject" cumple con este requisito, ya que es una medida clave para gestionar el riesgo de ataques de phishing y suplantación por correo.

- Seguridad en la cadena de suministro: La directiva NIS2 obliga a las entidades a garantizar la seguridad de las redes y sistemas de información, incluido el de su cadena de suministro. Una política DMARC "reject" ayuda asegurando que solo proveedores externos autorizados puedan enviar correos en nombre de la entidad, previniendo ataques de phishing desde proveedores comprometidos y protegiendo a estos mismos proveedores de ser víctimas de ataques de suplantación.

- Notificación de incidentes: Las entidades deben reportar incidentes que impacten significativamente la continuidad de servicios esenciales. Si bien DMARC no es en sí un mecanismo de reporte de incidentes, los informes agregados y forenses que genera ayudan a identificar y responder a incidentes relativos a suplantación de correo.

- Resiliencia: Las entidades deben tomar medidas para garantizar la resiliencia de sus sistemas y redes. Una política DMARC de "reject" contribuye a esto al proteger las comunicaciones por correo de la organización—una parte crítica de su red—frente al abuso de remitentes no autorizados.

¿Cómo garantiza DMARC el cumplimiento con los requisitos de envío masivo de Microsoft, Google y Yahoo?

Desde febrero de 2024, Microsoft, Google y Yahoo han implementado nuevos requisitos para remitentes masivos, marcando una nueva era de cumplimiento para el correo electrónico, que incluye la adopción de DMARC. Microsoft, Google y Yahoo ahora exigen que los remitentes masivos—los que envían más de 5,000 correos diarios—cumplan una serie de medidas de autenticación para garantizar el envío seguro hacia direcciones @gmail.com y @yahoo.com.

Los requisitos que entraron en vigor el 1 de febrero de 2024 incluyen:

- Configurar un SPF y DKIM para cada dominio que envía correos

- Enviar usando un dominio ‘De’ alineado con SPF o DKIM

- Publicar una política DMARC para cada dominio que envía correos con, al menos, “p=none”

- Asegurar que los dominios o IPs de envío tengan FcrDNS configurado

- Usar conexión TLS para transmitir correos

- Habilitar baja con un solo clic para quienes reciben correos promocionales

- Mantener tasas de spam debajo del 0,10% según Google Postmaster Tools

¿Cómo garantiza DMARC el cumplimiento con DORA?

El Reglamento de Resiliencia Operativa Digital (DORA) es un marco regulatorio de la Unión Europea dirigido a asegurar la resiliencia operativa digital del sector financiero. Busca establecer reglas estrictas y armonizadas para la resiliencia digital, incluyendo áreas como la gestión de riesgos TIC, reportes de incidentes, pruebas de resiliencia y más.

Aunque una organización no se clasifique como institución financiera, DORA define umbrales de criticidad para los servicios que prestan a entidades financieras. Si una organización es proveedora directa de servicios a una institución financiera y supera estos umbrales, entonces está sujeta a DORA. Además, es probable que bajo DORA, las instituciones financieras exijan controles de seguridad más estrictos a sus proveedores, incluido DMARC con política de “reject”.

Aunque DORA no detalla especificaciones técnicas, sí enfatiza tres aspectos relevantes para DMARC en política de “reject”:

- Gestión de riesgos TIC: Uno de los aspectos clave de DORA es garantizar una efectiva gestión de los riesgos TIC. Implementar una política DMARC "reject" contribuye directamente a este objetivo, previniendo phishing, suplantación y otras amenazas por correo, fortaleciendo el ecosistema TIC según los objetivos de DORA.

- Riesgo de terceros: DORA requiere que las entidades financieras gestionen y mitiguen los riesgos de sus proveedores de servicios, incluidos los de comunicaciones. Implementar DMARC "reject" disminuye el riesgo de amenazas por correo, mejorando la postura de seguridad y reduciendo los riesgos de terceros frente a sus clientes financieros.

- Resiliencia operativa: DORA da gran importancia a la resiliencia operativa de los proveedores de servicios financieros. Una política DMARC "reject" puede mejorar esta resiliencia al asegurar la integridad y autenticidad del correo, reduciendo el riesgo de incidentes por phishing u otros ataques por correo.

¿Cómo garantiza DMARC el cumplimiento con PCI 4.0.1?

El Payment Card Industry Data Security Standard (PCI DSS) es un marco globalmente reconocido que exige que todas las empresas que aceptan, procesan, almacenan o transmiten datos de tarjetas de pago aseguren su entorno. Implementar DMARC es una parte esencial para cumplir con estos requisitos. Garantiza que los correos enviados desde el dominio sean autenticados mediante SPF y DKIM y brinda visibilidad al propietario de posibles usos no autorizados, apoyando la protección de entornos de datos de tarjetas según PCI DSS 4.0.1. Reduce el riesgo de phishing que podría originar brechas, ayudando a instaurar confianza y mejorar la postura de seguridad.

PCI DSS 4.0.1 exige un enfoque proactivo y basado en riesgos para la ciberseguridad, y DMARC se ajusta perfectamente a ello. Permitiendo a los propietarios aplicar una política "reject" para correos no autenticados, DMARC previene activamente la llegada de correos maliciosos, cumpliendo requisitos clave de mitigación de riesgos. Las capacidades de reporte ofrecen perspectivas valiosas sobre el ecosistema de correos, facilitando la identificación de vulnerabilidades y mejorando el ciclo de mejora continua. Como capa fundamental de la seguridad del correo, DMARC no solo refuerza el cumplimiento PCI DSS 4.0, sino que también mejora la resiliencia global ante amenazas cibernéticas.

Las organizaciones que se preparan para la certificación PCI DSS 4.0.1 deben empezar con un análisis de brechas para identificar ámbitos de mejora. Priorizar la implantación de herramientas de gestión automática de certificados, como Red Sift Certificates, puede ayudar en la validación y renovación. Además, las empresas deben apoyarse en Qualified Security Assessors (QSAs) para afinar sus estrategias de cumplimiento.

¿Cómo garantiza DMARC el cumplimiento con GDPR?

El Reglamento General de Protección de Datos (GDPR) entró en vigor en mayo de 2018, exigiendo tener Acuerdos de Tratamiento de Datos (DPAs) con cada proveedor de servicios en la nube que gestione datos de consumidores de la UE en tu nombre. Con DMARC, si un proveedor utiliza tu dominio en el campo ‘De’ para enviar correo, DMARC te lo revelará. Si bien la política "reject" de DMARC no es un requisito explícito del GDPR.

¿Es DMARC necesario para las organizaciones empresariales?

Sí. DMARC es esencial para las grandes organizaciones que necesitan detener la suplantación de dominio a gran escala. Para empresas globales que operan en Reino Unido, UE y EE. UU., es fundamental para prevenir phishing y BEC, proteger la marca, cumplir normativas y asegurar la entrega en Microsoft 365 y Google Workspace.

Realidades empresariales

En grandes entornos rara vez hay un solo remitente. Manejas varias marcas, regiones y subsidiarias, plataformas de marketing, CRMs y sistemas de tickets. Las fusiones y adquisiciones añaden dominios heredados. Sin un inventario claro y controles por fases, la implementación de DMARC se retrasa y los correos legítimos pueden fallar la alineación.

¿Cómo es una “buena” implementación?

- Descubre todos los remitentes en dominios primarios y secundarios. Distingue tráfico crítico del de marketing o regional.

- Estabiliza en p=none, revisa reportes agregados y corrige alineaciones de SPF o DKIM. La delegación de subdominios ayuda a mitigar riesgos.

- Avanza a p=quarantine primero para los flujos de menor riesgo y expande a los críticos cuando la alineación sea estable.

- Llega a p=reject cuando las tasas de fallo sean bajas y conocidas. Mantén alertas para fuentes nuevas o no esperadas.

- Opera y audita con rotación de claves, control de cambios y reportes ejecutivos para cumplir con estándares de Reino Unido, UE y EE. UU.

Cómo ayuda una plataforma moderna

Una plataforma DMARC de nivel empresarial, como Red Sift OnDMARC, acelera este viaje con descubrimiento automatizado de remitentes, correcciones prescriptivas, detección de anomalías y acceso por roles para equipos globales. Destaca las acciones clave que te impulsan, convierte datos XML en análisis claros y gestiona la política multi-dominio a escala. Para 2026, las plataformas líderes permiten llegar a la aplicación p=reject en 6-8 semanas, en lugar de los seis meses habituales. El resultado es un menor tiempo hasta la protección, menos puntos ciegos y gobernanza consistente entre unidades de negocio.

¿Es DMARC necesario para pequeñas y medianas empresas (PYME)?

Sí. Las PYME son objetivos frecuentes de suplantación y fraude de facturas. Implementando DMARC puedes frenar intentos de phishing que parecen provenir de ti, fortalecer la confianza del cliente, reducir el riesgo cibernético y cumplir los nuevos requisitos para remitentes masivos de Google, Yahoo y Microsoft.

Realidades para las PYME

Dependes de pocas herramientas y a menudo sin un equipo de seguridad dedicado. Los impedimentos habituales son temor a interrumpir el correo, falta de tiempo y reportes XML difíciles de entender. Necesitas un camino guiado, pasos claros y alertas que te indiquen exactamente qué cambiar.

Despliegue sencillo y seguro

- Configura SPF, DKIM y DMARC en tu dominio principal y cualquier herramienta de envío, y comienza en p=none.

- Monitoriza unas semanas, corrige problemas de alineación para newsletters, facturas y CRM.

- Pasa a p=quarantine cuando la tasa de errores sea baja. Revisa rebotes o desalineaciones.

- Avanza a p=reject cuando los resultados sean estables.

- Permanece atento con alertas sencillas, revisiones trimestrales y rotación de claves DKIM.

Colaborando con Red Sift

Una plataforma DMARC guiada, como Red Sift OnDMARC, detecta quién envía en tu nombre, te indica los cambios exactos de SPF y DKIM y recomienda cuándo cambiar de política. Los paneles muestran claramente cuando una nueva herramienta comienza a enviar o algo falla la alineación, para que soluciones los problemas rápido sin experiencia técnica en correo.

Preguntas frecuentes: Guía sobre la seguridad del correo electrónico

Todas las medidas de seguridad para el correo electrónico (excepto DMARC) resultan ineficaces si un correo malicioso parece provenir de un dominio legítimo. El motivo es un defecto en el Simple Mail Transfer Protocol (SMTP). En octubre de 2008, Network Working Group lo clasificó oficialmente como "fundamentalmente inseguro" y señaló que cualquiera puede suplantar un dominio y enviar correos fraudulentos en nombre del propietario del dominio.

Cualquier persona con conocimientos básicos de programación puede, con una búsqueda rápida en Google, adquirir lo necesario para suplantar la identidad de correo electrónico de otro. El resultado es un correo que parece legítimo y no presenta señales típicas de phishing. Con 3.400 millones de correos de phishing diarios, los sistemas de correo siguen siendo el principal objetivo de los ciberdelincuentes.

SPF (Sender Policy Framework) verifica si un correo electrónico fue enviado desde una dirección IP autorizada por el registro SPF del dominio remitente. Esto se realiza a través de un registro DNS TXT que enumera los servidores de correo autorizados.

DKIM (DomainKeys Identified Mail) utiliza una firma criptográfica, validada con una clave pública en el DNS, para confirmar que el contenido del correo no ha sido modificado y proviene de un dominio autorizado. Ambas son esenciales para la seguridad del correo electrónico, pero no impiden la suplantación exacta del dominio.

Aunque estos protocolos muestran al destinatario quién envió el correo, no proporcionan instrucciones sobre cómo se debe actuar. Los principales proveedores de correo requerirán a partir de 2026 SPF y DKIM para el envío de comunicaciones masivas.

DMARC significa Domain-based Message Authentication, Reporting and Conformance. Es un protocolo de seguridad de correo saliente que permite a los propietarios de dominios informar a los buzones de destino que rechacen correos falsificados. DMARC combina los resultados de SPF y DKIM para determinar si tu correo es legítimo y está autorizado.

La política DMARC (definida por el tag “p=” en el registro DNS) indica a los servidores de destino qué hacer con estos correos electrónicos. DMARC previene imitaciones exactas del dominio al instruir a los servidores receptores para que no admitan correos no autenticados. Desde 2026, DMARC se ha convertido en el estándar para las organizaciones que envían comunicaciones masivas.

La especificación SPF limita las búsquedas DNS a 10. Si tu registro SPF supera este umbral, la verificación SPF falla. Los mecanismos contados son: a, ptr, mx, include, redirect y exists. En la práctica, 10 búsquedas suelen no ser suficientes: muchas empresas usan varias herramientas de envío de correo.

G Suite por sí solo ocupa 4 búsquedas DNS, y pueden sumarse otras 7, por ejemplo, con actividades de marketing en HubSpot, con lo que el límite se supera. Con más de 10 búsquedas SPF, la validación del correo causa errores aleatorios. En 2026, las empresas optan por una gestión SPF dinámica en lugar de tratar de mantener manualmente las configuraciones “aplanadas”.

Mail Transfer Agent Strict Transport Security (MTA-STS) es un estándar que garantiza el cifrado de los correos enviados entre dos servidores de correo. Establece que los correos se deben enviar solo a través de una conexión cifrada con Transport Layer Security (TLS), previniendo así las interceptaciones por parte de ciberdelincuentes. El protocolo SMTP, por sí solo, no es seguro y es susceptible a ataques “man-in-the-middle”, que permiten interceptar y modificar la comunicación.

Además, el cifrado en SMTP es opcional; esto significa que los correos pueden transmitirse en claro. Sin MTA-STS, un atacante puede interceptar la comunicación y forzar la transmisión sin cifrar del mensaje. En 2026, MTA-STS representa una medida estándar de seguridad para las organizaciones que manejan comunicaciones sensibles.

Implementar DMARC te permitirá bloquear intentos de phishing que aparentan provenir de tu dominio, aumentar la confianza de los clientes, reducir el riesgo cibernético y cumplir los requisitos de envíos masivos de Google, Yahoo y Microsoft.

DMARC también contribuye al cumplimiento de PCI DSS 4.0 y aumenta la resiliencia organizativa en relación con la evolución de las amenazas informáticas. Con una política configurada en p=reject (aplicación), DMARC bloquea fraudes a proveedores, el robo de cuentas y la suplantación de correos, impidiendo que terceros usen tu dominio para phishing o Business Email Compromise (BEC). Según el Data Breach Investigations Report de Verizon 2025, más del 17–22% de todos los incidentes de ingeniería social corresponden a ataques BEC.

Red Sift OnDMARC acelera la adopción de DMARC gracias a la búsqueda automatizada de remitentes, sugerencias prácticas, detección de anomalías y acceso basado en roles para equipos globales. En 2026, las plataformas líderes permiten que las empresas alcancen la plena aplicación p=reject en 6–8 semanas en lugar de los seis meses tradicionales.

Una de las ventajas más citadas de OnDMARC es el tiempo medio de 6–8 semanas hasta lograr la plena enforcement. La robusta automatización de la plataforma analiza constantemente todos los eventos en tu dominio y proporciona recomendaciones y sugerencias sobre las acciones necesarias. Ya 24 horas después de agregar tu registro DMARC personalizado en DNS, OnDMARC empieza a analizar los informes DMARC y a presentarlos en paneles claros.

Los mayores proveedores de correo como Microsoft, Google y Yahoo exigen desde 2024–2025 DMARC para quienes realicen envíos masivos (es decir, organizaciones que superan los 5.000 correos diarios), y estos requisitos ya son estándar en 2026.

Además de las exigencias de los proveedores de correo, sectores y normativas regulatorias enteras adoptan cada vez más DMARC. Las agencias federales de EE. UU. deben usar DMARC, al igual que los proveedores de servicios de pago regulados por DORA. Además, implementar DMARC refuerza el cumplimiento de normativas como PCI DSS 4.0, GDPR y NIS2. Para los equipos de ciberseguridad, seguridad del correo y TI, es esencial alinear la protección del correo electrónico organizacional con las mejores prácticas y requisitos internacionales.