Der beste Leitfaden zur E-Mail-Sicherheit für Cybersicherheitsverantwortliche

- DMARC

- Was ist DMARC?

- Wie funktioniert DMARC?

- Was ist eine DMARC-Policy?

- Warum reicht eine DMARC-„Reporting“-Policy nicht aus?

- Was ist der Unterschied zwischen DMARC und SPF?

- Was ist der Unterschied zwischen DMARC und DKIM?

- SPF vs DKIM vs DMARC: Unterschiede und Zusammenwirken

- Welche geschäftlichen Vorteile bietet die Implementierung von DMARC?

- Wie unterstützt DMARC Compliance- und Regulierungsanforderungen?

- Ist DMARC für Großunternehmen notwendig?

- Realitäten in großen Unternehmen

- Wie sieht „gut“ aus?

- So hilft eine moderne Plattform

- Ist DMARC für kleine und mittlere Unternehmen (KMU) notwendig?

- Realitäten bei KMU

- Ein sicherer, einfacher Rollout

- Partnerschaft mit Red Sift

- DMARC

- Was ist DMARC?

- Wie funktioniert DMARC?

- Was ist eine DMARC-Policy?

- Warum reicht eine DMARC-„Reporting“-Policy nicht aus?

- Was ist der Unterschied zwischen DMARC und SPF?

- Was ist der Unterschied zwischen DMARC und DKIM?

- SPF vs DKIM vs DMARC: Unterschiede und Zusammenwirken

- Welche geschäftlichen Vorteile bietet die Implementierung von DMARC?

- Wie unterstützt DMARC Compliance- und Regulierungsanforderungen?

- Ist DMARC für Großunternehmen notwendig?

- Realitäten in großen Unternehmen

- Wie sieht „gut“ aus?

- So hilft eine moderne Plattform

- Ist DMARC für kleine und mittlere Unternehmen (KMU) notwendig?

- Realitäten bei KMU

- Ein sicherer, einfacher Rollout

- Partnerschaft mit Red Sift

DMARC

Was ist DMARC?

DMARC steht für Domain-based Message Authentication, Reporting, and Conformance. Es handelt sich um ein ausgehendes E-Mail-Sicherheitsprotokoll, das es Domaininhabern ermöglicht, die Kontrolle über ihre E-Mail-Identität zurückzugewinnen, indem empfangende Postfächer angewiesen werden, gefälschte E-Mails abzulehnen. Es funktioniert gemeinsam mit SPF und DKIM, um zu überprüfen, dass eine E-Mail von einer autorisierten Quelle gesendet wurde und dass die sichtbare „From“-Adresse mit der authentifizierten Domain übereinstimmt.

DMARC verhindert die exakte Nachahmung der Domain, indem Empfängerservern mitgeteilt wird, keine E-Mails zu akzeptieren, die nicht authentifiziert wurden, von Ihnen zu stammen. So können Angreifer Ihre Domain nicht verwenden, um Phishing-E-Mails zu versenden und Business Email Compromise (BEC) durchzuführen. Ab 2026 wird DMARC zur Standardanforderung für Organisationen, die Massen-E-Mails versenden.

DMARC ist ebenfalls entscheidend für die Implementierung von BIMI (Brand Indicators for Message Identification), wofür mindestens eine Policy von p=quarantine oder idealerweise p=reject erforderlich ist. Prüfen Sie mit unserem kostenlosen Checker, ob Ihre Marke BIMI-bereit ist.

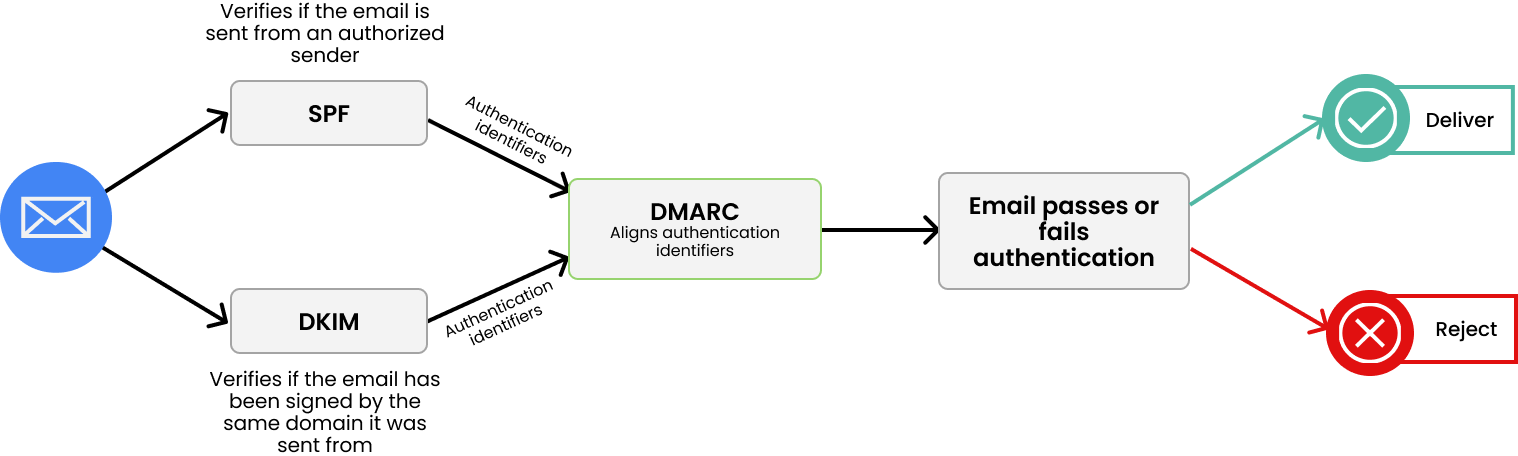

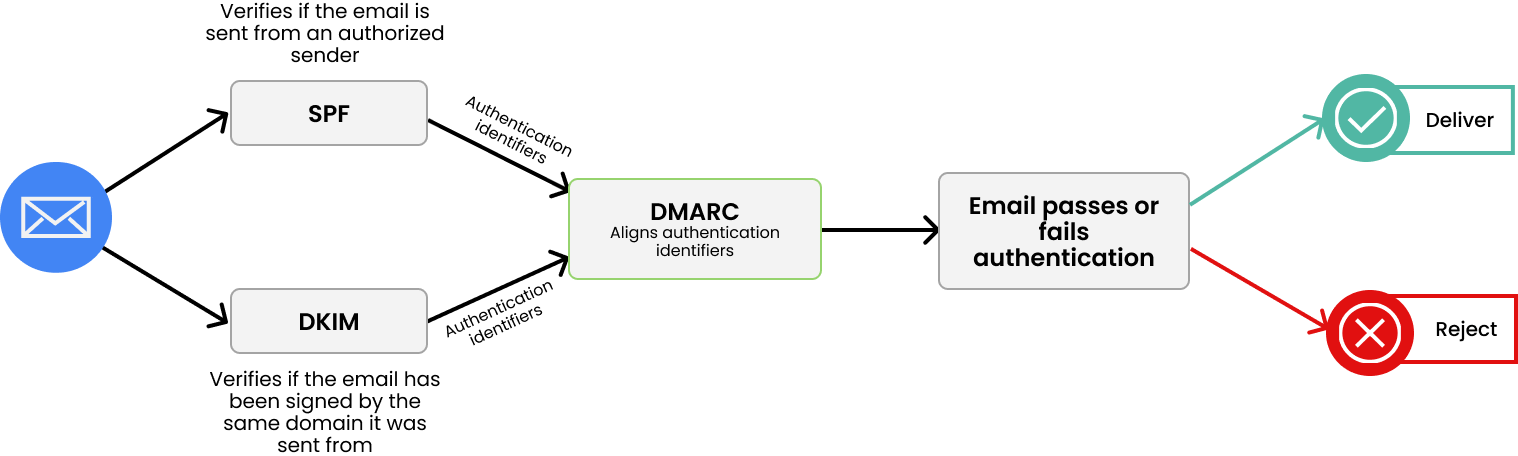

Wie funktioniert DMARC?

DMARC arbeitet mit den bestehenden Sicherheitsprotokollen SPF und DKIM. Ihr SPF-Eintrag ist eine Whitelist von IP-Adressen, die Sie autorisiert haben, E-Mails über Ihre Domain zu senden. DKIM fungiert wie eine digitale Signatur und ermöglicht dem Empfänger zu erkennen, dass Sie wirklich der Absender sind. Bei der ersten Konfiguration von DMARC investieren Sie etwas Zeit darin, festzustellen, welche Absender Sie autorisiert haben, E-Mails über Ihre Domain zu senden und welche nicht.

Sowohl SPF als auch DKIM sind essenziell für Ihre E-Mail-Sicherheitsstruktur, aber keines verhindert exakte Nachahmung. Die Protokolle teilen dem Empfänger zwar mit, wer die E-Mail gesendet hat, aber der Empfänger weiß nicht, wie er auf diese Information reagieren soll – sprich, er weiß nicht, was er mit der E-Mail machen soll.

DMARC kombiniert daher die Ergebnisse von SPF und DKIM, um zu bestimmen, ob Ihre E-Mail authentisch und autorisiert ist. Anschließend sagt die von Ihnen festgelegte DMARC-Policy den Empfängerservern, wie sie damit umgehen sollen.

Was ist eine DMARC-Policy?

Eine DMARC-Policy ist der Satz von Regeln, die in Ihrem DMARC-DNS-Eintrag veröffentlicht werden – definiert durch das „p=“-Tag – und Empfangsservern mitteilen, wie mit Nachrichten umgegangen werden soll, die die DMARC-Authentifizierung nicht bestehen.

Welche 3 Arten von DMARC-Policies gibt es?

Ihre DMARC-Policy ist im Wesentlichen die Anweisung an empfangende Server, wie sie mit E-Mails umgehen sollen, die von Ihrer Domain stammen. Es gibt drei Auswahlmöglichkeiten:

- p=none: Diese Policy weist den Empfängerserver an, alle E-Mails von Ihrer Domain zu akzeptieren – unabhängig davon, ob sie authentifiziert wurden oder nicht.

- p=quarantine: Diese Policy weist den Empfängerserver an, alle E-Mails von Ihrer Domain, die nicht authentifiziert wurden, in den Spam-Ordner zu verschieben.

- p=reject: Diese Policy weist den Empfängerserver an, alle E-Mails von Ihrer Domain, die die Authentifizierung nicht bestehen, abzulehnen.

Warum reicht eine DMARC-„Reporting“-Policy nicht aus?

Die Einführung von DMARC erfolgt schrittweise. Der Start mit „p=none“ ermöglicht es Ihnen, den E-Mail-Verkehr zu überwachen, ohne legitime Kommunikation zu stören. Es ist wichtig zu wissen, dass „p=none“ zwar wertvolle Überwachungsdaten liefert, aber keine bösartigen E-Mails am Versand hindert. Solange Sie bei „p=none“ bleiben, ist Ihre Domain weiterhin missbrauchsanfällig. Da große Postfachanbieter inzwischen Authentifizierungsanforderungen durchsetzen, erkennen Organisationen im Jahr 2026, dass p=reject der Sicherheitsstandard ist und kein optionales Extra.

Analysieren Sie in dieser Phase die DMARC-Berichte, um SPF- und DKIM-Einträge für alle legitimen E-Mail-Quellen korrekt zu konfigurieren. Sobald Sie mit Ihrer Authentifizierungslösung zufrieden sind, können Sie Enforcement-Policies wie „p=quarantine“ (E-Mails landen im Spam-/Junk-Ordner) und schließlich „p=reject“ für den vollständigen Schutz umsetzen.

Das Erreichen einer „p=reject“-Policy ist das ultimative Ziel für den Schutz Ihrer Domain, da sie unautorisierte E-Mails aktiv blockiert. Der Wechsel sollte jedoch sorgfältig erfolgen, damit alle legitimen E-Mail-Quellen korrekt authentifiziert werden und so das Risiko legitimer Kommunikationsunterbrechungen minimiert wird, idealerweise über die Zwischenstufe „p=quarantine“.

Um Ihre E-Mails vollständig zu schützen, bietet „p=reject“ den strengsten Schutz gegen immer weiter zunehmende Bedrohungen. Der Einstieg mit „p=none“ ist ein idealer Anfang – mit einem strukturierten Implementierungsplan von Red Sift können Sie die E-Mail-Sicherheit Ihrer Domain verbessern.

Was ist der Unterschied zwischen DMARC und SPF?

SPF (Sender Policy Framework) ist ein E-Mail-Authentifizierungsprotokoll, das die Absender-IP-Adressen gegen die SPF-Richtlinie einer Domain prüft. DMARC (Domain-based Message Authentication, Reporting, and Conformance) nutzt SPF und/oder DKIM zur Erzwingung von Domain-Übereinstimmung, wendet Ablehnungs- oder Quarantäneregeln an und bietet Berichte zur Überwachung von E-Mail-Spoofing und Phishing.

Was ist der Unterschied zwischen DMARC und DKIM?

DKIM (DomainKeys Identified Mail) fügt ausgehenden Nachrichten eine digitale Signatur hinzu, die über einen öffentlichen DNS-Schlüssel verifiziert wird, um die Integrität und Autorisierung der Domain zu bestätigen. DMARC (Domain-based Message Authentication, Reporting, and Conformance) kombiniert DKIM- und SPF-Ergebnisse, um Übereinstimmung zu erzwingen, nicht authentifizierte E-Mails zu blockieren oder zu quarantänieren und detaillierte Berichte zu liefern.

SPF vs DKIM vs DMARC: Unterschiede und Zusammenwirken

SPF, DKIM und DMARC arbeiten zusammen, um E-Mail-Domains zu schützen: SPF verifiziert autorisierte Absender-IP-Adressen, DKIM stellt die Nachrichtenintegrität mit kryptografischen Signaturen sicher, und DMARC erzwingt die Übereinstimmung zwischen Authentifizierungsergebnissen und der sichtbaren „From“-Domain und ermöglicht Richtlinienkontrolle sowie Berichterstattung.

Erfahren Sie mehr über häufige SPF- und DKIM-Fehler und wie Sie diese beheben.

Welche geschäftlichen Vorteile bietet die Implementierung von DMARC?

Neben einer starken E-Mail-Sicherheitsstrategie bietet DMARC auch deutliche geschäftliche Vorteile. Nachfolgend einige der wichtigsten Vorteile einer DMARC-Implementierung.

Genießen Sie vollständige Transparenz

DMARC liefert Berichte über die meisten, wenn nicht alle E-Mails, die von der Domain Ihres Unternehmens versendet werden. Im Gegensatz dazu erkennen traditionelle Cybersicherheitslösungen nur eingehende Phishing-E-Mails. Ohne DMARC erhalten Unternehmen kein vollständiges Bild über die Anzahl und das Ausmaß der Angriffe.

Schützen Sie Ihren Ruf und stoppen Sie Markenmissbrauch

Phishing-Angriffe, die auf exakter Nachahmung beruhen, können erheblichen Reputationsschaden verursachen. Solche Betrugsfälle bringen negative Schlagzeilen, oft wird die Verantwortung dem imitierten Unternehmen zugewiesen.

Stellen Sie finanzielle Sicherheit sicher

Die Bezahlung gefälschter Rechnungen oder das Ausführen von Überweisungen aus E-Mails, die eine Geschäftsleitung nachahmen, ist weit verbreitet.

Zeigen Sie Ihr eingetragenes Logo in Ihren E-Mails

BIMI (Brand Indicators for Message Identification) ist ein Standard, mit dem Ihr eingetragenes Logo im Avatar-Feld aller DMARC-authentifizierten E-Mails angezeigt wird, die Sie mithilfe von Verified Mark Certificates versenden. BIMI erhöht Ihre Markenbekanntheit, und Studien zeigen eine deutlich positive Auswirkung auf Vertrauen, Interaktion und Kaufentscheidungen von Verbrauchern. DMARC-Konformität ist Voraussetzung, um dieses Marken-Upgrade nutzen zu können.

Verbessern Sie die E-Mail-Zustellbarkeit

Wenn DMARC mit einer Policy von p=reject korrekt eingerichtet ist, signalisiert der Absender den ISPs, dass er aktiv Schritte zur Authentifizierung seiner E-Mails und Erhöhung der Domain-Sicherheit unternimmt. Das stärkt das Vertrauen der ISPs und minimiert das Risiko, dass legitime E-Mails als Spam oder Phishing markiert werden.

Um zu verstehen, warum DMARC und Zustellbarkeit zusammenhängen, hilft ein Blick auf Bounces: Wird eine E-Mail nicht zugestellt, sendet der empfangende Server eine Benachrichtigung an die Adresse im Return-Path-Header. Dieser ist technisch und für den Empfänger nicht sichtbar; oft unterscheidet sich der Return-Path von der sichtbaren „From:“-Adresse.

Dieser Unterschied ist für DMARC relevant. Viele Drittanbieterdienste (z. B. Marketingplattformen, CRMs, Transaktions-E-Mail-Anbieter) setzen den Return-Path auf ihre eigene Domain, um für Sie Bounces zu erfassen und zu verwalten. Das ist für Listenhygiene wichtig, verursacht aber ein SPF-Alignment-Problem. SPF prüft die Return-Path-Domain – wenn Ihr Dienstleister hier seine Domain einsetzt, erfolgt die SPF-Authentifizierung gegen diese, nicht Ihre. DMARC vergleicht die Return-Path-Domain mit der sichtbaren „From:“-Domain und erkennt eine Nichtübereinstimmung. SPF besteht, aber das Alignment ist fehlerhaft.

In solchen Fällen hängt Ihr DMARC-Ergebnis ausschließlich von DKIM ab. Wenn der Dienstleister Ihre Domain als DKIM d=-Parameter nutzt, ist auch DKIM alignment erfolgreich – DMARC besteht trotzdem. Gibt es kein DKIM für Ihre Domain, schlägt die DMARC-Authentifizierung fehl.

Die Lösung besteht darin, sicherzustellen, dass alle Ihre Versanddienste DKIM-Signierung mit Ihrer Domain unterstützen. Die meisten Plattformen bezeichnen dies als „Whitelabeling“ oder „Custom Domain Authentication“. Ohne diese Funktion kann DMARC für von diesem Dienst versandte E-Mails keine Policy durchsetzen; diese E-Mails werden eher als Spam eingestuft oder abgelehnt.

Vertrauen stärken

Organisationen, die keine Maßnahmen gegen E-Mail-Spoofing treffen, gelten als weniger vertrauenswürdig. Kunden könnten E-Mails dieser Unternehmen misstrauen und auf die Kommunikation per E-Mail verzichten, was die Erreichbarkeit und Kundenbetreuung beeinträchtigt. Mit DMARC setzen Sie einen robusten Nachweis Ihrer Unternehmensidentität ein.

Shadow IT identifizieren und eliminieren

Shadow IT bezeichnet Altsysteme oder Lösungen einzelner Abteilungen, welche Lücken im IT-Betrieb füllen – und oft schwer auffindbar oder entfernbar sind. DMARC bietet Ihnen die nötige Übersicht, um solche Systeme aufzuspüren und zu bereinigen, damit keine E-Mails unbeabsichtigt durch Altsysteme versendet werden. Die Implementierung von DMARC bringt ans Licht, welche E-Mail-Services tatsächlich unter Ihrer Domain versenden.

Wie unterstützt DMARC Compliance- und Regulierungsanforderungen?

DMARC hilft Organisationen, die E-Mail-Sicherheitsempfehlungen globaler Regulierungsbehörden wie NIST, NCSC und der Europäischen Kommission einzuhalten.

Wie sorgt DMARC für Compliance mit NIS2?

Die überarbeitete EU-Richtlinie über die Sicherheit von Netz- und Informationssystemen (NIS2-Richtlinie) hat den regulatorischen Druck auf Unternehmen deutlich erhöht, proaktive Maßnahmen gegen Phishing durch eine „reject“-DMARC-Policy zu ergreifen.

Die NIS2-Richtlinie ist eine EU-Regelung, die ein hohes gemeinsames Maß an Cybersicherheit in der EU sicherstellt. Für 'Essential and Important Entities' (wesentliche und wichtige Einrichtungen) ist die Einhaltung dieser Richtlinie verbindlich.

Zwar erwähnt der Text der NIS2-Richtlinie DMARC oder eine „reject“-Policy nicht explizit, aber mehrere Anforderungen stehen im Zusammenhang mit den Prinzipien von DMARC. Das Fehlen einer „reject“-DMARC-Policy könnte die Einhaltung von bis zu fünf direkten Anforderungen oder Prinzipien der NIS2-Richtlinie beeinträchtigen.

- Security by Design und Default: Die NIS2-Richtlinie verpflichtet 'Anbieter öffentlicher elektronischer Kommunikationsnetze oder öffentlich verfügbaren elektronischen Kommunikationsdiensten', Sicherheitsmaßnahmen by Design und Default umzusetzen. Als global anerkannter Internetstandard zum Schutz vor E-Mail-Domain-Spoofing ist eine „reject“-DMARC-Policy ein wichtiger Bestandteil einer solchen Sicherheitsstrategie.

- Risikomanagement-Maßnahmen: Die NIS2-Richtlinie verlangt, dass 'Essential and Important Entities' angemessene und verhältnismäßige technische und organisatorische Maßnahmen zum Umgang mit Risiken für Netz- und Informationssysteme treffen. Eine „reject“-DMARC-Policy entspricht dieser Anforderung als zentrale Maßnahme zur Minderung von E-Mail-Phishing- und Spoofing-Risiken, aus denen sich viele der in diesem Dokument genannten Risiken ergeben.

- Sicherer Umgang mit der Lieferkette: Die NIS2-Richtlinie verlangt, die Sicherheit der eigenen Netze und Systeme sowie der Lieferkette sicherzustellen. Eine „reject“-DMARC-Policy kann helfen, indem sie gewährleistet, dass nur autorisierte Drittanbieter im Namen der Organisation E-Mails versenden dürfen, und schützt so sowohl vor Phishing-Angriffen aus der Lieferkette als auch die Händler selbst vor Angreifern, die eine Organisation nachahmen.

- Vorfallsmeldung: Unternehmen müssen Vorfälle, die die Aufrechterhaltung wichtiger Dienste wesentlich beeinträchtigen, melden. DMARC ist zwar kein direkter Melde-Mechanismus für Sicherheitsvorfälle, die detaillierten Berichte ermöglichen es Organisationen jedoch, Vorfälle im Zusammenhang mit E-Mail-Spoofing zu identifizieren und darauf zu reagieren.

- Resilienz: Unternehmen müssen Maßnahmen ergreifen, um die Resilienz von Systemen und Netzwerken zu gewährleisten. Eine „reject“-DMARC-Policy trägt dazu bei, indem das E-Mail-Kommunikationssystem – ein kritischer Teil des Netzwerks – vor Missbrauch durch Unbefugte geschützt wird.

Wie sorgt DMARC für Compliance mit den Anforderungen für Massenversender von Microsoft, Google und Yahoo?

Seit Februar 2024 haben Microsoft, Google und Yahoo neue Anforderungen eingeführt und damit eine neue Ära der E-Mail-Compliance eingeläutet, zu der auch die Implementierung von DMARC zählt. Massenversender – also Versender von ca. 5.000 oder mehr E-Mails pro Tag – müssen nun verschiedene Authentifizierungsmaßnahmen einhalten, um eine sichere Zustellung an Adressen mit gmail.com oder yahoo.com zu gewährleisten.

Die Anforderungen gelten seit dem 1. Februar 2024 und beinhalten:

- Für jede versendende Domain müssen SPF und DKIM eingerichtet werden

- Absender müssen eine übereinstimmende 'From'-Domain in den SPF- oder DKIM-Domains verwenden

- Eine DMARC-Policy für jede versendende Domain veröffentlichen, mindestens mit „p=none“

- Sicherstellen, dass Versanddomains oder IPs eine FcrDNS-Konfiguration besitzen

- Einsatz einer TLS-Verbindung für den E-Mail-Versand

- Aktivieren eines 1-Klick-Abmeldelinks für Empfänger von Werbe-Mails

- Spamrate unter 0,10% laut Google Postmaster Tools halten

Wie sorgt DMARC für Compliance mit DORA?

Der Digital Operational Resilience Act (DORA) ist ein EU-Regelwerk zur Stärkung der digitalen Widerstandsfähigkeit des Finanzsektors. Ziel ist einheitliche, anspruchsvolle Vorgaben für die digitale Resilienz, etwa beim ICT-Risikomanagement, bei der Vorfallsmeldung und durch entsprechende Belastungstests.

Auch wenn ein Unternehmen nicht als Finanzinstitut gilt, setzt DORA Kritikalitätsgrenzen für Dienstleistungen an Finanzinstitute. Erbringt ein Unternehmen solche Dienste direkt und werden die Schwellenwerte erreicht, fällt auch dieses unter DORA. Zudem werden Finanzinstitute ihren Dienstleistern im Zuge von DORA wahrscheinlich strengere Sicherheitskontrollen auferlegen, darunter auch DMARC mit „reject“-Policy.

DORA geht zwar nicht auf einzelne Technologien im Detail ein, betont aber drei für DMARC relevante Aspekte mit „reject“-Policy:

- ICT-Risikomanagement: Ein zentrales Ziel ist effektives ICT-Risikomanagement. Die Einführung einer „reject“-DMARC-Policy leistet dazu einen direkten Beitrag durch Prävention von Phishing, Spoofing und anderen E-Mail-Bedrohungen. Dies stärkt die ICT-Sicherheit und entspricht DORAs Zielsetzungen.

- Drittparteirisiko: DORA verpflichtet Finanzinstitute, Risiken von Dienstleistern, darunter Kommunikationsanbieter, zu steuern. Eine „reject“-DMARC-Policy hilft, Risiken aus E-Mail-Bedrohungen durch Dritte zu reduzieren und die Sicherheitslage sowie das Risiko für Finanzkunden zu verbessern.

- Operative Resilienz: DORA legt großen Wert auf die operationale Resilienz von Finanzanbietern. Eine DMARC-„reject“-Policy hilft, die Integrität und Authentizität von E-Mail-Kommunikation sicherzustellen und so Vorfälle durch Phishing oder E-Mail-Angriffe einzudämmen.

Wie sorgt DMARC für Compliance mit PCI 4.0.1?

Der Payment Card Industry Data Security Standard (PCI DSS) ist ein global anerkanntes Rahmenwerk, das alle Unternehmen verpflichtet, die Kreditkartendaten speichern, verarbeiten oder übermitteln, sichere Umgebungen zu schaffen. Die Implementierung von DMARC gilt als wichtiger Bestandteil zur Einhaltung dieser Vorgaben. DMARC stellt sicher, dass E-Mails einer Domain per SPF und DKIM authentifiziert sind, und verschafft Domaininhabern Sichtbarkeit über unbefugte Nutzung – damit unterstützt DMARC die Ziele des PCI DSS 4.0.1 zur Sicherung von Kartenumgebungen und zur Vertrauensbildung sowie Risikoreduzierung durch Verhinderung von Phishing-Angriffen.

PCI DSS 4.0.1 verlangt einen proaktiven, risikobasierten Ansatz; DMARC passt nahtlos dazu. Die „reject“-Policy für nicht authentifizierte Mails verhindert aktiv den Zugang zu Empfängern und hebt die Risikominimierung hervor. Die Reporting-Funktion liefert wertvolle Einblicke in das E-Mail-Ökosystem, ermöglicht Angriffserkennung und kontinuierliche Verbesserung. Als entscheidende Sicherheitsmaßnahme erhöht DMARC nicht nur die Compliance-Fähigkeit, sondern stärkt auch die allgemeine Widerstandsfähigkeit gegen moderne Cyber-Bedrohungen.

Organisationen, die sich auf die PCI DSS 4.0.1-Konformität vorbereiten, sollten mit einer Gap-Analyse beginnen, um Nachbesserungsbedarf zu ermitteln. Die Priorisierung von Automatisierungslösungen für das Zertifikatsmanagement (wie Red Sift Certificates) vereinfacht Validierung und Erneuerung. Hinzu kommt die Beratung durch Qualified Security Assessors (QSA), um eine fundierte, nachvollziehbare Compliance-Strategie sicherzustellen.

Wie sorgt DMARC für Compliance mit DSGVO?

Die Datenschutz-Grundverordnung (DSGVO) ist im Mai 2018 in Kraft getreten und verpflichtet Unternehmen, Datenverarbeitungsvereinbarungen (DPA) mit jedem Cloud-Dienstleister abzuschließen, der im Auftrag des Unternehmens Daten von EU-Verbrauchern verarbeitet. Mit DMARC lässt sich feststellen, ob ein Cloud-Dienstleister E-Mails mit Ihrer Unternehmensdomain im „From“-Feld versendet. Eine „reject“-Policy für DMARC ist in der DSGVO zwar nicht explizit vorgeschrieben.

Ist DMARC für Großunternehmen notwendig?

Ja. DMARC ist für große Unternehmen unerlässlich, um Domain-Spoofing im großen Stil zu verhindern. Für international tätige Konzerne in Großbritannien, der EU und den USA bildet es die Grundlage für Schutz gegen Phishing und BEC, Markenschutz, Compliance und zuverlässige Zustellung über Microsoft 365 und Google Workspace.

Realitäten in großen Unternehmen

Große IT-Landschaften haben selten nur einen Sender: Sie nutzen verschiedene Marken, Regionen, Tochtergesellschaften sowie Marketingplattformen, CRMs und Ticketsysteme. Fusionen und Übernahmen bringen Altdomains hinzu. Ohne klare Bestandsaufnahme und gestufte Kontrollen geraten DMARC-Rollouts ins Stocken, und legitime E-Mails verfehlen das Alignment.

Wie sieht „gut“ aus?

- Entdecken Sie alle Sender für Haupt- und Neben-Domains. Trennen Sie kritischen Traffic von Marketing- und Regionalflüssen.

- Stabilisieren Sie bei p=none, werten Sie Aggregatberichte aus und beheben Sie SPF-/DKIM-Alignment-Probleme. Subdomain-Delegation reduziert Risiken.

- Wechseln Sie zunächst zu p=quarantine für risikolosere Kanäle, dann später für hochwertige Flüsse, sobald das Alignment stabil bleibt.

- Erreichen Sie p=reject, wenn Misserfolgsraten niedrig und bekannt sind. Lassen Sie bei neuen oder unerwarteten Quellen Alarme eingestellt.

- Betreiben Sie Audits mit Schlüsselrotation, Änderungstracking und Berichterstattung für Führungskräfte gemäß UK-, EU- und US-Standards.

So hilft eine moderne Plattform

Eine professionelle DMARC-Plattform wie Red Sift OnDMARC beschleunigt diesen Prozess durch automatisierte Senderentdeckung, präzise Handlungsempfehlungen, Anomalieerkennung und rollenbasierte Zugriffssteuerung für globale Teams. Sie filtert die entscheidenden Maßnahmen heraus, wandelt XML-Daten in klare Erkenntnisse um und ermöglicht großflächiges Multidomain-Management. Bis 2026 ermöglichen führende Plattformen, die p=reject-Policy in 6–8 Wochen statt der früher üblichen sechs Monate durchzusetzen. Das Ergebnis sind schnellere Durchsetzung, weniger blinde Flecken und konsistente Governance über alle Geschäftsbereiche hinweg.

Ist DMARC für kleine und mittlere Unternehmen (KMU) notwendig?

Ja. KMUs sind häufig Ziel von Spoofing und Rechnungsbetrug. Mit DMARC verhindern Sie gezielt Phishing-Angriffe, die scheinbar von Ihnen stammen, stärken das Kundenvertrauen, senken Cyber-Risiken und erfüllen die neuen Vorgaben für Massenversender von Google, Yahoo und Microsoft.

Realitäten bei KMU

Sie verlassen sich oft auf eine Handvoll Werkzeuge, meist ohne eigenes Sicherheitsteam. Die häufigsten Hindernisse sind Angst vor E-Mail-Ausfällen, Zeitmangel und unverständliche XML-Berichte. Sie benötigen einen klaren Leitfaden, konkrete Schritte und Warnungen, die exakt angeben, was zu tun ist.

Ein sicherer, einfacher Rollout

- Richten Sie SPF, DKIM und DMARC für Ihre Hauptdomain und alle Versandtools ein und starten Sie mit p=none.

- Überwachen Sie einige Wochen lang und beheben Sie Alignment-Probleme für Newsletter, Rechnungen und CRM-Nachrichten.

- Wechseln Sie zu p=quarantine, wenn die Fehlerrate niedrig ist. Prüfen Sie Rückläufer oder fehlende Alignments.

- Steigen Sie auf p=reject um, sobald stabile Ergebnisse vorliegen.

- Bleiben Sie wachsam durch leichte Warnmeldungen, vierteljährliche Kontrollen und DKIM-Schlüsselrotation.

Partnerschaft mit Red Sift

Eine geführte DMARC-Plattform wie Red Sift OnDMARC identifiziert, wer für Sie versendet, gibt präzise SPF- und DKIM-Anpassungshinweise und empfiehlt den optimalen Policy-Wechsel. Dashboards zeigen sofort an, wenn ein neues Tool Mails versendet oder eine Nichtübereinstimmung auftritt – so beheben Sie Probleme schnell und brauchen keine tiefgehenden E-Mail-Kenntnisse.

Häufig gestellte Fragen: Leitfaden zur E-Mail-Sicherheit

Alle Maßnahmen zur E-Mail-Sicherheit (außer DMARC) sind wirkungslos, wenn eine bösartige E-Mail scheinbar von einer legitimen Domain stammt. Grund dafür ist ein Fehler im Simple Mail Transfer Protocol (SMTP). Im Oktober 2008 hat die Network Working Group dieses offiziell als 'grundsätzlich unsicher' eingestuft und festgestellt, dass jeder eine Domain imitieren und betrügerische E-Mails im Namen des Domaininhabers versenden kann.

Jeder mit sehr grundlegenden Programmierkenntnissen kann sich das nötige Wissen zur Imitation der E-Mail-Identität einer anderen Person durch eine schnelle Google-Suche aneignen. Das Ergebnis ist eine E-Mail, die legitim aussieht und keine typischen Phishing-Anzeichen aufweist. Bei 3,4 Milliarden Phishing-E-Mails täglich bleiben E-Mail-Systeme das Hauptziel von Cyberkriminellen.

SPF (Sender Policy Framework) prüft, ob eine E-Mail von einer durch den SPF-Eintrag der Absenderdomain autorisierten IP-Adresse versendet wurde. Dies geschieht über einen DNS-TXT-Eintrag mit der Liste der autorisierten Mailserver.

DKIM (DomainKeys Identified Mail) nutzt eine kryptografische Signatur, die über einen öffentlichen Schlüssel im DNS validiert wird, um zu bestätigen, dass der Inhalt der E-Mail nicht verändert wurde und von einer autorisierten Domain stammt. Beide sind essenziell für die E-Mail-Sicherheit, verhindern aber keine exakte Imitation.

Obwohl diese Protokolle dem Empfänger zeigen, von wem die E-Mail stammt, erhält der Empfänger keine Anweisung, wie er darauf reagieren soll. Große Postfachanbieter verlangen ab 2026 SPF und DKIM für den Versand von Massennachrichten.

DMARC steht für Domain-based Message Authentication, Reporting und Conformance. Es ist ein Protokoll für ausgehende E-Mail-Sicherheit, mit dem Domaininhaber empfangenden Postfächern mitteilen können, dass gefälschte E-Mails abgelehnt werden sollen. DMARC kombiniert die Ergebnisse von SPF und DKIM, um festzustellen, ob Ihre E-Mail legitim und autorisiert ist.

Die DMARC-Richtlinie (definiert durch den "p="-Tag im DNS-Eintrag) gibt daraufhin den empfangenden Servern vor, wie mit solchen E-Mails zu verfahren ist. DMARC verhindert exakte Domain-Imitation, indem es empfangenden Servern anweist, keine E-Mails zu akzeptieren, die nicht authentifiziert sind. 2026 ist DMARC für Organisationen, die Massen-E-Mails versenden, zum Standard geworden.

Die SPF-Spezifikation begrenzt DNS-Lookups auf 10. Überschreitet Ihr SPF-Eintrag diesen Wert, schlägt die SPF-Prüfung fehl. Zu den gezählten Mechanismen gehören: a, ptr, mx, include, redirect und exists. In der Praxis reichen 10 Lookups meist nicht aus, da viele Unternehmen mehrere E-Mail-Versandtools nutzen.

G Suite allein belegt 4 DNS-Lookups, dazu kommen beispielsweise 7 Lookups für Marketing mit HubSpot – und schon ist das Limit überschritten. Sobald Sie mehr als 10 SPF-Lookups haben, kommt es zu zufälligen Fehlern bei der E-Mail-Validierung. Daher setzen Unternehmen im Jahr 2026 auf dynamisches SPF-Management, anstatt zu versuchen, abgeflachte Einträge manuell zu pflegen.

Mail Transfer Agent Strict Transport Security (MTA-STS) ist ein Standard, der die Verschlüsselung von E-Mails beim Versand zwischen zwei Mailservern ermöglicht. Er legt fest, dass E-Mails nur über eine mit Transport Layer Security (TLS) verschlüsselte Verbindung gesendet werden dürfen, was eine Abfangbarkeit durch Cyberkriminelle verhindert. SMTP allein bietet keine Sicherheit und ist daher anfällig für Man-in-the-Middle-Angriffe, bei denen Kommunikation abgefangen und ggf. verändert wird.

Darüber hinaus ist Verschlüsselung in SMTP optional, sodass E-Mails im Klartext übertragen werden können. Ohne MTA-STS kann ein Angreifer die Kommunikation abfangen und erzwingen, dass die Nachricht im Klartext übertragen wird. 2026 ist MTA-STS eine Standard-Sicherheitsmaßnahme für Organisationen mit sensibler Kommunikation.

Durch die Implementierung von DMARC profitieren Sie von der Blockierung von Phishing-Versuchen, die scheinbar von Ihrer Domain ausgehen, stärkerem Kundenvertrauen, reduziertem Cyberrisiko und der Einhaltung der Anforderungen für Massenaussendungen von Google, Yahoo und Microsoft.

DMARC stärkt zudem die Einhaltung von PCI DSS 4.0 und erhöht die allgemeine organisatorische Widerstandsfähigkeit gegen sich wandelnde Cyberbedrohungen. Ist die Policy auf p=reject (Durchsetzung) gesetzt, blockiert DMARC Lieferantenbetrug, Kontoübernahmen und E-Mail-Spoofing, indem es verhindert, dass Dritte Ihre Domain für Phishing-E-Mails und Business Email Compromise (BEC) nutzen. Laut dem Data Breach Investigations Report von Verizon 2025 machen BEC-Angriffe mehr als 17–22% aller Social-Engineering-Vorfälle aus.

Red Sift OnDMARC beschleunigt die DMARC-Umsetzung mit automatisierter Sendersuche, konkreten Lösungsvorschlägen, Anomalie-Erkennung und rollenbasiertem Zugriff für globale Teams. Im Jahr 2026 ermöglichen führende Plattformen es Unternehmen, p=reject-Durchsetzung innerhalb von 6–8 Wochen statt der früher üblichen sechs Monate zu erreichen.

Einer der am häufigsten genannten Vorteile von OnDMARC ist die durchschnittliche Zeit von 6–8 Wochen bis zur vollen Durchsetzung. Die leistungsstarke Automatisierung der Plattform analysiert kontinuierlich sämtliche Vorgänge auf Ihrer Domain und zeigt Hinweise und Empfehlungen für notwendige Änderungen an. Bereits 24 Stunden nach Hinzufügen Ihres individuellen DMARC-Eintrags zu DNS beginnt OnDMARC, DMARC-Berichte zu analysieren und übersichtlich in Dashboards anzuzeigen.

Große E-Mail-Anbieter wie Microsoft, Google und Yahoo verlangen ab 2024–2025 DMARC für Versender von Massennachrichten (Organisationen, die mehr als 5.000 E-Mails pro Tag versenden), und diese Anforderungen sind 2026 zum Standard geworden.

Neben den Vorgaben der Postfachanbieter setzen auch einzelne Branchen und Behördenregulierungen zunehmend auf DMARC. US-Bundesbehörden müssen DMARC verwenden, ebenso wie durch DORA regulierte Zahlungsdienstleister. Darüber hinaus stärkt die DMARC-Implementierung die Einhaltung von Vorschriften wie PCI DSS 4.0, DSGVO und NIS2. Für Cybersecurity-, E-Mail-Sicherheits- und IT-Teams ist es entscheidend, die E-Mail-Sicherheit der eigenen Organisation internationalen Best Practices und Anforderungen anzupassen.