La migliore guida alla sicurezza della posta elettronica per i leader della sicurezza informatica

- DMARC

- Che cos’è DMARC?

- Come funziona DMARC?

- Che cos’è una policy DMARC?

- Perché una policy DMARC di solo "reporting" non basta?

- Qual è la differenza tra DMARC e SPF?

- Qual è la differenza tra DMARC e DKIM?

- SPF vs DKIM vs DMARC: come si differenziano e come si collegano

- Quali sono i vantaggi aziendali di implementare DMARC?

- In che modo DMARC supporta norme e regolamenti?

- DMARC serve per le grandi aziende?

- Le realtà enterprise

- Come si definisce un’implementazione DMARC “buona”?

- Come aiuta una piattaforma moderna

- DMARC è utile per le piccole e medie imprese (PMI)?

- La realtà delle PMI

- Un rollout semplice e sicuro

- Affidarsi a Red Sift

- DMARC

- Che cos’è DMARC?

- Come funziona DMARC?

- Che cos’è una policy DMARC?

- Perché una policy DMARC di solo "reporting" non basta?

- Qual è la differenza tra DMARC e SPF?

- Qual è la differenza tra DMARC e DKIM?

- SPF vs DKIM vs DMARC: come si differenziano e come si collegano

- Quali sono i vantaggi aziendali di implementare DMARC?

- In che modo DMARC supporta norme e regolamenti?

- DMARC serve per le grandi aziende?

- Le realtà enterprise

- Come si definisce un’implementazione DMARC “buona”?

- Come aiuta una piattaforma moderna

- DMARC è utile per le piccole e medie imprese (PMI)?

- La realtà delle PMI

- Un rollout semplice e sicuro

- Affidarsi a Red Sift

DMARC

Che cos’è DMARC?

DMARC sta per Domain-based Message Authentication, Reporting, and Conformance. È un protocollo di sicurezza delle email in uscita che consente ai proprietari dei domini di riprendere il controllo dell’identità email istruendo le caselle riceventi a rifiutare le email contraffatte. Funziona insieme a SPF e DKIM per verificare che un’email sia inviata da una fonte autorizzata e che l’indirizzo "From" visibile sia allineato con il dominio autenticato.

DMARC blocca l’impersonificazione esatta del dominio istruendo i server destinatari a non accettare nessuna email che non sia autenticata come proveniente da te. Così, i malintenzionati non possono usare il tuo dominio per inviare email di phishing e tentare il Business Email Compromise (BEC). Nel 2026, DMARC è diventato un requisito standard per le organizzazioni che inviano email di massa.

DMARC è inoltre essenziale per implementare BIMI (Brand Indicators for Message Identification), che richiede una policy di almeno p=quarantine, o idealmente p=reject. Scopri se il tuo brand è pronto per BIMI con il nostro verificatore gratuito.

Come funziona DMARC?

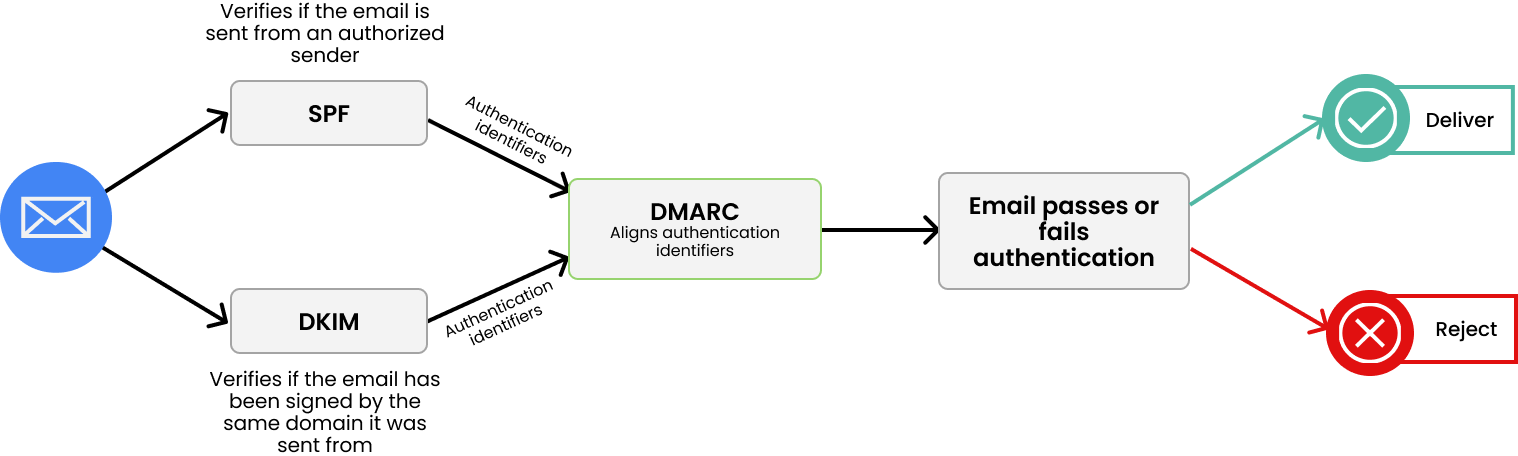

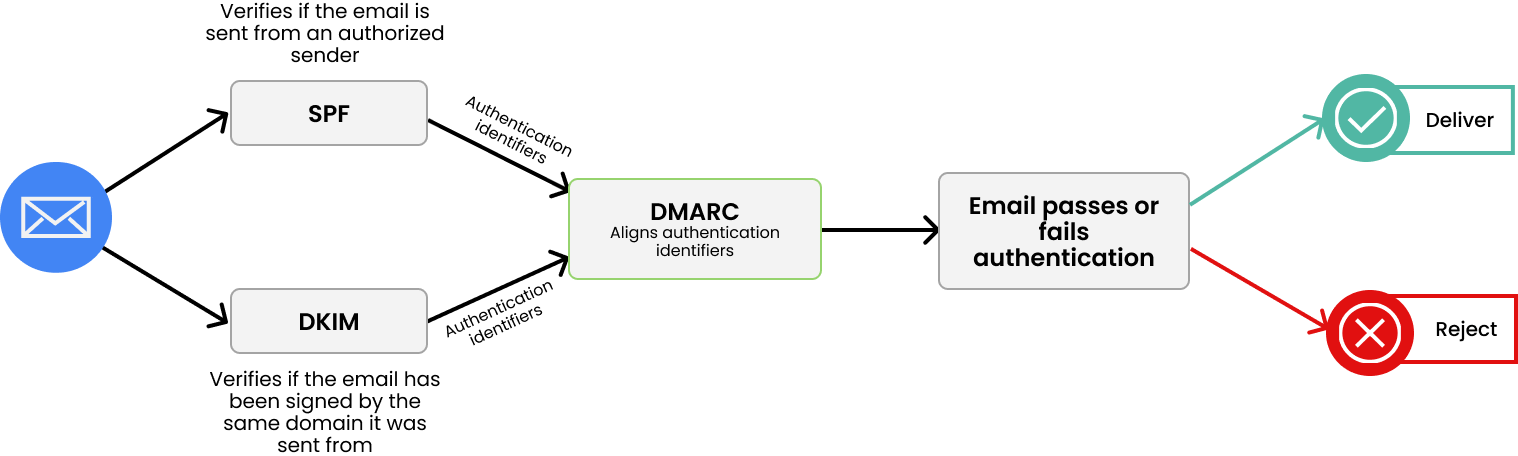

DMARC opera utilizzando i protocolli di sicurezza esistenti SPF e DKIM. Il tuo record SPF è una whitelist di indirizzi IP che hai autorizzato a inviare email con il tuo dominio. DKIM funziona come una firma digitale, permettendo al destinatario di sapere che sei davvero chi dici di essere. Quando configuri DMARC per la prima volta, dovrai classificare quali mittenti sono autorizzati a inviare email dal tuo dominio e quali no.

Sia SPF che DKIM sono fondamentali per la sicurezza email, ma nessuno dei due impedisce l’impersonificazione esatta. Sebbene i protocolli dicano al destinatario chi ha inviato l’email, il destinatario non sa come agire su queste informazioni, cioè non sa cosa fare con la tua email.

Quindi, DMARC funziona combinando i risultati di SPF e DKIM per determinare se l’email è autentica e autorizzata. In seguito, la policy DMARC che hai impostato comunica ai server destinatari cosa farne.

Che cos’è una policy DMARC?

Una policy DMARC è l’insieme di regole pubblicate nel tuo record DNS DMARC — definite dal tag “p=” — che indica ai server di posta riceventi come gestire i messaggi che non superano l’autenticazione DMARC.

Quali sono i 3 tipi di policy DMARC?

La policy DMARC è sostanzialmente l’istruzione che dai ai server destinatari, dicendogli cosa fare con le email inviate dal tuo dominio. Ci sono tre policy tra cui scegliere:

- p=none: questa policy comunica al server destinatario di accettare tutte le email dal tuo dominio, a prescindere che superino l’autenticazione o meno.

- p=quarantine: questa policy indica al server destinatario di spostare nello spam qualunque email dal tuo dominio che non supera l’autenticazione.

- p=reject: questa policy comunica al server destinatario di rifiutare qualunque email dal tuo dominio che non supera l’autenticazione.

Perché una policy DMARC di solo "reporting" non basta?

Adottare DMARC è un processo graduale. Partire da "p=none" ti permette di monitorare i flussi di email senza ostacolare le comunicazioni legittime. È importante capire che, pur offrendo informazioni preziose, "p=none" non previene la consegna di email malevole. Pertanto, restare su "p=none" lascia il tuo dominio vulnerabile agli abusi. Con i principali fornitori di caselle email che ora impongono requisiti di autenticazione, nel 2026 le organizzazioni riconoscono che p=reject è lo standard di sicurezza, non una miglioria opzionale.

Durante questa fase, analizza i report DMARC per configurare correttamente i record SPF e DKIM di tutte le fonti email lecite. Quando il setup di autenticazione è solido, puoi passare a policy vincolanti come "p=quarantine" (che mette nello spam le email non autentiche) e infine a "p=reject" per una protezione completa.

Raggiungere la policy "p=reject" è l’obiettivo finale per la sicurezza del tuo dominio, poiché blocca attivamente le email non autorizzate. Tuttavia, questa transizione va gestita con attenzione per garantire che tutte le fonti legittime siano correttamente autenticate, minimizzando il rischio di interrompere comunicazioni valide e passando prima dalla fase “p=quarantine”.

Per proteggere pienamente le tue email, "p=reject" offre la difesa più rigorosa contro le minacce in aumento. Iniziare da “p=none” è ottimo, e con un piano di implementazione strutturato di Red Sift, puoi rafforzare la postura di sicurezza email del tuo dominio.

Qual è la differenza tra DMARC e SPF?

SPF (Sender Policy Framework) è un protocollo di autenticazione email che valida gli IP dei server mittenti rispetto alla policy SPF di un dominio. DMARC (Domain-based Message Authentication, Reporting, and Conformance) utilizza SPF e/o DKIM per applicare l’allineamento del dominio, implementare regole di reject o quarantine e fornire report per monitorare spoofing e phishing.

Qual è la differenza tra DMARC e DKIM?

DKIM (DomainKeys Identified Mail) aggiunge una firma digitale alle email in uscita, verificabile tramite una chiave pubblica in DNS, per confermare l’integrità del contenuto e l’autorizzazione del dominio. DMARC (Domain-based Message Authentication, Reporting, and Conformance) combina i risultati di DKIM e SPF per applicare allineamento, bloccare o mettere in quarantena email non autenticate e fornire report dettagliati.

SPF vs DKIM vs DMARC: come si differenziano e come si collegano

SPF, DKIM e DMARC lavorano insieme per proteggere i domini email: SPF verifica gli IP autorizzati, DKIM garantisce l’integrità con firme crittografiche, e DMARC impone l’allineamento tra i risultati di autenticazione e il dominio visibile “From”, offrendo controllo sulle policy e reporting.

Scopri di più sugli errori SPF e DKIM più comuni e su come risolverli.

Quali sono i vantaggi aziendali di implementare DMARC?

Oltre a offrire una solida postura di sicurezza, DMARC può portare reali benefici aziendali. Ecco alcuni dei principali vantaggi:

Ottieni visibilità completa

DMARC fornisce report che mostrano la maggior parte, se non tutte, le email inviate dal tuo dominio. A differenza delle soluzioni tradizionali che rilevano solo le email di phishing inbound, senza DMARC le organizzazioni non hanno un quadro completo del numero e della portata degli attacchi contro di loro.

Proteggi la reputazione e ferma gli abusi del marchio

Gli attacchi di phishing basati su impersonificazione possono causare danni reputazionali significativi. Le truffe attirano cattiva stampa e la responsabilità ricade spesso sull’organizzazione impersonata.

Assicura la sicurezza finanziaria

Pagare fatture false o eseguire bonifici da email che impersonano il CEO di un’azienda è un fenomeno diffuso.

Mostra il logo registrato nelle tue email

BIMI (Brand Indicators for Message Identification) è uno standard che permette che il tuo logo venga mostrato nello slot avatar di qualsiasi email autenticata DMARC, tramite Verified Mark Certificates. BIMI aumenta la visibilità del brand e ha un impatto positivo su fiducia, interazione e decisioni di acquisto. Essere conformi a DMARC significa poter sfruttare questo beneficio.

Migliora la deliverability

Con DMARC configurato correttamente a p=reject, i mittenti comunicano ai provider che stanno autenticando le email e migliorando la sicurezza. Questo aumenta la fiducia dei provider e riduce la probabilità che le email legittime vengano segnalate come spam o phishing.

Per capire perché DMARC e deliverability sono correlati, è utile sapere come funzionano i bounce. Quando non è possibile consegnare un’email, il server ricevente invia una notifica all’indirizzo indicato nella return-path header. Il return-path è un’intestazione tecnica nascosta al destinatario. Può coincidere con l’indirizzo "From:" visibile, ma spesso è diverso.

Questa differenza è importante per DMARC. Molti servizi di invio di terze parti (piattaforme marketing, CRM, transactional email provider) impostano il return-path sul proprio dominio così da poter gestire i bounce. Utile per l’igiene delle liste, ma crea un problema di allineamento SPF. SPF verifica il dominio di return-path, quindi se il servizio usa il suo dominio, SPF autentica quello invece del tuo. DMARC poi confronta il dominio di return-path con il "From:" visibile e rileva una mancata corrispondenza. SPF passa, ma l’allineamento fallisce.

In questi casi, il risultato DMARC dipende interamente da DKIM. Se il servizio firma le email con il tuo dominio nel parametro d= di DKIM, allora l’allineamento DKIM avrà successo e quindi anche DMARC. Se DKIM non è configurato per il tuo dominio, l’email fallirà del tutto DMARC.

La soluzione è assicurarsi che ogni servizio usato supporti la firma DKIM con il tuo dominio. Quasi tutte le piattaforme lo chiamano "whitelabeling" o "autenticazione custom del dominio". Senza questa configurazione, non puoi applicare DMARC su quei flussi email, che rischiano così di finire nello spam o di venire rigettate.

Favorisci la fiducia

Le organizzazioni che non adottano misure contro lo spoofing sono considerate meno affidabili. I clienti potrebbero non fidarsi delle email ricevute e venire dissuasi dall’utilizzarle, con impatti negativi sull’efficacia comunicativa. Implementando DMARC, dimostri l’identità della tua organizzazione in modo solido.

Identifica e rimuovi Shadow IT

Lo Shadow IT si riferisce a sistemi o tecnologie legacy adottati da diversi reparti per colmare lacune nell’infrastruttura, spesso difficili da individuare e rimuovere. DMARC offre la visibilità necessaria per identificare e gestire questi software o sistemi residui, evitando che siano utilizzati inconsapevolmente. L’implementazione di DMARC fa emergere tutti i servizi email che inviano dal tuo dominio, anche quelli sconosciuti ufficialmente.

In che modo DMARC supporta norme e regolamenti?

DMARC aiuta le organizzazioni a rispettare le raccomandazioni sulla sicurezza email di enti governativi globali come NIST, NCSC e la Commissione Europea.

In che modo DMARC assicura la conformità con NIS2?

La revisione della Direttiva europea sulla sicurezza delle reti e dei sistemi informativi (NIS2 Directive) ha incrementato la pressione normativa sulle aziende, richiedendo una policy DMARC di "reject" per contrastare il phishing.

La Direttiva NIS2 è una normativa UE che stabilisce un alto livello comune di cybersecurity in Europa. Per gli 'Enti Essenziali e Importanti', la conformità è obbligatoria.

Sebbene la NIS2 non citi esplicitamente DMARC né la policy "reject", molti dei suoi requisiti si basano sui principi su cui DMARC si fonda; la mancanza di una policy DMARC "reject" potrebbe indebolire la conformità a ben cinque dei requisiti o principi fondamentali della Direttiva.

- Security by Design e by Default: La NIS2 richiede ai fornitori di comunicazioni elettroniche pubbliche di implementare sicurezza by design e by default. Una policy DMARC "reject" rappresenta una componente importante di questa strategia, essendo uno standard internet accettato a livello globale contro la contraffazione dei domini email.

- Misure di Gestione del Rischio: NIS2 impone agli 'Enti Essenziali e Importanti' di adottare misure tecniche e organizzative adeguate per gestire i rischi relativi a reti e sistemi informativi. Una policy DMARC "reject" è una misura chiave per mitigare il rischio di phishing e spoofing via email, che possono portare ai rischi illustrati in questo documento.

- Sicurezza della Supply Chain: NIS2 impone di garantire la sicurezza della propria supply chain IT. Una policy DMARC "reject" permette che solo fornitori terzi autorizzati possano inviare email a nome dell’azienda, prevenendo attacchi originati da fornitori compromessi e proteggendo anche i fornitori da attacchi di impersonificazione.

- Segnalazione degli Incidenti: Gli enti devono segnalare incidenti che impattano la continuità dei servizi essenziali. Pur non essendo un meccanismo di segnalazione degli incidenti di sicurezza, i report aggregati e forensi di DMARC aiutano ad identificare e rispondere a incidenti di spoofing email.

- Resilienza: Gli enti sono obbligati ad adottare misure che assicurino la resilienza di sistemi e reti. DMARC "reject" protegge la comunicazione email, elemento critico del network aziendale, contro l’uso illecito da parte di mittenti non autorizzati.

In che modo DMARC assicura la compliance con i requisiti per mittenti di massa di Microsoft, Google e Yahoo?

Da febbraio 2024, Microsoft, Google e Yahoo hanno introdotto nuovi requisiti per i mittenti di massa, inaugurando una nuova era di compliance email, inclusa l’implementazione di DMARC. Microsoft, Google e Yahoo ora richiedono ai mittenti di massa – cioè chi invia più di 5.000 email al giorno – di soddisfare una serie di misure di autenticazione per garantire le consegne verso indirizzi gmail.com e yahoo.com.

I requisiti, in vigore dal 1° febbraio 2024, includono:

- Configurare SPF e DKIM per ogni dominio utilizzato per inviare posta

- Utilizzare un dominio ‘From’ allineato ai domini SPF o DKIM

- Pubblicare una policy DMARC per ogni dominio inviante, con almeno “p=none”

- Garantire che i domini o IP abbiano FcrDNS configurato

- Usare connessione TLS per la trasmissione delle email

- Abilitare l’annullamento dell’iscrizione con un solo clic per le email promozionali

- Mantenere i tassi di spam sotto lo 0,10% secondo Google Postmaster Tools

In che modo DMARC assicura la conformità a DORA?

Il Digital Operational Resilience Act (DORA) è una normativa UE che mira ad assicurare la resilienza digitale operativa nel settore finanziario. Impone regole rigorose e armonizzate su gestione dei rischi ICT, segnalazione degli incidenti, test di resilienza digitale e altro.

Anche se un’organizzazione non è un ente finanziario, DORA definisce soglie di criticità per i servizi forniti a istituti finanziari. Se l’azienda fornisce servizi che rispondono a tali criteri, sarà soggetta a DORA. È probabile che, grazie a DORA, le istituzioni finanziarie impongano controlli di sicurezza più stringenti ai fornitori, incluso DMARC a policy "reject".

DORA non entra nei dettagli tecnici, ma sottolinea tre aspetti rilevanti per DMARC a policy "reject":

- Gestione del rischio ICT: Uno degli obiettivi di DORA è garantire una efficace gestione del rischio ICT. Implementare una policy DMARC "reject" contribuisce a questo obiettivo, prevenendo phishing e attacchi email-based.

- Terze parti: DORA impone agli enti finanziari di gestire e mitigare i rischi derivanti dai propri fornitori, incluse le comunicazioni. DMARC "reject" può ridurre le minacce via email, migliorando la postura di sicurezza anche verso le terze parti.

- Resilienza operativa: DORA dà grande importanza alla resilienza operativa. DMARC "reject" rafforza la resilienza delle comunicazioni email, riducendo il rischio di incidenti causati da phishing.

In che modo DMARC assicura compliance con PCI 4.0.1?

Lo Standard PCI DSS (Payment Card Industry Data Security Standard) è un framework globale per garantire che tutte le aziende che gestiscono dati di carte mantengano un ambiente sicuro. L’implementazione di DMARC è riconosciuta come parte essenziale per soddisfare questi requisiti. Autenticando le email con SPF e DKIM e fornendo visibilità sull’utilizzo non autorizzato del dominio, DMARC supporta l’obiettivo di PCI DSS 4.0.1 di proteggere i dati dei titolari di carta, riducendo il rischio di phishing che può portare a violazioni.

PCI DSS 4.0.1 richiede un approccio proattivo e basato sul rischio alla cybersecurity, e DMARC si integra perfettamente con questo framework. Consentendo l’applicazione di una policy "reject" per le email non autenticate, DMARC previene attivamente l’arrivo di email malevole, soddisfacendo i requisiti di mitigazione dei rischi. Le funzioni di reportistica forniscono insight preziosi sull’ecosistema email, aiutando a individuare vulnerabilità e assicurare miglioramenti continui. Come livello fondamentale nella sicurezza email, DMARC rafforza sia la conformità a PCI DSS 4.0 sia la resilienza organizzativa contro minacce in evoluzione.

Le organizzazioni che si stanno preparando alla conformità PCI DSS 4.0.1 dovrebbero partire da un’analisi delle lacune e implementare strumenti automatizzati di gestione dei certificati come Red Sift Certificates. È inoltre importante coinvolgere Qualified Security Assessors (QSA) per strategie di compliance solide ed efficaci.

In che modo DMARC assicura conformità al GDPR?

Il Regolamento Generale sulla Protezione dei Dati (GDPR) è entrato in vigore a maggio 2018 e richiede la stipula di Data Processing Agreement (DPA) con ogni provider cloud che tratta dati EU per conto tuo. Con DMARC, se un provider cloud invia email usando il nome della tua azienda nel campo ‘From’, DMARC te lo rileva. Sebbene una policy DMARC "reject" non sia esplicitamente richiesta dal GDPR.

DMARC serve per le grandi aziende?

Sì. DMARC è essenziale per le grandi organizzazioni per impedire su larga scala la contraffazione del dominio. Per aziende globali nel Regno Unito, UE e USA, è fondamentale contro phishing e BEC, tutela del brand, compliance e consegne affidabili su Microsoft 365 e Google Workspace.

Le realtà enterprise

I grandi ambienti non hanno quasi mai un singolo mittente. Gestisci più brand, regioni, filiali, piattaforme marketing, CRM e sistemi di ticketing. Fusioni e acquisizioni aggiungono domini legacy. Senza un inventario chiaro e controlli progressivi, le adozioni DMARC possono arenarsi e le email legittime possono non superare l’allineamento.

Come si definisce un’implementazione DMARC “buona”?

- Identifica ogni mittente su tutti i domini, anche secondari. Separa i flussi critici da quelli marketing o regionali.

- Stabilizzati su p=none, analizza i report aggregati e risolvi i problemi di allineamento SPF o DKIM. La delega dei sottodomini aiuta a ridurre il rischio.

- Procedi a p=quarantine prima sui flussi a basso rischio, quindi su quelli di valore maggiore quando l’allineamento è stabile.

- Arriva a p=reject quando i tassi di errore sono bassi e conosciuti. Mantieni controlli di allerta per nuove fonti sconosciute.

- Opera e monitora con rotazione delle chiavi, tracciamento dei cambiamenti e reportistica executive per la compliance UK, UE e USA.

Come aiuta una piattaforma moderna

Una piattaforma DMARC per aziende, come Red Sift OnDMARC, accelera il percorso con discovery automatica dei mittenti, soluzioni prescritte, rilevamento anomalie e accesso basato sul ruolo. Evidenzia solo le azioni davvero determinanti, trasforma i dati XML in insight chiari e gestisce policy multi-dominio su scala. Nel 2026 le piattaforme leader permettono di arrivare a p=reject in 6-8 settimane, invece dei 6 mesi tradizionali: enforcement più rapido, meno punti ciechi, governance coerente tra business unit.

DMARC è utile per le piccole e medie imprese (PMI)?

Sì. Le PMI sono nel mirino di spoofing e frodi con fatture. Implementando DMARC blocchi i tentativi di phishing che sembrano provenire dalla tua azienda, ottieni più fiducia dai clienti, riduci il rischio cyber e rispetti i nuovi requisiti Google, Yahoo e Microsoft per i mittenti di massa.

La realtà delle PMI

Usi pochi strumenti, spesso senza un team di sicurezza dedicato. I blocchi frequenti sono la paura di rompere le email, poco tempo e report XML difficili da leggere. Serve una guida chiara, fasi semplici e alert che ti dicano cosa cambiare.

Un rollout semplice e sicuro

- Imposta SPF, DKIM e DMARC sul dominio principale e sugli strumenti mittenti, poi parti con p=none.

- Monitora qualche settimana, risolvi i problemi di allineamento su newsletter, fatture e CRM.

- Passa a p=quarantine se il tasso di errori è basso. Controlla bounce e allineamenti mancanti.

- Procedi a p=reject quando vedi risultati stabili.

- Continua il monitoraggio con alert leggeri, controlli periodici e rotazione chiavi DKIM.

Affidarsi a Red Sift

Una piattaforma DMARC guidata, come Red Sift OnDMARC, scopre chi invia a tuo nome, indica le esatte modifiche SPF e DKIM e suggerisce quando cambiare policy. Le dashboard aiutano a individuare subito nuovi strumenti o allineamenti mancanti, così risolvi rapidamente senza essere esperto di email.

Domande frequenti: Guida alla sicurezza e-mail

Tutte le misure di sicurezza per l’e-mail (tranne DMARC) risultano inefficaci se un’e-mail dannosa sembra provenire da un dominio legittimo. Il motivo è un difetto nel Simple Mail Transfer Protocol (SMTP). Nell’ottobre 2008, la Network Working Group lo ha ufficialmente classificato come “fondamentalmente insicuro” e ha rilevato che chiunque può imitare un dominio e inviare e-mail fraudolente a nome del titolare del dominio.

Chiunque abbia conoscenze di programmazione di base può acquisire con una rapida ricerca su Google quello che serve a imitare l’identità e-mail di qualcun altro. Il risultato è un’e-mail che sembra legittima e non presenta tipici segnali di phishing. Con 3,4 miliardi di e-mail di phishing al giorno, i sistemi di posta restano il principale obiettivo dei criminali informatici.

SPF (Sender Policy Framework) verifica se un’e-mail è stata inviata da un indirizzo IP autorizzato dal record SPF del dominio mittente. Ciò avviene tramite un record DNS TXT che elenca i mail server autorizzati.

DKIM (DomainKeys Identified Mail) utilizza una firma crittografica, validata tramite una chiave pubblica nel DNS, per confermare che il contenuto dell’e-mail non sia stato modificato e provenga da un dominio autorizzato. Entrambe sono fondamentali per la sicurezza e-mail, ma non impediscono l’imitazione esatta del dominio.

Sebbene questi protocolli mostrino al destinatario da chi provenga l’e-mail, non forniscono istruzioni su come deve comportarsi. I principali provider di posta richiederanno dal 2026 SPF e DKIM per l’invio di comunicazioni massive.

DMARC sta per Domain-based Message Authentication, Reporting e Conformance. È un protocollo di sicurezza e-mail in uscita che consente ai proprietari di dominio di comunicare alle caselle di posta destinarie di rifiutare le e-mail contraffatte. DMARC combina i risultati di SPF e DKIM per determinare se la tua e-mail è legittima e autorizzata.

La policy DMARC (definita dal tag “p=” nel record DNS) indica poi ai server destinatari che cosa fare di queste e-mail. DMARC previene imitazioni esatte del dominio istruendo i server ricevitori a non accettare e-mail non autenticate. Dal 2026 DMARC è divenuto lo standard per le organizzazioni che inviano comunicazioni massive.

La specifica SPF limita le ricerche DNS a 10. Se il tuo record SPF supera questa soglia, la verifica SPF fallisce. I meccanismi contati sono: a, ptr, mx, include, redirect ed exists. In pratica, 10 lookup spesso non bastano: molte aziende usano più strumenti di invio e-mail.

G Suite da solo occupa 4 lookup DNS, e possono aggiungersene 7 per esempio per attività di marketing su HubSpot – e il limite viene già superato. Con oltre 10 lookup SPF, la validazione delle e-mail causa errori casuali. Nel 2026, le aziende scelgono una gestione SPF dinamica invece di provare a mantenere manualmente le configurazioni "appianate".

Mail Transfer Agent Strict Transport Security (MTA-STS) è uno standard che garantisce la crittografia delle e-mail spedite tra due mail server. Esso stabilisce che le e-mail devono essere inviate solo tramite una connessione cifrata con Transport Layer Security (TLS), prevenendo così le intercettazioni da parte dei cybercriminali. Il protocollo SMTP, da solo, non offre sicurezza ed è soggetto agli attacchi “man-in-the-middle”, che permettono di intercettare e modificare la comunicazione.

Inoltre, la crittografia in SMTP è opzionale; ciò significa che le e-mail possono essere trasmesse in chiaro. Senza MTA-STS, un attaccante può intercettare la comunicazione e forzare la trasmissione in chiaro del messaggio. Nel 2026 MTA-STS rappresenta una misura di sicurezza standard per le organizzazioni che trattano comunicazioni sensibili.

Implementando DMARC beneficerai del blocco di tentativi di phishing che sembrano provenire dal tuo dominio, maggiore fiducia da parte dei clienti, riduzione del rischio cyber, e conformità ai requisiti sui mailing massivi di Google, Yahoo e Microsoft.

DMARC contribuisce inoltre alla conformità con PCI DSS 4.0 e aumenta la resilienza organizzativa generale rispetto all’evoluzione delle minacce informatiche. Con una policy impostata su p=reject (applicazione), DMARC blocca le frodi ai fornitori, il furto di account e lo spoofing delle e-mail impedendo a terzi di usare il tuo dominio per phishing o Business Email Compromise (BEC). Secondo il Data Breach Investigations Report di Verizon 2025, oltre il 17–22% di tutti gli episodi di social engineering riguarda attacchi BEC.

Red Sift OnDMARC accelera l’adozione di DMARC grazie alla ricerca automatizzata dei mittenti, suggerimenti concreti, rilevamento delle anomalie e accesso basato sui ruoli per team globali. Nel 2026, le piattaforme leader permettono alle aziende di arrivare alla piena applicazione p=reject in 6–8 settimane invece che nei sei mesi tradizionali.

Uno dei vantaggi più citati di OnDMARC è il tempo medio di 6–8 settimane per raggiungere la piena enforcement. La potente automazione della piattaforma analizza costantemente tutti gli eventi sul tuo dominio e fornisce indicazioni e suggerimenti sugli interventi necessari. Già 24 ore dopo aver aggiunto il tuo record DMARC personalizzato nel DNS, OnDMARC inizia ad analizzare i report DMARC e a presentarli in dashboard chiare.

I maggiori provider e-mail come Microsoft, Google e Yahoo richiedono dal 2024–2025 DMARC per chi effettua invii massivi (ossia le organizzazioni che superano le 5.000 e-mail al giorno), e questi requisiti sono ormai lo standard nel 2026.

Oltre alle richieste dei fornitori di posta, interi settori e normative di autorità stanno sempre più adottando DMARC. Le agenzie federali USA devono utilizzare DMARC, così come i fornitori di servizi di pagamento regolati da DORA. Inoltre, implementare DMARC rafforza la conformità a normative quali PCI DSS 4.0, GDPR e NIS2. Per i team di cybersecurity, sicurezza e-mail e IT, è essenziale allineare la sicurezza delle e-mail della propria organizzazione alle migliori pratiche e ai requisiti internazionali.